62 Blatt

62 Blatt

Fachbegriffe des ChiffrierwesensBArch*71 *91 *205 *312

100 Grundbegriffe, aus dem Jahr 1989, spiegelt sich der hohe Wissensstand wieder.

Systematische Übersicht

der wichtigsten Begriffe

der Kryptologie

NfD-Nr.: 1273/57

10.Exemplar

Systematische Übersicht der wichtigsten

Begriffe der Kryptologie

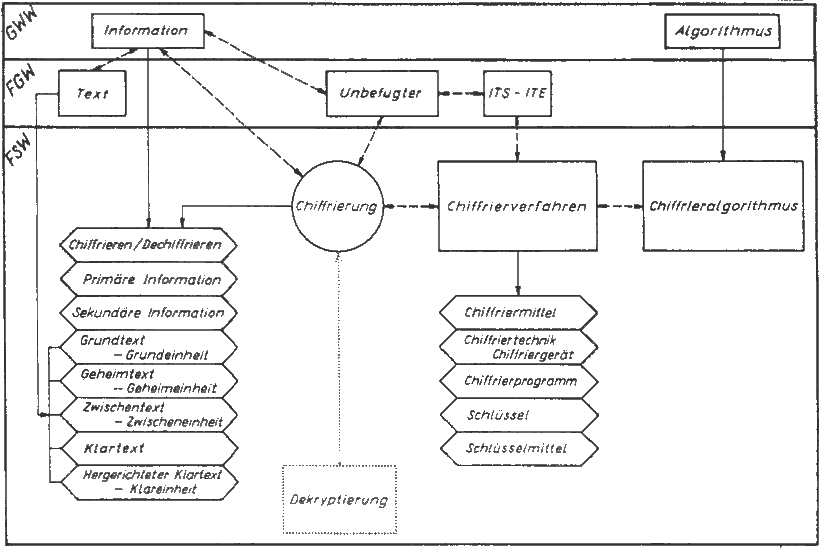

1 Allgemeines

Ein Chiffrierverfahren ist eine Methode zur Umwandlung eines vorge-

legten Textes in einen anderen Text zum Zwecke der Geheimhaltung. Zu

den Chiffrierverfahren rechnet man auch die öffentlichen Codes (453.2).

Die Kryptologie ist die Wissenschaft von den Chiffrierverfahren. Sie

gliedert sich in die Kryptographie und die Kryptanalysis. Die Krypto-

graphie befaßt sich mit der Herstellung und Anwendung der Chiffrier-

verfahren und mit der sicheren Übermittlung der Kryptogramme (211).

Die Kryptanalysis befaßt sich mit der Analyse der Chiffrierverfahren

und mit den Mitteln und Methoden zur ihrer Lösung ohne vorherige

Kenntnis des Verfahrens oder des Schlüssel (22).

Eine Person, die die wissenschaftliche Arbeit in der Kryptologie leistet,

heißt Kryptologe. Kryptologen, die speziell auf einem der beiden Teil-

gebiete der Kryptologie wissenschaftlich tätig sind, werden auch als

Kryptographen bzw. Kryptoanalytiker bezeichnet.

2 Kryptographie

21 Chiffrierung und Dechiffrierung

211 Der Klartext ist ein in normaler Sprache abgefaßter Text. Der Text

der aus ihm durch rationelle Anpassung an eine bestimmte Chiffre (22)

hervorgeht, ist der hergerichtete Klartext. Im allgemeinen wird unter

Klartext bereits der hergerichtete Klartext verstanden. Die Elemente

des Klartextes (Buchstaben, Ziffern, Satzzeichen usw.) sind die Klar-

elemente. Die kleinste geschlossene Einheit von Klartextelementen, die bei

der Chiffrierung (212) gebildet wird, ist die Klareinheit. Die Einteilung

des Klartextes in Klareinheiten ist damit unmittelbar abhängig von dem

anzuwendenden Chiffrierverfahren. Durch Anwendung oder teilweise An-

wendung eines Chiffrierverfahrens auf einen Klartext entsteht ein

Geheimtext. Alle im Laufe der Chiffrierung zwischen dem Klartext und

dem letzten Geheimtext entstehenden Geheimtexte werden nach der

Reihenfolge ihrer Entstehung auch als 1., 2., 3. usw. Zwischentext be-

zeichnet. Ebenso spricht man von einem Zwischentext, wenn ein Geheim-

text nochmals mit einem Chiffrierverfahren behandelt wird.

Die Elemente des Geheimtextes (Buchstaben, Ziffern oder andere Sym-

bole) sind die Geheimelemente. Die kleinste geschlossene Einheit von

Geheimelementen, die bei der Chiffrierung entsteht, ist die Geheimein-

heit. Die Anzahl der Elemente, die zu einer Klareinheit beziehungsweise

Geheimeinheit gehören, wird als deren Länge bezeichnet.

Ein durch die Anwendung eines eigentlichen Chiffrierverfahrens (411)

aus einem Klartext hervorgehender Geheimtext heißt Chiffretext. Die

Elemente des Chiffretextes sind die Chiffreelemente. Die kleinste ge-

schlossene Einheit von Chiffreelementen, die bei der Chiffrierung ent-

steht, ist die Chiffreeinheit. Man spricht von einem Chiffretext mit Wort-

abteilung, wenn die Chiffreelemente in Gruppen von solcher Länge zu-

sammengefaßt sind, die den Wortlängen des Klartextes entsprechen, und

von einem Chiffretext ohne Wortabteilung, wenn das nicht der Fall ist.

Ein durch die Anwendung eines Codeverfahrens (412) aus einem Klartext

hervorgehender Text wird Codetext genannt. Die Elemente des Code-

Textes sind die Codeelemente. Die Codeelemente, die einer bestimmten

Phrase (45) entsprechen, bilden eine Codegruppe.

Ein Kryptogramm ist der zum Absenden gefertigte oder der übermittelte

Geheimtext. Ist dieser Geheimtext durch die alleinige Anwendung eines

Codeverfahrens entstanden, so spricht man von einem Codegramm. Im

Kryptogramm sind die Geheimelemente meist in Fünfergruppen eingeteilt.

212 Chiffrieren ist das Umwandeln eines Klartextes in einen Geheimtext.

Bei der Vollchiffrierung wird der gesamte Klartext chiffriert. Bei der

Teilchiffrierung werden nur Teile des Klartext chiffriert. In diesem

Fall entsteht ein Mischtext.

Der Chiffreur ist eine Person, die aus einem Klartext einen Geheimtext

oder umgekehrt aus einem Geheimtext den Klartext unter inverser An-

wendung des Schlüssels herstellt.

Dechiffrieren ist das Umwandeln eines Geheimtextes in den Klartext

durch die inverse Anwendung des Schlüssels. Der Dechiffreur ist ein

Chiffreur, der einen Geheimtext dechiffriert.

Codieren ist das Umwandeln eines Klartextes in einen Codetext. Der

Codierer ist eine Person, die mittels eines Codeverfahrens aus einem

Klartext einen Codetext oder umgekehrt aus einem Codetext den Klar-

text herstellt. Decodieren ist das Umwandeln eines Codetextes in den

Klartext durch die Anwendung eines Codeverfahrens, der Decodierer ist

ein Codierer, der einen Codetext decodiert.

213 Der Austausch von Kryptogrammen zwischen den dafür zuständigen

Stellen heißt Chiffrierverkehr oder kurz Verkehr. Die Teilnehmer an

einem Chiffrierverkehr sind die Korrespondenten. Der Absender eines

Kryptogramms ist der Sender, die Gegenstelle der Empfänger.

Querverkehr ist ein Verkehr zwischen nur zwei Stellen. Ringverkehr ist

ein Verkehr zwischen mehr als zwei Stellen, wobei jede Stelle des Ringes

mit jeder anderen Stelle des Ringes verkehren kann. SternZirkularverkehr ist

ein einseitiger Verkehr (in Bezug auf die benutzten Chiffrierunterlagen)

zwischen einem Sender und mehreren Empfängern.

22 Schlüssel

221 Ein Chiffrierverfahren oder kurz Verfahren ist die Summe der konstan-

ten (allgemeinen) und der variablen (speziellen) Vorschriften, die es er-

möglichen, einen Klartext so in einen Geheimtext umzuwandeln, daß

seine eindeutige Rückverwandlung möglich ist. Die variablen Vorschriften

bestehen aus einer oder mehreren Klassen von Vorschriften. Wird aus

jeder Klasse einer Vorschrift genommen, so nennt man das entstehende

Vorschriftensystem einen Schlüssel.

Eine Chiffre ist ein Chiffrierverfahren, in dem ein oder mehrere Schlüssel

festgelegt sind. Das eigentliche Anwenden eines Schlüssels beim Chiff-

rieren ist das Schlüsseln, das inverse Anwenden des Schlüssels beim

Dechiffrieren das Entschlüsseln. Besteht ein Schlüssel aus mehreren Vor-

schriften, die nacheinander den Klartext in den 1., 2. usw. Zwischentext

überführt, so bezeichnet man die erste dieser Vorschrift als Grund-

schlüssel, die folgenden Vorschriften als 1., 2. usw. Überschlüssel. Die

Anwendung eines Überschlüssels nennt man überschlüsseln. Zwei zu

einem Chiffrierverfahren gehörige Schlüssel sind äquivalent, wenn sie auf

den gleichen Klartext angewandt den gleichen Geheimtext erzeugen.

Zwei Geheimtexte sind schlüsselgleich, wenn sie durch Verwendung

gleicher Schlüssel entstanden sind. Zwei Geheimtexte sind isomorph,

wenn sie aus einem Klartext durch Verwendung verschiedener Schlüssel

entstanden sind. Zwei Schlüssel sind reziprok, wenn sie nacheinander an-

gewandt wieder den Klartext ergeben.

222 Sind Bestandteile des Schlüssels in einer Matrix (241) angeordnet, so

nennt man diese eine Schlüsselmatrix. Eine quadratische Schlüsselmatrix

wird Schlüsselquadrat genannt. Eine Schlüsselreihe ist eine Elemente-

folge, die einen Schlüssel oder den Bestandteil eines Schlüssel bildet.

Besteht die Schlüsselreihe aus einer kurzen Wortfolge, so wird diese als

Schlüsselsatz, besteht sie aus einem einzelnem Wort, so wird dieses als

Schlüsselwort, besteht sie aus einer kurzen Ziffernfolge, wo wird sie als

Schlüsselzahl bezeichnet. Ein periodischer Schlüssel ist ein Schlüssel, bei

dem eine oder mehrere Vorschriften eine Periodizität beinhaltet oder

periodisch angewandt werden, wogegen beides bei einem unperiodischen

Schlüssel nicht der Fall ist. Eine Additionsreihe ist eine Schlüsselreihe,

die zur Schlüsselung eines Textes mittels kryptologischer Addition

benutzt wird. Unter kryptologischer Addition ist die gesetzmäßige Ver-

knüpfung von Elementen und ihr Ersatz durch andere Elemente zu ver-

stehen. Um aus einer Additionsreihe gleichzeitig mehrere gewinnen zu

können, legt man in ihr in machen Fällen Einsatzpunkte fest, d. h. Ele-

mente, mit denen die Schlüsselung ebenfalls einsetzen darf. Die Einsatz-

punkte sind meistens regelmäßig verteilt. Man spricht von einer periodischen

Additionsreihe, wenn sie periodisch für die Schlüsselung eines Textes

verwandt wird oder sich mindestens eine ihrer Teilfolgen periodisch wie-

derholt. Eine Additionsreihe, die keine dieser Bedingungen erfüllt, wird

als unperiodische Additionsreihe bezeichnet. Die unperiodischen Additions-

reihen gehören zu den indefiniten Schlüsseln, mit denen die Schlüsselung

eines Textes beliebiger Länge ohne Wiederholung von Schlüsselvorschrif-

ten oder ohne Gebrauch von Schlüsselvorschriften, die Periodizitäten be-

inhalten, möglich ist.

223 Wird eine Schlüssel k-mal verwendet, so liegt eine k-fache Belegung des

Schlüssels vor.

Unter Schlüsselwechsel wird der Übergang von einem Schlüssel zu an-

deren Schlüsseln verstanden. Man spricht von einem periodischen

Schlüsselwechsel, wenn sich die Verwendung der einzelnen Schlüssel

periodisch wiederholt. Bei einem unperiodischen Schlüsselwechsel erfolgt

die Verwendung der vereinbarten Schlüssel unperiodisch. Wenn in diesem

Falle die Reihenfolge der Verwendung der Schlüssel nicht genau festgelegt

ist, teilt der Sender dem Empfänger den verwendeten Schlüssel in der

Schlüsselgruppe mit. Die Schlüsselgruppe wird oft nach einer besonderen

Vorschrift chiffriert. Im Geheimtext wird die Schlüsselgruppe oder die

chiffrierte Schlüsselgruppe als Kenngruppe bezeichnet. Die Kontrollgruppe

wird in den Geheimtext eingesetzt, um die Dechiffrierbarkeit desselben

bei einer Verstümmelung der Kenngruppe zu sichern. Die Dienstgruppe

enthält weitere für den Chiffrierverkehr notwendige Angaben, wie Datum,

Anzahl der Gruppen usw.

23 Elemente

231 Unter kryptographischen Elementen oder kurz Elementen versteht man

Symbole, die bei der Anwendung von Chiffrierverfahren gebraucht wer-

den. Eine Folge von zwei oder mehr Elementen ist eine Sequenz. Eine

Sequenz nebeneinander stehender Elemente ist ein Polygramm. Die wich-

tigsten Polygramme sind:

231.1 Bigramme

Sie bestehen aus zwei Elementen.

231.2 Trigramme

Sie bestehen aus drei Elementen.

231.3 Tetragramme

Sie bestehen aus vier Elementen.

231.4 Pentagramme

Sie bestehen aus fünf Elementen.

232 Ein Element oder Polygramm, das mehr als eine Bedeutung haben

kann, ist ein Polyphon.

Blender sind Elemente, die nur zu dem Zweck in den Text eingefügt

werden, um die Sicherheit eines Chiffrierverfahrens zu erhöhen oder

Matrizen oder Gruppen aufzufüllen.

Blender, die die letztgenannte Aufgabe haben, werden als Füllelemente

bezeichnet.

Sicherungen sind in den Text eingesetzte Elemente oder auch bestimmte

Chiffriervorgänge, die den Zweck haben, den Mißbrauch einer Chiffre

durch unbefugte Personen, die in den Besitz derselben gekommen sind,

zu erkennen.

Indikatoren sind Elemente oder Polygramme, die eine bestimmte Chiff-

rierung anzeigen.

233 Ein Wort, in dem alle Buchstaben voneinander verschieden sind, ist ein

Differenzwort. In einem Repetierwort sind mindestens zwei Buchstaben

gleich. Ein Repetierwort mit charakteristischer Buchstabenstellung wird

als Idiomorph bezeichnet.

Ein Palindrom ist ein Wort (oder Wortfolge), das vor- und rückwärts

gelesen dasselbe oder ein anderes sinnvolles Ganzes ergibt. Ein Akros-

tichon ist eine Wortfolge, in der eine oder mehrere von der gewöhnlichen

Leseweise abweichende Buchstabenfolge einen sinnvollen Text ergeben.

Ein Anagramm ist ein Text, der durch Umstellung der Buchstaben eines

anderen Textes entstanden ist. Ein Ideogramm ist ein von der Aussprache

unabhängiges Symbol für ein Lebewesen oder ein Ding.

Ein Wort des Klartextes, dessen Weglassung den Sinn nicht verändert

oder den Text unverständlich macht, wird Leerwort genannt. Ein den

Sinn des Klartextes wesentliches Wort ist ein Vollwort.

24 Matrizen

241 Eine geometrische Figur, die kryptographische Elemente aufnimmt, ist

eine Matrix. Eine Matrix ist in Felder unterteilt. In rechteckigen Matrizen

sind die Felder zeilen- und spaltenweise angeordnet.

242 Die Reihenfolge, in welcher Elemente in die Felder einer Matrix einge-

tragen oder aus diesen abgelesen werden, wird Route genannt. Handelt es

sich bei der Matrix um ein Rechteck, wo werden die folgenden einfachen

Routen unterschieden.

242.1 Orthogonal

In Richtung der Zeilen oder Spalten.

242.2 Diagonal

In Richtung der Diagonalen.

242.3 Spiralförmig

In Spiralform.

Die orthogonalen Routen werden eingeteilt in:

242.11 Horizontal

In Richtung der Zeilen.

242.12 Vertikal

In Richtung der Spalten.

Die horizontalen Routen werden untergliedert in:

242.111 Einfach horizontal

In gleicher Richtung.

242.112 Alternierend horizontal

In jeweils wechselnder Richtung.

Die vertikalen Routen werden untergliedert in:

242.121 Einfach vertikal

In gleicher Richtung.

242.122 Alternierend vertikal

In jeweils wechselnder Richtung.

Die diagonalen Routen werden eingeteilt in:

242.21 Einfach diagonal

In gleicher Richtung.

242.22 Alternierend diagonal

In jeweils wechselnder Richtung.

Die spiralförmigen Routen werden eingeteilt in:

242.31 Im Uhrzeigersinn

242.32 Entgegengesetzt dem Uhrzeigersinn

25 Alphabete

251 Ein Alphabet ist die Gesamtheit der Buchstaben eines Schriftsystems.

252 Nach ihrem Umfang werden unterschieden:

252.1 Vollständige Alphabete

Es sind alle Buchstaben enthalten. Unter Alphabet ver-

steht man im allgemeinen ein vollständiges Alphabet.

252.2 Reduzierte Alphabete

Es wurde eine Anzahl Buchstaben weggelassen.

252.3 Erweiterte Alphabete

Es wurde eine Anzahl Buchstaben oder andere Symbole

hinzugefügt.

253 Nach der Buchstabenanordnung werden unterschieden:

253.1 Standard-Alphabete

Sie beginnen mit einem beliebigen Buchstaben. Die Buch-

staben stehen sonst in der gewöhnlichen oder in der

genau umgekehrten Reihenfolge.

253.2 Halbgeordnete Alphabete

Die Buchstaben sind im Prinzip wie in einem Standard-

Alphabet angeordnet, und nur einige Buchstaben sind

von dieser Ordnung ausgenommen.

253.3 Mischalphabete

Die Buchstaben sind anders angeordnet als in den Stan-

dard-Alphabeten oder in den halbgeordneten Alphabeten.

Die Standard-Alphabete werden eingeteilt in:

253.11 Gerade Standard-Alphabete

Die Buchstaben stehen in der gewöhnlichen Reihenfolge.

Ein gerades Standard-Alphabet das mit dem Buchstaben

A beginnt wird als Normal-Alphabet bezeichnet. Wenn

nichts anders gesagt ist, wird unter Normal-Alphabet

das deutsche Normal-Alphabet verstanden.

253.12 Umgekehrtes Standard-Alphabete

Die Buchstaben stehen in der genau umgekehrten Reihen-

folge. Ein umgekehrtes Standard-Alphabet, das mit dem

Buchstaben Z beginnt, wird als Kehralphabet bezeichnet.

Die Mischalphabete werden eingeteilt in:

253.31 Systematische Mischalphabete

Die Buchstaben sind gesetzmäßig geordnet.

253.32 Unsystematische Mischalphabete

Die Buchstaben sind nicht gesetzmäßig geordnet.

254 Unter dem Rang eines Buchstabens versteht man seine Stellenzahl in

einem Alphabet. Der absolute Betrag der Differenz der Ränge zweier

Buchstaben B1 und B2 ist deren direktes Intervall Id (B1B2). In einem

Normalalphabet spricht man in diesem Falle von ihrem alphabetischen

Intervall Ia (B1B2).

255 Wenn aus einem Alphabet nur immer der k-te Buchstabe genommen wird

und die bereits herausgenommenen Buchstaben nicht mehr gezählt werden,

erhält man das k-te Dezimationsalphabet des vorgegebenen Alphabetes.

Handelt es sich bei dem vorgegebenen Alphabet um das Normalalphabet,

so liegt das k-te Normal-Dezimationsalphabet vor. Zwei Alphabete sind

zueinander Parallelalphabete, wenn sie durch einfach Translation in-

einander übergehen. Zwei Alphabete sind zueinander reziproke Alphabete,

wenn dem Buchstaben Bi des Alphabetes 2 der Buchstabe Bk des Alpha-

betes 2 und dem Buchstaben Bk des Alphabetes 1 der Buchstabe Bi des

Alphabetes 2 entspricht (i, k = 1, 2 … 26).

Zwei reziproke Alphabete, deren Buchstabenfolge genau einander ent-

gegengesetzt sind werden als zueinander inverse Alphabete bezeichnet.

Zwei reziproke Alphabete, bei denen für alle entsprechenden Buchstaben

die Summe ihrer Rangzahlen im Normalalphabet konstant ist, werden als

Komplementäralphabet bezeichnet.

256 Das Chiffrealphabet wird zur Herstellung und Rückverwandlung von

Chiffretexten benutzt. Wenn das Chiffrealphabet für die Verwandlung von

Klartexten in Chiffretexten geordnet ist, so spricht man von einem Chiffrier-

alphabet, ist es für die Verwandlung von Chiffretext in Klartext geordnet,

so spricht man von einem Dechiffrieralphabet.

Der Teil des Chiffrealphabetes, in welchem die Elemente des Klartextes

gefunden werden, ist die Klarkomponente. In der Chiffrierkomponente

findet man die Elemente des Chiffretextes. Macht man die Chiffrier-

komponente gegen die Klarkomponente verschiebbar, so erhält man die

Chiffriergeräte Schieber oder, bei kreisförmiger Anordnung, Scheibe. Der

feste Teil wird als 1. Skala, der bewegliche Teils als 2. Skala bezeichnet.

Ist die 2. Skala gleich der 2. Skala, so spricht man von einem Schieber

(einer Scheibe) 1. Art, sind sie ungleich, so spricht man von einem Schie-

ber (einer Scheibe) 2. Art.

Zwei Schieber mit n Elementen heißen äquivalente Schieber, falls sie

dieselben n Substitutionen liefern, wenn auch in anderer Reihenfolge.

257 Ein Alphabetquadrat ist ein Quadrat mit 25 Feldern, in das ein redu-

ziertes Alphabet eingetragen ist.

Einige besondere Arten von Alphabeten sind:

257.1 Normalquadrate

Gerade horizontal ist eine reduziertes Normalalphabet

eingetragen.

257.2 Standard-Quadrate

Gerade horizontale sind die voneinander verschiedenen

Buchstaben eines Schlüsselsatzes oder eines Schlüssel-

wortes und danach die übrigen Buchstaben eines redu-

zierten Normalalphabetes eingetragen.

257.3 Mischquadrate

Die Buchstaben sind nicht gesetzmäßig geordnet.

3 Kryptanalysis

31 Dekryptierung

311 Kryptanalysieren ist das Analysieren von Chiffrierverfahren. Dekryp-

tieren ist das Lösen von Geheimtexten mit den Mitteln und Methoden

der Kryptanalysis. Ein Dekrypteur ist eine Person, die mit Dekryptier-

arbeiten beschäftigt ist. Unter Lösung versteht man die systematische

und exakte Rekonstruktion des verwendeten Chiffrierverfahrens ein-

schließlich aller zugehörigen Schlüssel, durch die man in die Lage ver-

setzt wird, sämtliche nach diesem Verfahren entstandenen Geheimtexte

in Klartext oder bei Anwendung mehrerer Verfahren in Zwischentext zu

überführen.

312 Die Güte eines Verfahrens wird durch die folgenden Gütefaktoren bestimmt:

312.1 Sicherheitsfaktor

Die Sicherheit eines Chiffrierverfahrens ist der Wider-

stand, den es den kryptanalytischen Methoden entgegen-

setzt.

312.2 Chiffriermittel

Umfang der schriftlichen Unterlagen, Geräte oder Ma-

schinen, die bei der Chiffrierung erforderlich sind.

312.3 Chiffriergeschwindigkeit

Die Anzahl der Klarelemente die bei der Umwandlung

eines Klartextes von 1000 Klarelementen durchschnitt-

lich in einer Minute chiffriert werden können.

312.4 Verlängerungsfaktor

Das Verhältnis der Länge des Geheimtextes zur Länge

des Klartextes.

312.5 Schwierigkeitsfaktor

Schwierigkeit der Handhabung.

312.6 Verstümmelungsfaktor

Fehlermöglichkeiten und Fehlerauswirkungen bei der

Herstellung und Übermittlung eines Kryptogramms.

Die Einschätzung der Gütefaktoren ist immer abhängig vom Anwendungs-

bereich des Chiffrierverfahrens.

313 Die Hauptmethoden der Kryptanalysis sind die analytische Methode und

die intuitive Methode. Bei der analytischen Methode wird an die Lösung

eines Verfahrens nach bestimmten Regeln systematisch herangegangen,

während bei der intuitiven Methode gestützt auf Erfahrung durch syste-

matische Spekulation die Lösung eines Verfahrens versucht wird. Ein Tip

ist eine Anhaltspunkt zum Eindringen in einen Geheimtext. Gelingt es,

bei der Dekryptierung eine längeres Polygramm des Klartextes zu rekon-

struieren, so spricht man von einem Einbruch in des Chiffrierverfahren.

32 Frequenzanalysis

321 Der Teil der Kryptanalysis, der sich mit den Frequenzen befaßt, ist die

Frequenzanalysis.

Die absolute Frequenz, kurz Frequenz genannt, gibt an, in welcher An-

zahl einzelne Elemente oder Polygramme in bestimmten Texten be-

stimmte Bedingungen erfüllen. Die relative Frequenz ist die absolute Fre-

quenz bezogen auf 100 oder auf 1000 die geforderten Bedingungen er-

füllende Elemente oder Polygramme des Textes. Wenn in Texten, die be-

stimmten gleichen Bedingungen unterliegen, die relativen Frequenzen

bezüglich eines einzelnen Elements oder Polygramms sich mit wachsender

Elementezahl einem Grenzwert nähert und ein solcher Grenzwert für alle

einzelnen Elemente oder Polygramme gleicher Länge existiert, wird die-

ser Grenzwert als Normalfrequenz des einzelnen Elements oder Poly-

gramms bezeichnet.

Die Normalfrequenz für das Auftreten einzelner Buchstaben oder Poly-

gramme in der Gesamtheit aller Klartexte einer bestimmten Sprache wird

natürliche Frequenz genannt.

Die Gesamtheit der Frequenzen der Elemente oder der Polygramme eines

Textes ergibt die Frequenzverteilung.

Die Feststellung der Frequenz wird Frequenzberechnung genannt.

322 Die Frequenzen werden in Frequenztafeln registriert. Die Frequenztafeln

werden eingeteilt in:

322.1 Normalfrequenztafeln

Es werden Normalfrequenzen angegeben.

322.2 Frequenzzähltafeln

Es werden andere als Normalfrequenzen registriert.

Die Normalfrequenztafeln werden untergliedert in:

322.11 Einzelfrequenztafeln

Es werden die Normalfrequenzen von Elementen ange-

geben.

322.12 Polygrammtafeln

Es werden die Normalfrequenzen von Polygrammen an-

gegeben. Die wichtigsten Polygrammtafeln sind die

Bigrammtafeln und Trigrammtafeln.

Die Frequenzzähltafeln werden untergliedert in:

322.21 Einzelfrequenzzähltafeln

Es werden die Frequenzen von Elementen registriert.

322.22 Polygrammzähltafeln

Es werden die Frequenzen von Polygrammen registriert.

Die wichtigsten Polygrammzähltafeln sind die Bigramm-

zähltafeln und Trigrammzähltafeln.

Frequenzzähltafeln, in denen außer den Frequenzen auch die Stellung

der Elemente oder der Polygramme in den Texten registriert wird, wer-

den als Registriertafeln bezeichnet.

323 Die Verschiedenheit der Aufeinanderfolge von Elementen wird Kontakt-

mannigfaltigkeit genannt. In einer Kontakttafel werden die Normalfre-

quenzen angegeben, mit der einzelnen Elemente einem bestimmten Element

vorangeht oder diesem unmittelbar folgen. In einer Kontaktzähltafel

sind die Kontakte für einzelne Texte enthalten. Die Kontaktzahl gibt die

Anzahl der voneinander verschiedenen Elemente an, die einem bestimm-

ten Element unmittelbar vorangehen und folgen. In jeder Sprache ist bei

kurzen Texten die Zahl der voneinander verschiedenen Buchstaben, die

einem Buchstaben vorangehen oder nachfolgen können, für die einzelnen

Buchstaben verschieden. Ein Buchstabe, für den die Differenz Frequenz

minus Kontaktzahl positiv ist, wird als Plus-Buchstabe, einer, für den sie

negativ ist, als Minus-Buchstabe bezeichnet.

33 Parallelstellen

Parallelstellen sind Wiederholungen von Polygrammen in solchen Texten,

die bestimmten gleichen Bedingungen unterliegen. Wenn in den zugrunde

liegenden Texten n + 1 gleiche Polygramme vorkomme, so spricht man

von n + 1 Parallelstellen oder von einer n-fachen Parallelstelle.

Eine n-fache Parallelstelle hat die Multiplizität n. Eine Parallelstelle mit

der Multiplizität 1 ist eine einfache Parallelstelle; ist die Multiplizität

größer als 1, so liegt eine mehrfache Parallelstelle vor.

Das sich wiederholende Polygramm wird als charakteristisches Polygramm

der Parallelstelle bezeichnet. Die Anzahl der Elemente des charakte-

ristischen Polygramms einer Parallelstelle bildet deren Länge. Die Anzahl

der Elemente zwischen zwei gleichen Polygrammen ist ihr Intervall. Eine

unterbrochene Parallelstelle liegt vorm wenn die charakteristische Poly-

gramme von zwei oder mehr Parallelstellen aufeinanderfolgen, die unter

sich durch eine gleiche Anzahl nicht übereinstimmender Elemente ge-

trennt sind. Die Parallelstellen die die unerbrochene Parallelstelle bil-

den, sind deren Komponenten. Man spricht dann von einer 1., 2., 3. usw.

Komponente. Der Intervall zwischen je zwei Komponenten einer unter-

brochenen Parallelstelle ist die Distanz bei der beiden Komponenten. Eine

unterbrochene Parallelstelle hat also bei n Komponenten n-1 Distanzen.

Man spricht von isomorphen Parallelstellen, wenn es eine Zuordnung

ihrer Elemente gibt, die die charakteristischen Polygramme eindeutig

ineinander überführt. Wenn n+1 Polygramm einer n-fachen Parallel-

stelle eines Textes n+1 Polygrammen einer n-fachen Parallelstelle eines

Textes entsprechen, aus dem der erstere hervorgegangen ist, so bilden

diese einander entsprechenden Polygramme zueinander je eine n-fache

korrespondierende Parallelstelle.

4 Chiffrierverfahren

40 Die Chiffrierverfahren können nach verschiedenen Gesichtspunkten ein-

geteilt werden. Bei den folgenden Einteilungen (bis auf die Einteilung

vom Standpunkt der Kryptanalysis aus) sind die chemischen Geheim-

schreibverfahren ausgenommen. Bei einem chemischen Geheimschreibver-

fahren wird der Text mit verabredeten Schreibmitteln niedergeschrieben

und nur durch eine besondere Behandlung sichtbar. Die gebräuchlichsten

Schreibmittel bei chemischen Geheimschreibverfahren sind die sympa-

thischen Tinten. Das sind Tinten, mit denen eine unsichtbare Schrift

erzeugt werden kann, die erst nach einer besonderen chemischen Behand-

lung sichtbar wird.

41 Nach der Länge der Klareinheit werden unterschieden:

411 Eigentliche Chiffrierverfahren

Die Klareinheit sind im allgemeinen von konstanter

Länge. Die Einteilung des Klartextes in Klareinheiten

ist im wesentlichen nicht vom sprachlichen Inhalt des-

selben abhängig.

412 Codeverfahren (45)

Die Klareinheiten sind im allgemeinen von variabler

Länge. Die Einteilung des Klartextes in Klareinheiten

ist im wesentlichen vom sprachlichen Inhalt desselben

abhängig.

Die eigentlichen Chiffrierverfahren werden eingeteilt in:

411.1 Monographische Verfahren

Die Klareinheiten bestehen aus den einzelnen Klarele-

menten. Man spricht von einer monographischen Sub-

stitution bzw. monographischen Transposition, je nach-

dem ob eine Substitution oder Transposition angewandt

wird.

411.2 Polygraphische Verfahren

Die Klareinheiten bestehen aus Polygramme. Man

spricht von einer polygraphischen Substitution bzw. poly-

graphischen Transposition, je nachdem ob eine Substitu-

tion oder Transposition angewandt wird. Die wichtig-

sten polygraphischen Verfahren sind die digraphischen

Verfahren, bei denen die Klareinheiten aus Bigrammen

besteht.

42 Nach der Beschaffenheit der Geheimelemente werden unterschieden:

421 Buchstabenverfahren

Die Geheimelemente sind Buchstaben.

422 Ziffernverfahren

Die Geheimelemente sind Ziffern.

423 Gemischte Verfahren

Die Geheimelemente sind Buchstaben und Ziffern.

424 Steganographische Verfahren

Die Geheimelemente sind Symbole, zu denen außer

Buchstaben und Ziffern auch solche Zeichen wie Bilder,

Musiknoten usw. gehören.

Die wichtigsten steganographischen Verfahren sind die

424.1 Winkelverfahren

Die Chiffreelemente bestehen aus Winkeln.

43 Nach der Ausführung der Vorschrift eines Chiffrierverfahrens werden

unterschieden:

431 Manuelle Verfahren

Alle Vorschriften werden manuell ausgeführt.

432 Mechanische Verfahren

Die Ausführung einzelner Vorschriften wird durch den

Einsatz mechanischer Mittel erleichtert.

433 Maschinelle Verfahren

Außer der Schlüsselwahl, der Texteingabe und manch-

mal der Geheimtextschreibung führt eine Maschine alle

Vorschriften aus.

44 Vom Standpunkt der Kryptanalysis ergibt sich die gebräuchlichste Ein-

teilung der Chiffrierverfahren:

441 Substitutionsverfahren

Die Klareinheiten werden durch Geheimeinheiten ersetzt.

442 Transpositionsverfahren

Die Klareinheiten werden umgeordnet, bleiben aber selbst

unverändert.

443 Maschinelle Verfahren (433)

444 Verschleierungsverfahren

Die Art der angewandten Chiffrierung oder der Text an

sich soll verborgen werden. Hinzu gehören auch die

chemischen Geheimschreibverfahren.

Bei den maschinellen Verfahren handelt es sich in systematischer Hinsicht

meist um Substitutionsverfahren, seltener um Transpositionsverfahren

oder um eine Kombination beider Verfahren. Wegen der ständig steigen-

den Bedeutung der maschinellen Verfahren erscheint jedoch eine ge-

trennte Behandlung gerechtfertigt.

Die Substitutionsverfahren werden eingeteilt in:

441.1 Monographische Verfahren

Eine einzige feststehende Substitution S bestimmt den

Ersatz einer Klareinheit Ki durch ein beliebiges Element

aus einer Menge Mi von Geheimeinheiten Gij (i durch-

läuft alle ganzen Zahlen von 1 bis n, wo n gleich der An-

zahl der voneinander verschiedenen Klareinheiten ist;

j durchläuft alle ganzen Zahlen von 1 bis jk, wo ik gleich

der Anzahl der Geheimeinheiten in der Menge Mk ist).

Der Durchschnitt je zweier Mengen Mi von Geheimein-

heiten Gij ist leer. (Unter dem Durchschnitt zweier

Mengen versteht man die Elemente, die beiden Mengen

gleichzeitig angehören).

441.2 Polygraphische Verfahren

Mehr als eine Substitution S bestimmt den Ersatz einer

Klareinheit Ki durch ein beliebiges Element aus einer

Menge Mik von Geheimeinheiten Gikj. Unter den

Mengen Mik gibt es mindestens n verschiedene, wenn

n die Anzahl der verschiedenen Klareinheiten ist.

441.3 Fraktionelle Verfahren

Eine Klareinheit Ki wird nicht durch eine bestimmte

Geheimeinheit Gij einer Menge Mi ersetzt, sondern

einem Produkt von Klareinheiten Gij einer Menge

Mi. Gleichzeitig liefert eine Klareinheit Ki einen Bei-

trag zu mehreren Geheimeinheiten Gi1j1, Gi2j2, …,

Giqjq aus den mengen Mi1, Mi2, … .

Die monoalphabetischen Verfahren werden untergliedert in:

441.11 Monoalphabetische einfache Verfahren

Alle Mengen Mi enthalten nur je ein Element. Die

Zuordnung der Klareinheiten zu den Geheimeinheiten

ist also eineindeutig.

441.12 Monoalphabetische mehrfache Verfahren

Mindestens eine der Mengen Mi enthält mehr als ein

Element.

Die monographischen einfachen Verfahren werden untergliedert in:

441.111 Einfache Alphabetverfahren

Es wird eine monographische Substitution angewandt.

441.112 Einfache Polygrammverfahren

Es wird eine polygraphische Substitution angewandt. Die

wichtigsten einfache Polygrammverfahren sind die ein-

fachen Bigrammverfahren, bei denen eine digraphische

Substitution angewandt wird.

Die monoalphabetischen mehrfachen Verfahren werden untergliedert in:

441.121 Mehrfache Alphabetverfahren

Es wird eine monographische Substitution angewandt.

441.122 Mehrfache Polygrammverfahren

Es wird eine polygraphische Substitution angewandt. Die

wichtigsten mehrfachen Polygrammverfahren sind die

mehrfachen Bigrammverfahren bei denen eine digra-

phische Substitution angewandt wird.

Die polyalphabetischen Verfahren werden untergliedert in:

441.21 Spaltenverfahren

Die Anwendung einer bestimmten Substitution Sk für

die Chiffrierung einer Klareinheit Ki ist abhängig von

der Stellung derselben im Klartext.

441.22 Rekurrente Verfahren

Die Anwendung einer bestimmten Substitution Sk für

die Chiffrierung einer Klareinheit Ki ist abhängig von

Klareinheiten, die ihr vorangehen, oder von deren Chiff-

rierung.

Eine wichtige Unterabteilung der Spaltenverfahren sind die

441.211 Additionsverfahren

Die Elemente einer Additionsreihe geben an, welche

Substitution Sk für die Chiffrierung einer Klareinheit Ki

an der j-ten Stelle des Textes zu nehmen ist.

Die Additionsverfahren werden untergliedert in:

441.211.1 Periodische Additionsverfahren

Es wird eine periodische Additionsreihe verwandt.

441.211.2 Unperiodische Additionsverfahren

Es wird eine unperiodische Additionsreihe verwandt.

Die Transpositionsverfahren werden eingeteilt in:

442.1 Rasterverfahren

Zur Umordnung der Klareinheiten werden Raster be-

nutzt. Ein Raster ist eine Matrix, in die bei einem

Transpositionsvorgang der Text geschrieben wird.

442.2 Schlüsseltextverfahren

Die Umordnung der Klareinheiten ist abhängig von den

Elementen einer Schlüsselreihe ohne daß Raster benutz

werden.

Rasterverfahren werden untergliedert in:

442.11 Regelmäßige Rasterverfahren

Die Umordnung der Klareinheiten kann immer auf die

Ausführung der folgenden drei Vorschriften zurückge-

führt werden:

a. Eintragung der Klareinheiten in einen einfache Ra-

ster auf Wegen, die einfachen Gesetzmäßigkeiten un-

terliegen.

b. Permutationen der Spalten des Rasters.

c. Ablesung der Chiffreeinheiten aus dem Raster auf

Wegen, die einfachen Gesetzmäßigkeiten unterliegen.

Ein einfacher Raster ist ein Raster, in dem alle Felder

gleichwertig sind. Wo keine Verwechslung möglich ist,

wird für einfach Raster kurz Raster gesagt.

442.12 Unregelmäßige Rasterverfahren

Die Umordnung der Klareinheiten kann nicht auf die

Ausführung der Vorschriften der regelmäßigen Raster-

verfahren zurückgeführt werden.

Die regelmäßigen Rasterverfahren werden untergliedert in:

442.111 Schreibverfahren

In b. von 442.11 findet die Einheitspermutation statt.

442.112 Einfache Würfelverfahren

In b. von 442.11 findet nicht die Einheitspermutation statt.

Die Schreibverfahren werden untergliedert in:

442.111.1 Routenverfahren

Die Chiffreeinheiten werden aus dem Raster auf zu-

sammenhängenden Wegen abgelesen.

442.111.2 Spaltentranspositionsverfahren

Die Chiffreeinheiten werden aus dem Raster nicht auf

zusammenhängenden Wegen abgelesen.

Die unregelmäßigen Rasterverfahren werden untergliedert in:

442.121 Gitterverfahren

Es wird ein Gitter verwandt. Das ist ein Raster, der

zwei Arten von Feldern - Arbeitsfelder und Sperrfel-

der - enthält. Die Klareinheiten werden nur in die Ar-

beitsfelder eingetragen.

442.122 Feldertranspositionsverfahren

Die Eintragung der Klareinheiten in einfache Raster

erfolgt in einer Reihenfolge, der keine einfache Gesetz-

mäßigkeit zugrunde liegt. Die Reihenfolge wird meist

durch eine ungeordnete Numerierung der Felder be-

stimmt.

442.123 Doppelwürfelverfahren

Iteration zweier Würfelverfahren.

Die Gitterverfahren werden untergliedert in:

442.121.1 Einfach Gitterverfahren

Es wird ein einfaches Gitter verwandt. Das ist ein Gitter,

das für die Chiffrierung eines Textes nur in einer be-

stimmten Lage benutzt wird.

442.121.2 Füllgitterverfahren

Es wird ein Füllgitter verwandt. Das ist ein Gitter, das

in mehreren durch Drehen oder durch Drehen und Wen-

den erzeugten Lagen auf einer Stelle benutzt werden

kann.

Die Füllgitterverfahren werden untergliedert in:

442.121.21 Wendegitterverfahren

Es wird ein Wendegitter verwandt. Das ist ein Füllgitter,

das in mehreren durch Drehen und Wenden erzeugten

Lagen benutzt werden kann.

442.121.22 Drehgitterverfahren

Es wird ein Drehgitter verwandt. Das ist ein Füllgitter,

das in mehreren durch Drehen erzeugten Lagen benutzt

werden kann.

Es werden quadratische Drehgitter und kreisförmige

Drehgitter unterschieden. Bei den quadratischen Dreh-

gittern spricht man von geraden Gittern oder ungeraden

Gittern, je nachdem ob die Anzahl der Felder an einer

Seite gerade oder ungerade ist. Sie werden in vier Stel-

lungen verwandt. Die Stellungen I und III und II und

IV sind konjugierte Stellungen. Die wichtigsten kreis-

förmigen Drehgitter sind die kreisförmigen Drehgitter

mit Schraube, bei denen die Arbeitsfelder in zwei oder

mehr drehbaren Blättern angeordnet sind.

45 Bei den Codeverfahren werden Codes verwandt. Unter einem Code ver-

steht man eine nach bestimmten Grundsätzen geordnete Zusammen-

stellung von Phrasen, denen zum Zweck der Umwandlung von Klar-

texten in Codetexte und umgekehrt Codegruppen zugeordnet sind.

Phrasen sind die im Code enthaltenen Klareinheiten wie Buchstaben

Zahlen, Zeichen, Polygramme, Wörter, Wortverbindungen usw. Ein

Schlagwort ist eine Phrase, die einen bestimmten Grundbegriff darstellt.

dem sich die speziellen den Grundbegriff enthaltenden oder sich ihm

unterordnenden Phrasen anschließen. Phraseologie ist der Begriff für

die Art der Phrasenbildung und für den Umfang der Phrasenauswahl.

Eine im Code enthaltene Codegruppe, der noch keine Phrase zugeordnet

ist, die aber bei Notwendigkeit mit einer solchen belegt werden kann,

ist eine Freigruppe. Die Summe der mit Phrasen belegten Codegruppen

und der Freigruppe bilden den Codeumfang. Die Menge der nach dem

Bildungsgesetz der Codegruppen möglichen Codegruppen ist der Code-

gruppenvorrat. Der Codeumfang ist daher immer kleiner oder gleich dem

Codegruppenvorrat.

Zum Unterschied gegen den Phrasencode, kurz Code genannt, in dem

Codegruppen und Phrasen enthalten sind, wird ein Verzeichnis von Code-

gruppen denen noch keine Phrasen zugeordnet sind, als Blankocode be-

zeichnet.

Unter einem Codecondenser versteht man eine Tabelle zur Umwandlung

von Zifferngruppen in Buchstabengruppen.

451 Nach der Beschaffenheit der Codegruppen werden unterschieden:

451.1 Buchstabencodes

Die Codegruppen sind Buchstabengruppen.

451.2 Zifferncodes

Die Codegruppen sind Zifferngruppen.

451.3 Mischcodes

Die Codegruppen bestehen aus Buchstaben und Ziffern.

451.4 Signalcodes

Die Codegruppen enthalten auch andere Symbole als

Buchstaben und Ziffern.

452 Nach der Systematik der Zuordnung der Codegruppen zu den Phrasen

werden unterschieden:

452.1 Einbuchcodes

Sie bestehen aus einem Teil, der gleichzeitig zum

Codieren und zum Decodieren dient. In ihm müssen

Codegruppen und Phrasen nach bestimmten Regeln so

geordnet sein, daß beim Codieren die Phrasen und beim

Decodieren die Codegruppen möglichst schnell aufgefun-

den werden. Es besteht daher of eine parallele Ordnung.

452.2 Zweibuchcodes

Sie bestehen aus zwei Teilen, dem Codierteil und dem

Decodierteil. Im Codierteil ist nach Phrasen und im De-

codierteil nach Codegruppen geordnet.

Eine wichtige Gruppe der Einbuchcodes sind die

452.11 Einfachtafeln

Die Phrasen sind in Tafeln nach Zeilen und Spalten an-

geordnet. Die zugehörigen Codegruppen werden durch

Verbindung der Tafel-, Zeilen- und Spaltenkomponenten

gebildet.

Die Einfachtafeln werden unterteilt in:

452.111 Einspaltige Einfachtafeln

Jede Codegruppe entspricht einer Phrase

452.112 Mehrspaltige Einfachtafeln

Eine Codegruppe können mehrere Phrasen entsprechen.

453 Nach dem Verwendungszweck werden unterschieden:

453.1 Geheimcodes

Sie werden zum Zweck der Geheimhaltung und Ver-

kürzung des Klartextes verwandt.

453.2 Öffentliche Codes

Sie werden zum Zweck der Verkürzung des Klartextes

verwandt.

454 Nach dem Anwendungsbereich werden unterschieden:

454.1 Militärcodes

Sie werden im militärischen Bereich verwandt.

454.2 Verwaltungscodes

Sie werden im Staats- und Verwaltungsdienst verwandt.

Von besonderer Bedeutung sind die diplomatischen

Codes, die im Auswärtigen Dienst der einzelnen Staaten

benutzt werden.

454.3 Wirtschaftscodes

Sie werden im Bereich der Wirtschaft verwandt.

454.4. Privatcodes

Sie werden auf dem Gebiet des privaten Lebens verwandt.

Die wichtigsten Arten der Wirtschaftscodes sind:

454.31 Handelscodes

Sie werden auf dem Gebiet des Handels verwandt. Ein

Handelscode, der nur in einem bestimmten Geschäfts-

zweig benutzt wird, ist ein Branchencode. Findet ein

Branchencode nur Anwendung im Verkehr zwischen be-

stimmter Firmen, so weit er als Firmencode bezeichnet.

454.32 Verkehrscodes

Sie werden auf dem Gebiet des Verkehrs verwandt.

455 Nach der Belegung der Phrasen mit den Codegruppen werden unter-

schieden:

455.1 Codes mit einfacher Belegung

Jede Phrase entspricht genau eine Codegruppe.

455.2 Codes mit mehrfacher Belegung

Mindestens einer Phrase sind zwei oder mehr Code-

gruppen zugeordnet.

456 Nach dem Codeumfang werden unterschieden:

456.1 Kurzcodes

Sie enthalten einige Hundert Codegruppen.

456.2 Codes (im engeren Sinne)

Sie enthalten einige Tausend Codegruppen.

456.3 Satzbücher

Sie enthalten mehrere Zehntausend Codegruppen.

46 In der Praxis werden oft Kombinationen der vorgenannten Chiffrierver-

fahren angewandt. Man spricht dann von kombinierten Verfahren.

1 Allgemeines

2 Kryptographie

21 Chiffrierung und Dechiffrierung

22 Schlüssel

23 Elemente

24 Matrizen

25 Alphabete

3 Kryptanalysis

31 Dekryptierung

32 Frequenzanalysis

33 Parallelstellen

4 Chiffrierverfahren

40 Allgemeines

41 Gliederung nach den Klareinheiten

42 Gliederung nach der Beschaffenheit der

Geheimelemente

43 Gliederung nach der Ausführung der

Chiffriervorschriften

44 Gliederung nach der Art der Chiffrierung

45 Codeverfahren

46 Kombinierte Verfahren

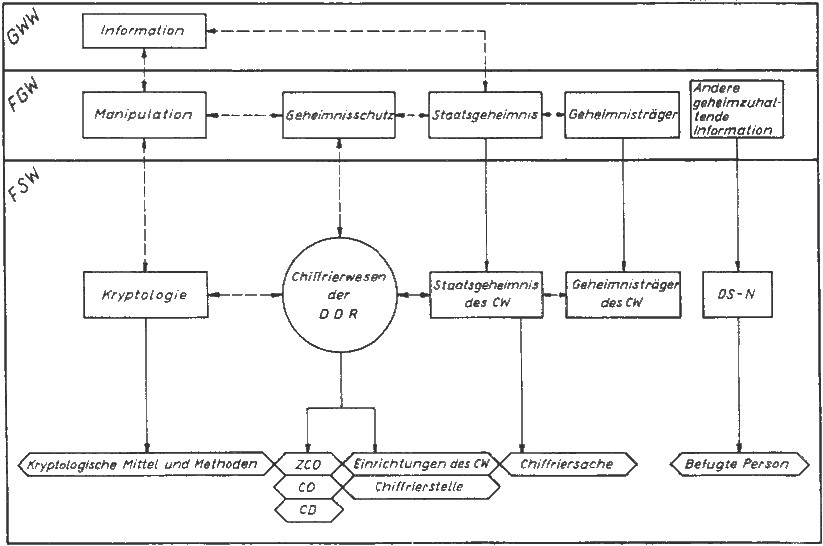

Zentrales Chiffrierorgan der DDR

Vertrauliche Verschlußsache!

VVS - ZCO/407/71

Ausfertigung 0329  62 Blatt

62 Blatt

| Fachbegriffe des Chiffrierwesens |

Berlin 1971

Inhaltsverzeichnis

Seite

Vorwort 5

Erläuterungen 7

Alphabetisches Begriffsverzeichnis 9

Begriffsgruppen

Additionsverfahren 97

Alphabete 98

Ausbildung s. Personen

Bereiche s. Mengen

Chiffrierverfahren allgemein (Einteilung, Anwendung) 99

Chiffrierverkehr 100

Codeverfahren (außer Kartencodierung) 101

Datenverarbeitung 103

Dekryptierung s. Kryptanalysis

Einheiten, Gruppen (außer Indikatoren) 104

Einrichtungen, Räume 105

Elemente, Zeichen allgemein 105

Einrichtungen, Räume 105

Elemente, Zeichen allgemein 105

Fernmeldeaufklärung s. Funkkrieg

Folgen, Reihen 106

Frequenzanalysis s. Kryptanalysis

Funkkrieg, Fernmeldeaufklärung 106

Gedeckte Verfahren 107

Geheimnisschutz 107

Gruppen s. Einheiten

Güte 107

Indikatoren 108

Informations- und Kommunikationstheorie 108

Kartencodierung 108

Kryptanalysis, Dekryptierung 109

Linguistik 109

Maschinelle Verfahren 110

Mengen, Bereiche, Vorräte (außer Alphabeten) 112

Nachrichtenwesen 113

Personen, Ausbildung 114

Räume s. Einrichtungen

Reihen s. Folgen

Schlüssel und Schlüsselunterlagen 115

Spezialtechnik 116

Substitutionsverfahren (außer Additionsverfahren) 116

Tätigkeit 117

Texte 118

Transpositionsverfahren 119

Unterlagen (außer Codes, Schlüsselunterlagen und

Spezialtechnik) 119

Vorräte s. Mengen

Zeichen allgemein s. Elemente

Systematische Übersicht der Begriffsgruppen 121

Systematische Teilübersicht der Chiffrierverfahren 122

Gebräuchliche Abkürzungen 123

Vorwort

Die Notwendigkeit einer einheitlichen, wissenschaftlich begründeten

Terminologie für das Chiffrierwesen ist unbestreitbar. Die Verwendung

uneinheitlicher, unklarer Fachbegriffe erschwert die gegenseitige Ver-

ständigung und die Zusammenarbeit sowohl innerhalb der DDR als

auch mit anderen sozialistischen Ländern. Die Folgen sind Zeitverlust

durch unnötige Auseinandersetzungen oder Unverständnis und Unter-

lassung notwendiger Handlungen oder sogar Mißverständnisse und

Auslösung falscher Handlungen. Eine uneinheitliche Terminologie be-

hindert auch die weitere Rationalisierung der Informationen und Produk-

tion beispielsweise durch Einsatz der elektronischen Datenverarbeitung

oder durch Massenanfertigung einheitlicher Unterlagen anstelle verschie-

dener Fassungen.

Die ungerechtfertigte Verwendung bereichsinterner Fachbegriffe steht

im Widerspruch zu der objektiv begründeten Forderung nach einer ein-

heitlichen Terminologie. Unter bereichsinternen Fachbegriffen sind solche

Begriffe zu verstehen, für deren Inhalt in einem bestimmten Bereich

(d. h. einem Ministerium, einer Verwaltung, Abteilung oder sonstigen

staatlichen oder gesellschaftlichen Institut oder Organisation) eine

andere Begriffsnennung (ein anderer Terminus) verwendet wird oder

dessen Begriffsbenennung eine andere Bedeutung zugrunde gelegt ist

als in anderen Bereichen, Bereichsinterne Fachbegriffe sind nur gerecht-

fertigt, sofern es sich um die Bezeichnung von bereichsinternen, d. h.

nur in diesem Bereich vorkommenden Einrichtungen, Dienststellungen,

Sachverhalte und dergleichen handelt oder wenn durch die Bezeich-

nung der wahre Sachverhalt gegenüber Außenstehenden verschleiert

werden soll, die Bezeichnung also eine Deckbezeichnung ist.

Bereichsinterne Fachbegriffe sind zählebige, Entstanden durch Eigen-

schöpfungen oder allzu wörtliche Übersetzung aus einer Fremdsprache in

Unkenntnis des deutschen Fachausdruckes oder wegen tatsächlichen

Fehlens eines solchen, finden sie in Dokumenten ihren Niederschlag

und werden dadurch verbreitet und eingebürgert. Es empfiehlt sich, bei

ihrer Ausmerzung so vorzugehen, daß in neu zu erarbeiten oder

zu überarbeitenden Dokumenten die einheitlichen Begriffen benutzt und

ihnen die bisher gebräuchlichen bereichsinternen Begriffe in einer Über-

sicht oder in Klammern gegenübergestellt werden, bis sämtliche ein-

schlägigen Dokumente überarbeitet sind. Dieser Prozeß kann sich über

längere Zeit hinziehen.

Vorliegende Fachbegriffe des Chiffrierwesens

stellen eine von Grund

auf überarbeitete und wesentlich erweiterte Neufassung der im Jahre

1967 herausgegebenen Grundbegriffe der Kryptologie

dar. Sie sollen

als Grundlage für die Durchsetzung und Einhaltung einer exakten und

einheitlichen Terminologie im Chiffrierwesen der DDR und als Hilfsmittel

bei der Erarbeitung und dem Studium von Dokumenten des Chiffrier-

wesens, bei der Anleitung und Schulung von Mitarbeitern des Chiffrier-

wesens und bei der Abstimmung der Terminologie des Chiffrierwesens

mit anderen Ländern dienen.

Aufgenommen wurden in erster Linie Fachbegriffe der Kryptologie und

des Chiffrierwesens, die in gültigen Dokumenten und in der Praxis des

Chiffrierwesens öfter verwendet werden oder zu deren besserem Ver-

ständnis beitragen können. Ferner wurde eine Anzahl solcher Begriffe

aus Nachbarsgebieten aufgenommen, die im Chiffrierwesen öfter ge-

braucht werden und deren Kenntnis nicht allgemein vorausgesetzt wer-

den kann. Synonyme wurden nur sparsam aufgenommen.

Nicht aufgenommen wurden im allgemeinen bereichsinterne Begriffe,

ferner Begriffe, die in der gleichen Weise zu versehen sind, wie sie in

allgemein zugänglichen Nachschlagewerken (Duden, Meyer, Fremdwör-

terbuch) definiert sind sowie zusammengesetzte Begriffen die keiner wei-

teren Definition bedürfen, weil ihre Bestandteile ausreichend definiert

sind. Z. B. wurde manuelles Schlüsselverfahren

nicht aufgenommen, da

sein Begriffsinhalt von den Definitionen für manuelles Verfahren

und

"Schlüsselverfahren" unmißverständlich abgeleitet werden kann.

Die Terminologie des Chiffrierwesens befindet sich ebenso wie die an-

derer Gebiete in ständiger Entwicklung. Neue Begriffe entstehen, andere

veralten oder ändern sich. Das Prinzip der Einheitlichkeit bleibt davon

unberührt.

Es ist vorgesehen, zu den Fachbegriffen des Chiffrierwesens

von Zeit

zu Zeit Ergänzungen und bei Notwendigkeiten eine Neufassung heraus-

zugeben. Alle Benutzer sind aufgefordert, Hinweise für Ergänzungen,

Änderungen und sonstige Verbesserungen laufend über ihre Zentralen

und Leitstellen an das ZCO einzureichen.

Erläuterungen

Folgende Verweisformen werden verwendet:

+ ("siehe") innerhalb eines Artikels bedeutet, daß das fol-

gende Wort selbständiges Stichwort ist und dort

definiert ist.

+ am Schluß eines Artikels bedeutet, daß das fol-

gende Wort selbständiges Stichwort ist bzw.

die folgenden durch Komma getrennten Wörter

selbständige Stichwörter sind, die mit dem hier

behandelten Begriff in Beziehung stehen oder

den Gegensatz dazu bilden.

s. ("siehe") verweist auf das Stichwort, unter dem der Ter-

minus, von dem verweisen wird, definiert ist und

zum leichten Auffinden in VERSALIEN gesetzt ist.

svw. ("soviel wie") verweist auf den Terminus mit gleicher Bedeutung,

unter dem die Definition zu finden ist und der im

Sprachgebrauch vorzuziehen ist.

Alphabetisches Begriffsverzeichnis

abgesetzte Fernschreibmaschine

Fernschreibmaschinen für eine Direktchiffrierverbindung, der sich außerhalb

der Kontrollzone des Chiffriergerätes befindet.

abgewandeltes Alphabet

Alphabet, das aus einem vorgegebenen Alphabet durch Hinzufügung

und / oder Weglassung mindestens eines Zeichens entsteht. Wenn

nicht anders angegeben, gilt das + Normalalphabet als vorgege-

benes Alphabet.

+ erweitertes Alphabet, reduziertes Alphabet.

abhörsichere Leitung svw. gesicherte Leitung

Abschnittsmarkierung

Kennzeichnung eines Schlüssellochstreifenabschnittes, z. B. durch

ABSCHNITTSNUMMER (lfd. Nummer des Abschnittes innerhalb des

Schlüssellochstreifens) und EINLEGEMARKIERUNG (ein Symbol , das

eindeutig bestimmt, wie der Abschnitt in das Gerät einzulegen ist).

Abschnittsnummer s. Abschnittsmarkierung

absendende Chiffrierstelle

Chiffrierstelle, von der ein Geheimtext ausgeht.

Absender

Person oder Stelle, die eine Nachricht verfaßt bzw. verfassen läßt und

für diese verantwortlich zeichnet.

absolut irreguläre Folge

Durch wiederholte Realisierung eines Experiments mit zufälligen Aus-

gängen (z. B. Würfeln) entstandene Folge endlicher Länge, wobei die

Realisierung unabhängig voneinander erfolgen und die verschie-

denen Ausgänge gleichwahrscheinlich sind.

+ irreguläre Folge.

absolute Frequenz svw. Frequenz

absolute Sicherheit s. Sicherheit

Abstrahlung

Emissionen elektromagnetischer, akustischer oder anderer Wellen.

Bei Chiffriergeräten und anderer Chiffriertechnik, Fernschreibmaschinen,

Schreibmaschinen usw. tritt die Abstrahlung als unerwünschter, für die

Dekryptierung nutzbarer Nebeneffekt auf.

Additionsbereich

Menge der voneinander verschiedener Additionseinheiten, die für ein

bestimmtes Additionsverfahren zugelassen sind.

Additionseinheit

Einheit der Additionsreihe.

Additionselement

Element der Additionsreihe.

Additionselementenbereich

Menge der voneinander verschiedenen Additionselemente, die für ein

bestimmtes Additionsverfahren zugelassen sind.

Additionsfolge

Folge von Additionselementen.

Additionsgruppe

Gruppe von Additionselementen.

Additionsreihe

Substitutionsreihe, die zur Chiffrierung mittels + kryptographischer

Addition dient.

Die Additionsreihen werden eingeteilt:

(1) nach ihrer kryptologischen Beschaffenheit in + reguläre Addi-

tionsreihen und + irreguläre Additionsreihen;

(2) nach der Art der Additionselemente in + Buchstabenadditions-

reihen + Ziffernadditionsreihen und + Zeichenadditionsreihen,

unabhängig von der Gestalt der verwendeten Elemente (Zeichen),

z. B. als Druckzeichen, Lochkombinationen oder Impulsfolgen

(Schrittgruppen).

Additionstafel

Hilfsmittel in Tafelform zur Durchführung der kryptologischen

Addition.

Additionsverfahren

Spaltenverfahren, bei dem die Substitutionsreihe als Additionsreihe

benutzt wird.

Die Additionsverfahren werden eingeteilt:

(1) nach der kryptologischen Beschaffenheit der angewandten Addi-

tionsreihen in + reguläre Additionsverfahren und + irreguläre

Additionsverfahren;

(2) nach der Art der verwendeten Additionselemente in + Buch-

stabenadditionsverfahren, + Ziffernadditionsverfahren und

+ Zeichenadditionsverfahren.

allgemeiner Verkehr

Chiffrierverkehr zwischen mehr als zwei Korrespondenten, wobei jeder

Korrespondent gegenüber jedem anderen sowohl Absender als auch

Empfänger sein kann.

Alphabet

1. Im allgemeinen Sprachgebrauch: Gesamtheit der Buchstaben eines

Schriftsystems in einer bestimmten Anordnung.

+ Normalalphabet.

2. In der Kryptologie: Die Zeichen eines endlichen Zeichenbereiches in

bestimmter Reihenfolge.

Die Anzahl der Zeichen wird als LÄNGE des Alphabets bezeichnet.

Die Stellenzahl eines Zeichens im Alphabet wird als dessen RANG

bezeichnet. Von zwei Zeichen eines Alphabets ist dasjenige ALPHA-

BETISCH NIEDRIGER, das den niedrigeren Rang hat. Die Differenz

der Ränge zweier Zeichen ist deren DIREKTES INTERVALL.

Spezielle Alphabete sind: + Buchstabenalphabete, + Ziffernalpha-

bete, + Buchstaben-Ziffernalphabete und Zeichenalphabete.

Die von einem vorgegebenen Alphabet abgeleiteten Alphabete wer-

den unterschieden nach der Anordnung der Zeichen in + Standard-

alphabete und + Mischalphabete, nach der Abwandlung des Zei-

chenbereiches in + vollständige, + erweiterte, + reduzierte und

+ abgewandelte Alphabete, nach den Gesetzmäßigkeiten der Ab-

leitung in + Dezimationsalphabete, + Primalalphabete u.a.

+ reziproke Alphabete.

alphabetisch niedrige s. Alphabet

alphanumerische Daten s. Daten

Analyse eines Chiffrierverfahrens

Untersuchung und Einschätzung des Wertes eines Chiffrierverfahrens.

Die Analyse kann sich auf alle möglichen oder auch nur bestimmte

Anwendungsbedingungen und Gütefaktoren erstrecken. Sie kann

auch im Hinblick auf die Eignung eines Verfahrens für einen bestimm-

ten Anwendungsbereich durchgeführt werden.

Antifunkgegenwirkung

Teil des Funkkrieges, der auf den Schutz der eigenen Funkmittel und

Funksendungen vor der gegnerischen Funkgegenwirkung gerichtet ist.

+ Funktarnung, + Funktäuschung.

Anwendungsbedingungen

Gesamtheit der Gegebenheiten und Anforderungen, die bei der Aus-

wahl eines Chiffrierverfahrens oder -mittels für einen bestimmten An-

wendungsbereich und seiner Anwendung in diesem zu beachten sind.

Dazu gehören: Beschaffenheit der Nachrichten, Nachrichtendichte,

Nachrichtenmittel, Übermittlungsbedingungen, Anzahl der Korrespon-

denten, Verkehrsart, Arbeitsbedingungen, Qualifikation und Verläß-

lichkeit der Chiffreur, Aufbewahrungs- und Transportbedingungen,

Güteanforderungen an das Verfahren oder Mittel u.a.

Die Anforderungen, die an das Verfahren oder Mittel gestellt wer-

den, können in einer PFLICHTENFESTLEGUNG zusammengefaßt

werden.

Anwendungsbereich

Organisatorisch, territorial oder nach sonstigen Gesichtspunkten ab-

gegrenztes Gebiet, in dem ein bestimmtes Chiffrierverfahren oder

-mittel angewandt wird. Anwendungsbereiche können z. B. sein:

Staaten, staatliche oder gesellschaftliche Organe und Einrichtungen,

VVB oder Betriebe, Wirtschaftszweige, Waffengattungen usw.

Anwendungsvorschriften

Gesamtheit der Vorschriften, die die Anwendung von Chiffrierver-

fahren und -mitteln regeln.

Dazu gehören allgemeine Vorschriften über den Umgang mit Ver-

fahren und Mitteln (Einsichtnahmeberechtigung, Nachweisführung,

Aufbewahrung, Transport u.a.) + Gebrauchsanweisungen zu be-

stimmten verfahren und Mitteln, + Bedienungsanweisungen zu be-

stimmten Chiffriergeräten, + Sicherheitsbestimmungen.

äquivalente Schlüssel

Zwei Schlüssel heißen äquivalent, wenn sie bei Anwendungen auf einen

beliebigen Grundtext jeweils den gleichen Geheimtext ergeben.

Arbeitsart

Art der Texteingabe oder -ausgabe bei Chiffriergeräten, z. B. manuelle

oder automatische Eingabe bzw. Ausgabe auf Blatt oder Lochstreifen.

+ Betriebsart.

Arbeitsfeld s. Gitter

Aufdruckmarkierung

Aufgedruckte Kennzeichnung eines Schlüssellochstreifens (+ Streifen-

markierung) oder Schlüssellochstreifenabschnittes (+ Abschnittsmar-

kierung).

Ausbildungsnormen

Festlegung von Leistungen und Fähigkeiten, nach deren Erreichung

die Ausbildung in der Anwendung bestimmter Verfahren und Mittel

sowie des Telegramm- und Codestils als abgeschlossen betrachtet

wird.

+ Übungsnormen.

Ausgangseinheit s. Substitution

Ausgangsheft s. Schlüsselheft

Ausgangskassette s. Schlüsselkassette

Ausgangspunkt s. Stoßlinienverfahren

Baud s. Telegrafiergeschwindigkeit

Bedienungsanleitung

Umfassende Beschreibung der Bedienelemente und Bedienungs-

möglichkeiten zu einem Gerät oder einer Vorrichtung, z. B. einem

Chiffriergerät oder einer Chiffriervorrichtung.

+ Bedienungsanweisung.

Bedienungsanweisung

Anweisung über die Reihenfolge der Arbeitsgänge bei der Bedienung

eines Gerätes oder einer Vorrichtung für einen speziellen Zweck,

z. B. eines Chiffriergerätes im Rahmen eines Bestimmten Chiffrier-

verfahrens.

+ Bedienungsanleitung.

Behelfsverfahren

Chiffrierverfahren, das behelfsmäßig oder provisorisch wegen Fehlens

eines vollwertigen Chiffrierverfahrens angewandt wird.

Belegung

Anzahl der in einer Substitution einer Ausgangseinheit zugeordneten

Ersatzeinheiten.

Eine Ausgangseinheit, der nur eine Ersatzeinheit zugeordnet ist, ist

einfach belegt, es liegt EINFACHBELEGUNG vor; sind einer Aus-

gangseinheit zwei oder mehr Ersatzeinheiten zugeordnet, so liegt

MEHRFACHBELEGUNG (Zweifach-, Dreifachbelegung usw.) vor.

Eine durchweg gleiche Belegung wird als HOMOGENE BELEGUNG;

eine unterschiedliche als INHOMOGENE BELEGUNG bezeichnet.

Bereich

1. svw. Anwendungsbereich.

2. In Zusammensetzungen wie Elementebereich, Codegruppen-

bereich usw. svw. Menge.

+ Schlüsselbereich.

Betriebsart

Art der Textverarbeitung durch ein Chiffriergerät, z. B. Chiffrierung

oder Dechiffrierung, Vorchiffrierung oder Direktchiffrierung.

+ Arbeitsart.

Bevollmächtigtenstelle

Nachgeordnete Stelle einer + Leitstelle, die mit bestimmten Auf-

gaben wie z. B. Nachweisführung und Ausgabe von Chiffriermitteln

für einen Teilbereich beauftragt ist.

bidifferenter Codebereich

Codegruppenbereich, bei dem sich alle Codegruppen untereinander

an mindestens zwei Stellen unterscheiden.

bidifferent-tauschfreier Codebereich

Codegruppenbereich, bei dem sich alle Codegruppen untereinander

an mindestens zwei Stellen unterscheiden und keine Codegruppe

durch Vertauschen zweier benachbarter Elemente in eine andere

übergeht.

Bigramm s. Polygramm

Bildchiffriergerät

Chiffriergerät, das für die Chiffrierung stehender Bilder (Fotografien,

Dokumente usw.) ausgelegt ist.

+ Faksimilechiffriergerät.

Bildchiffrierung

Maschinelle Chiffrierung stehender Bilder.

Bildchiffrierverfahren

Maschinelles Verfahren zur Chiffrierung stehender Bilder.

Bildtelegrafie

Übertragung von Bildern mit Halbtönen (Bildtelegrafie im engeren

Sinne) oder von Schwarz-Weiß-Vorlagen (FAKSIMILETELEGRAFIE)

über Kanäle.

Binärcode

Code, dessen Codeelemente Binärzeichen sind.

Binärzeichen

Jedes der Zeichen aus einem Bereich von zwei Zeichen, z. B. 0 und 1.

Blankocode

Code, in dem die Codegruppen, aber noch keine Phrasen eingetragen

sind.

Blankotafeln

Codetafeln, in die noch keine Phrasen eingetragen sind.

Blender

Elemente ohne Informationsgehalt, das zur Erhöhung der Sicherheit

eines Verfahrens oder zur Täuschung de Gegners in den Text ein-

gefügt wird.

+ Füllelement.

Blendspruch

Spruch ohne Informationsgehalt, der zur Erhöhung der Sicherheit

eines Verfahrens oder zur Täuschung des Gegners abgesetzt wird.

Branchencode

Wirtschaftscode, der im Nachrichtenverkehr eines bestimmten Wirt-

schaftszweiges angewandt wird.

Briefverfahren

Gedecktes Verfahren, bei dem der Geheimtext in einen unverfäng-

lichen schriftlichen Klartext, z. B. einen Brief, eingebaut wird.

Zu den Briefverfahren gehören die + Kennzeichnungsverfahren und

die + Einbauverfahren.

Buchstabe s. Zeichen

Buchstabenadditionsreihe

Additionsreihe, die nur aus Buchstaben besteht.

Buchstabenadditionsverfahren

Additionsverfahren, bei dem ein Buchstabenadditionsreihe verwen-

det wird.

Buchstabenalphabet

Alphabet, dessen Zeichen ausschließlich Buchstaben sind.

Buchstabencode

Code, dessen Codeelemente ausschließlich Buchstaben sind.

Buchstabengruppe s. Gruppe

Buchstabentext s. Text

Buchstabenverfahren

Chiffrierverfahren, dessen Geheimelemente ausschließlich Buchstaben

sind.

Buchstabenwurmverfahren

Wurmverfahren, bei dem eine Buchstabenadditionsreihe verwendet

wird.

Buchstaben-Ziffern-Alphabet

Alphabet, dessen Zeichen Buchstaben und Ziffern sind.

Buchstabiersignal

Indikator, der den Anfang oder das Ende einer Buchstabierung an-

zeigt.

Buchstabiertafel

Codetafel, die als Klareinheiten im wesentlichen Buchstaben enthält,

und zur Verschleierung von Namen und anderen Buchstabierweise zu

codierenden Textteilen dient.

Buchstabier- und Zahlentafel

Codetafel, die aus der Kombination einer Buchstabiertafel und einer

Zahlentafel besteht.

Buchtextverfahren

Unperiodisches Additionsverfahren, bei dem die Additionsreihe aus

einem in offener Sprache abgefaßten Text abgeleitet wird.

charakteristisches Polygramm s. Parallelstelle

chemisches Geheimschreibverfahren svw. Geheimschreibverfahren 1

Chiffrator

Baugruppe eines Chiffriergerätes, in der die Chiffrierung oder je nach

Wahl die Chiffrierung oder Dechiffrierung realisiert.

Chiffre

1. svw. Chiffrierverfahren

2. svw. Geheimeinheit

3. svw. Chiffriermittel

Chiffrieralphabet

Die Chiffreelemente eines Chiffreelementebereiches in bestimmter

Reihenfolge.

Chiffrebereich

Menge der voneinander verschiedenen Chiffreeinheiten, die für ein

Chiffreverfahren zugelassen sind.

Chiffreeinheit

Geheimeinheit bei Chiffreverfahren.

Chiffreelement

Element eines Chiffretextes.

Chiffreelementebereich

Menge der voneinander verschiedenen Chiffreelemente, die für ein

Chiffreverfahren zugelassen sind.

Chiffreelementevorrat

Anzahl der Chiffreelemente eines Chiffreelementebereiches.

Chiffrefolge

Folge von Chiffrierelementen.

Chiffrekomponente s. Substitution

Chiffremischtext

Geheimtext, der aus Chiffreeinheiten verschiedener Chiffreverfahren

besteht.

Chiffremittel

Chiffriermittel zu Chiffreverfahren.

+ Codemittel.

Chiffretelegramm

Chiffriertes Telegramm, auch der einem chiffrierten oder zu chiffrierten-

den Telegramm zugrundeliegende Klartext.

Chiffretext

Geheimtext, der durch Anwendung eines Chiffreverfahrens ent-

standen ist.

+ Chiffremischtext.

Chiffretextlochstreifen

Lochstreifen, der Chiffretext in Form von Lochkombinationen enthält.

Chiffreur

Person, die chiffriert und dechiffriert.

Speziell: Mitarbeiter des Chiffrierdienstes, der mit der Chiffrierung

und Dechiffrierung beauftragt ist.

Chiffreurmechaniker

Person, die zugleich als Chiffreur und als Chiffriermechaniker aus-

gebildet und tätig ist.

Chiffreverfahren

Chiffrierverfahren, bei dem die Grundeinheiten im wesentlichen von

gleicher Länge und Beschaffenheit sind und keine selbständige

sprachliche Bedeutung haben.

+ Codeverfahren 1.

Chiffrevorrat

Anzahl der Chiffreeinheiten eines Chiffrebereiches.

Chiffrierarbeit

Sammelbegriff für Chiffrierung, Dechiffrierung und alle damit zu-

sammenhängenden Nebenarbeiten wie z. B. tägliche Kontrolle eines

Chiffriergerätes auf einwandfreie Funktion, Registrierung entnom-

mener Wurmtabellen, Vernichtung verbrauchter Schlüsselunterlagen

usw.

Chiffrierbetriebsdienst svw. Chiffrierdienst

Chiffrier-Bevollmächtigtenstelle svw. Bevollmächtigtenstelle

Chiffrierdichte

Anzahl der in der Zeiteinheit übermittelten Geheimelemente.

Chiffrierdienst

Einrichtung des Chiffrierwesens, deren Aufgabe die Planung, Organi-

sation, Koordinierung, Sicherstellung, Durchführung und Kontrolle des

Chiffrierverkehrs in einem bestimmten Bereich ist. Organisatorisch

gliedert sich ein Chiffrierdienst in der Regel in eine + Zentrale,

+ Leitstellen, + Bevollmächtigtenstellen und + Chiffrierstellen.

+ zentraler Chiffrierdienst.

chiffrieren s. Chiffrierung

Chiffrierfehler s. Verstümmelung

Chiffriergerät

Gerät, das für die vollständige oder teilweise Ausführung bestimm-

ter Chiffrier- und/oder Dechiffrierschritte ausgelegt ist.

Die Chiffriergeräte werden eingeteilt:

(1) nach der Sicherheit in + Schlüsselgeräte, + Tarngeräte und

+ Verschleierungsgeräte;

(2) nach der Textart, die chiffriert wird, in + Schriftchiffriergeräte,

+ Datenchiffriergeräte, + Sprachchiffriergeräte, + Bildchiffrier-

geräte u.a.;

(3) nach der Betriebsart in + Direktchiffriergeräte und + Vor-

chiffriergeräte.

Bei Kombinationen mehrerer dieser Gesichtspunkte heißt es Schrift-

schlüsselgerät, Sprachverschleierungsgerät, Bilddirektchiffriergerät

usw.

Chiffriergeschwindigkeit

Mittelwert für das Verhältnis der Länge eines Grundtextes zur Zeit,

die zu dessen Chiffrierung (einschließlich Kenngruppenbildung usw.)

benötigt wird.

Die Chiffriergeschwindigkeit wird in der Regel durch die Anzahl der

Grundelemente angegeben, die durchschnittlich in einer Minute

chiffriert werden können.

Chiffriergeschwindigkeitsfaktor

Gütefaktor zur Bewertung der + Chiffrier- und + Dechiffrier-

geschwindigkeit.

Chiffrierkanal

Kanal zwischen zwei Direktchiffriergeräten.

Chiffrierkorrespondent

Teilnehmer eines Chiffrierverkehrs.

Chiffrierkorrespondenz

Gesamtheit der für die Bearbeitung mit Chiffrierverfahren vor-

gesehenen oder mit Chiffrierverfahren bearbeiteten Nachrichten, ein-

schließlich aller Zwischenmaterialien und der dechiffrierten Texte.

Chiffrierleitstelle svw. Leitstelle

Chiffriermaschine svw. Chiffriergerät

Chiffriermechaniker

Mechaniker, der auf dem Gebiet der Wartung und Reparatur von

Chiffriertechnik tätig ist. Je nach Qualifizierung werden

+ Mechaniker und + Hauptmechaniker für Chiffriertechnik unter-

schieden.

Chiffriermittel

Zur Anwendung eines Chiffrierverfahrens benötigte spezielle Mittel,

die der Geheimhaltung unterliegen.

Dazu gehören Schlüsselunterlagen, Chiffriertechnik, Geheimcodes,

Anwendungsvorschriften u.a.

Chiffriermittelfaktor

Gütefaktor zur Bewertung der physikalisch-technische Eigenschaften

der zur Benutzung eines Chiffrierverfahrens erforderlichen Chiffrier-

mittel, wie z. B. Umfang und Format, Haltbarkeit, Anzahl, Anordnung

und Unterbringung der Teile, Lesbarkeit und Übersichtlichkeit, speziell

bei Chiffriergeräten auch Gewicht, Stromabhängigkeit und der Strom-

verbrauch, Störanfälligkeit, Wartungsaufwand. Es bestehen enge Be-

ziehungen zum + Schwierigkeitsfaktor.

Chiffriernetz

Zusammenhängendes Netz von Chiffrierverbindungen. Es kann in

Teilnetze zerfallen oder selbst Teilnetz sein.

Chiffrierorgan svw. Einrichtung des Chiffrierwesens

Chiffrierraum

Raum des Chiffrierwesens, der für die Chiffrierarbeit hergerichtet ist

und genutzt wird.

Chiffrierscheibe svw. Scheibe oder svw. Schlüsselscheibe

Chiffrierschritt

Einzelner Arbeitsgang bei einer Chiffrierung, wenn sich diese aus

mehreren Arbeitsgängen zusammensetzt, wie z. B. Herrichtung des

Klartextes, Bildung eines Zwischentextes, Durchführung einer krypto-

graphischen Addition, Bildung bzw. Entnahme und Einsetzung einer

Kenngruppe. Analog können auch DECHIFFRIERSCHRITTE unter-

schieden werden.

Chiffriersignal

Indikator, der bei einem Chiffreverfahren angewandt wird.

+ Codiersignal.

Chiffrierstelle

Stelle, in der von Mitarbeitern eines Chiffrierdienstes eine oder meh-

rere Chiffrierverbindungen unterhalten werden.

+ motorisierte Chiffrierstation.

chiffrierte Nachricht svw. Geheimtext

Chiffriertechnik

Technik, die für den Einsatz als Chiffriermittel ausgelegt ist.

Chiffrierteil s. Substitution

chiffrierter Text svw. Geheimtext

Chiffrierung (Infinitiv: CHIFFRIEREN)

Umwandlung von Grundtext (in der Regel Klartext) in Geheimtext

durch Anwendung eines Chiffrierverfahrens. (Im Sinne der Informa-

tionstheorie: Codierung zum Zweck der Geheimhaltung.) Auch zu-

sammenfassende Bezeichnung für Chiffrierung und +Dechiffrierung.

Nach der Sicherheit des angewandten Verfahrens wird unterschieden

zwischen + Schlüsselung, + Tarnung und + Verschleierung, nach

dem Einsatz von Chiffriertechnik zwischen + manueller, + teil-

maschineller und + maschineller Chiffrierung, nach der Vollständig-

keit der Chiffrierung eines Textes zwischen + Vollchiffrierung und

+ Teilchiffrierung.

Chiffrierunterlagen

Dokumente oder Gegenstände, die +Geheimnisse des Chiffrier-

wesens sind oder enthalten.

Dazu gehören:

- + Chiffriermittel;

- Zwischenmaterial, das bei der Produktion oder Anwendung von

Chiffriermitteln entsteht;

- Sonstige fixierte Texte (Schriftstücke, Erzeugnisse der Druck- und

Reproduktionstechnik, Bilder, Tonbänder, Filme usw.) mit Informa-

tionen über Eigenschaften, Anwendungsbedingungen, Anwendungsberei-

che und Anwendungsweise benutzter Chiffrierverfahren und -mittel,

über Arbeitsrichtung, Arbeitsweise Arbeitsergebnisse, Struktur,

Organisation, Sitz, Räumlichkeiten, Mitarbeiter, Absicherung

von Einrichtungen des Chiffrierwesens u.a.

Chiffrierverbindung

Nachrichtenverbindung zur Übermittlung von Geheimtexten zwischen

Korrespondenten des gleichen Schlüsselbereiches.

Nach dem angewandten Verfahren werden unterschieden:

(1) SCHLÜSSEL-, TARN- und VERSCHLEIERUNGSVERBINDUNG

(je nachdem, ob ein Schlüssel-, Tarn- oder Verschleierungsver-

fahren angewandt wird);

(2) MANUELLE, MASCHINELLE und TEILMASCHINELLE CHIFFRIER-

VERBINDUNG (je nachdem, ob ein manuelles, maschinelles oder

teilmaschinelles Verfahren angewandt wird);

(3) INTERN- und EXTERNVERBINDUNG (je nachdem, ob ein Intern-

oder Externverfahren angewandt wird).

Chiffrierverfahren

System konstanter und variabler Vorschriften und Hilfsmittel

(+ Chiffriermittel), das zur Chiffrierung (und Dechiffrierung) dient.

(Im Sinne der Informationstheorie: Codierverfahren zum Zweck der

Geheimhaltung.)

Die konstanten Vorschriften und Hilfsmittel bleiben ständig oder

auf längere Zeit unverändert. Zu den konstanten Vorschriften gehören in

der Regel Vorschriften über Herrichtung des Klartextes, Bildung des

Zwischentextes, Art und Weise der Zuordnung von Klareinheiten zu

Geheimeinheiten u.a., zu den konstanten Hilfsmitteln Chiffriergeräte,

Schlüsselcodes, Phrasenverzeichnisse von Tarntafeln u.a. Die Varia-

blen Vorschriften und Hilfsmittel werden laufend oder in kürzeren Zeit-

abständen verändert oder ausgewechselt. Zu den variablen Vorschrif-

ten gehören z. B. Vorschriften über die Bildung von Additionsreihen

aus vorgegebenen Unterlagen bei Mehrfachwurmverfahren oder über

die Reihenfolge der Eintragung von Klareinheiten in Raster bei Trans-

positionsverfahren, zu den variablen Hilfsmitteln z. B. Schlüsselloch-

streifen, vorgedruckte Additionsreihen, Schlüsselstreifen.

Das vollständige Teilsystem der zur Umwandlung eines Textes not-

wendigen variablen Vorschriften und Hilfsmittel wird als SCHLÜSSEL

bezeichnet.

Die Chiffrierverfahren werden eingeteilt:

(1) nach der Erkennbarkeit des Geheimtextes als solchem (d. h. als

Geheimtext) in + offene Verfahren und + gedeckte Verfahren;

(2) nach der sprachlichen Beschaffenheit der Klareinheiten in

+ Chiffreverfahren und + Codeverfahren;

(3) nach der Grundmethode der Umwandlung in + Substitutions-

verfahren und + Transpositionsverfahren;

(4) nach der Sicherheit in + Schlüsselverfahren, + Tarnverfahren

und + Verschleierungsverfahren;

(5) nach der Art der angewandten Chiffriermittel in + manuelle

Verfahren, + teilmaschinelle Verfahren und + maschinelle

Verfahren;

(6) nach der Art der Geheimelemente in + Buchstabenverfahren,

+ Ziffernverfahren, + Mischverfahren und + Zeichenverfahren;

(7) nach der Länge der Grundeinheiten in + monographische Ver-

fahren und polygraphischer Verfahren;

(8) nach der Unterschiedlichkeit der Länge der Geheimeinheiten in

+ gleichstellige Verfahren und + wechselstellige Verfahren;

(9) nach dem Verwendungszweck innerhalb eines Chiffrierverkehrs

in + Hauptverfahren, + Zusatzverfahren, + Sonderverfahren,

+ Notverfahren, + Behelfsverfahren und + Ersatzverfahren;

(10) nach dem zugelassenen Benutzerkreis in + Internverfahren und

+ Externverfahren.

+ kombiniertes Verfahren.

Chiffrierverkehr

Nachrichtenverkehr, in dem Geheimtexte übermittel werden.

Die potentiellen Teilnehmer eines Chiffrierverkehrs (Chiffrierkorre-

spondenten) bilden einen + Schlüsselbereich.

Innerhalb der einzelnen Schlüsselbereiche sind folgende VERKEHRS-

ARTEN möglich:

- + einseitiger und + zweiseitiger Verkehr;

- + allgemeiner und + individueller Verkehr;

- + Zirkular- und + Zirkulargegenverkehr;

Chiffriervorrichtung

Nicht als selbständiges Chiffriergerät funktionsfähiger Bestandteil

eines fernmeldetechnischen Systems, in dem Chiffrier- und/oder De-

chiffrierschritte ablaufen.

Chiffrierwalze svw. Schlüsselwalze

Chiffrierwesen

Gesamtheit der Einrichtungen, Maßnahmen und Tätigkeiten auf den

Gebieten

- Kryptologie;

- Entwicklung, Produktion und Auswertung von Chiffrierverfahren

und -mitteln;

- Wartung und Reparatur von Chiffriertechnik;

- Planung, Organisation, Koordinierung, Sicherstellung, Durchfüh-

rung, Absicherung und Kontrolle von Chiffrierverkehren;

- Dekryptierung.

Chiffrierzentrale svw. Zentrale

Code

1. In der Informationstheorie: Zusammenstellung von einander

eindeutig umkehrbar zugeordneten Zeichenfolgen eines Alpha-

betes zu Zeichenfolgen des gleichen oder eines anderen Alpha-

betes.

2. In der Kryptologie: Zusammenstellung von einander zugeord-