Chiffriermaschine

K-37 KPИCTAЛЛ, M-100 CПEKTP CMAPAГД, M-101 ИЗУMPУД Smaragd

elektromechanische Chiffriermaschinen

Abb.: M-100. Im rechten Bild: links Chiffrator mit 11 Kanal Lochstreifen, in der Mitte das Schreibwerk und rechts der Lochstreifenstanzer.

Abb.: M-101, links das Schreibwerk, rechts der Chiffrator mit 11 Kanal Lochstreifen.

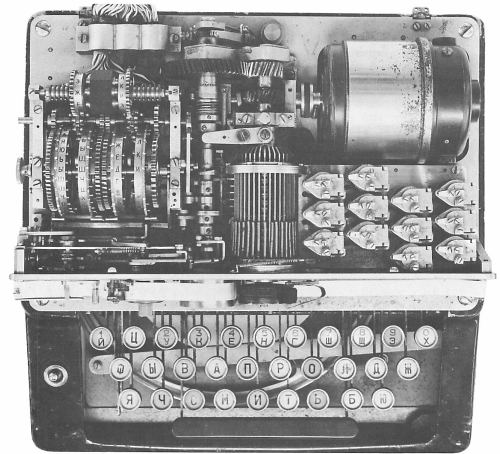

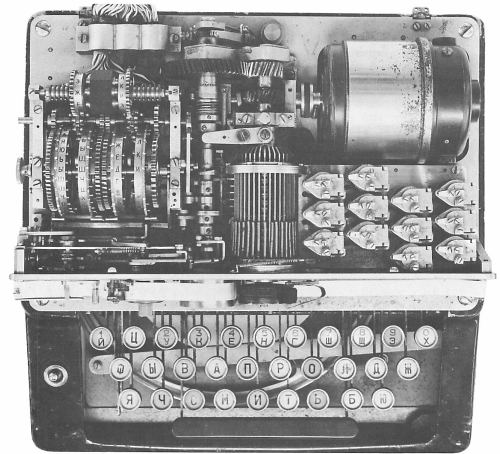

Abb.: B-211 Frontansicht

Abb.: K-37

Die Chiffriermaschinen M-100 und M-101 sind aufgebaut wie eine Fern- bzw.

Schreibmaschine mit einem mechanischen Mischer (Vigenere).

Diese benötigen Wurm- bzw. Additonsreihen.

Aus Schulungsunterlagen der Abt. XI aus dem Jahr 1984 ist BArch*198

ersichtlich, daß die M-101 in der HA-II noch vorhanden war.

Und bei der Einarbeitung der Chiffreure auch geschult wurden.

- Artikel aus der Prawda

- TICOM NSA- Unterlagen*3

- TICOM Übersetzt

- Anhang

In BIЙCЬKO, УKPAΪHИ *88 kann man lesen:

Vorwort: Dieser Artikel war in den 1970ern in der Prawda abgedruckt

und fand sich auch in den Unterlagen dem BArch, ZCO, wieder.

BIЙCЬKO, УKPAΪHИ 05 2008 (95)

JUSTAS - Alex …

Autor: Sergej Wdowenko

Die sowjetische Kryptogramme waren während

des Zweiten Weltkriegs den Kryptologen

und Wehrmachtstruppen

Ein Buch mit sieben Siegeln

.

Die moderne militärische Geschichte weiß

alles über die während des zweiten Welt-

krieges genutzte Rotoren Verschlüsselungs-

maschine Enigma

- das geheime Kommu-

nikationsmittel Nazi-Deutschland.

Aber nur wenige wissen, daß es in der Sowjetunion Verschlüs-

selungsgeräte gab.

Theoretische Grundlage für diese Art von Technologie, die völlig

anders als bei den damals bekannten West-Modellen war, wurde

zuerst in einer Sitzung des Wissenschaftlichen Rates der Roten

Armee am 29 Juni 1930 vom Techniker Iwan Wolosok vorgeschlagen.

Seine Idee war die Einführung einer Kombination von sogenannten

unendlichen Reihen und der Kombination mit den Klartextzeichen

zu verwenden. So entstanden Kryptogramme garantiert Sicherheit,

die nicht gelesen werden kann. Als Übertragungsmedium wurde

der Lochstreifen verwendet, die mit einem speziellen Gerät X

erzeugt wurden.

Im Jahr 1931 hatte der Generalstab der Roten Armee ein

Ingenieur-Labor gegründet, und in den Jahren erschien der

erste Prototyp, die Chiffriermaschine ШMB-1

(SchMW-1).

Im Januar 1934 genehmigt der Chef des Generalstabes Marschall

A. Egorow das Gesetz über die Annahme auf Ausrüstung-

und Bewaffnung mit der elektrische Chiffriermaschine B-4

(W-4).

Es begann die Geschichte der Reihe von Chiffriermaschinen der

garantierten Sicherheit.

Es wurden keine Unzuverlässigkeit der ersten Chiffriermaschine

in der Produktion gefunden. Es wurde der Prototyp weiter modi-

fiziert. In den Jahren 1937-1938 wurde durch die staatliche

Prüfung, auf der Grundlage der Forschung über Kommunikation-

und Codierungsgeräte Mai 1938, durchgeführt. Das zur Chif-

friermaschine M-100

führte. Die M-100 bestand aus drei grund-

legenden Komponenten: eine Tastatur mit der Kontaktgruppe, den

Empfänger und Streifenschreiber, den Sender. Darüber hinaus

kann ein Gerätesatz aus insgesamt sieben Teilen bestehen.

Das Gerät erwies sich wie die Prototypen als zu schwer.

Das Gesamtgewicht des Komplexes erreicht 141 kg. Die Batterien

für den autonomen Betrieb wogen 32 kg. Trotz des Gewichtes wurde

ie M-100 in Serie produziert und wurde erfolgreich getestet unter

Kampfbedingungen in den Konflikten XACAHИ (chinesisches Meer),

XAЛXИH ГOЛ (XAЛXИH Tor am Fluss, an der Mongolischen Grenze),

in Spanien und während des finnischen Krieges.

Die verschlüsselte Kommunikation wurde verwendet in dem Nach-

richtennetz des Generalstabs - Armeehauptquartier.

Vor der industriellen Produktion wurden schon 96 Gerätesätze der

M-100

in den Generalsstabsnachrichtennetz verwendet worden

- den Sitzen der militärischen Bezirken. In den operativen

Nachrichtennetz (Armee - Korps - Division) wurden die außerordent-

lich kompakte Rotorenmaschine K-37 Kristall

genutzt,

sie ersetzte die manuelle Chiffrierung. Es war ein recht kompaktes

Gerät, es wog 19 kg, die aus einem Gerät bestand. Nur im Jahr 1940

wurden industriell hergestellt 100 Gerätesätze der K-37 produziert.

Schon vor dem Krieg wurden 150 Kristall

in die Ausrüstung und

Bewaffnung aufgenommen. Zu Beginn des Jahres 1943 kamen neue

Verschlüsselungsmaschinen. Die M-101

bestand aus zwei Einheiten

und war um die Hälfte des Gewichts leichter und war sechs mal

leichter als die M-100.

Hohe Aufmerksamkeit wird der Konspiration in der Arbeit mit Chiffre

gelegt. So wurden während der Ereignisse des XAЛXiH ГOЛ die Chiffrier-

stelle in einem regulären Jurte gestellt, wenn auch unter schwerer

Bewachung. Die daraus resultierenden Erfahrungen dass für den erfolg-

reichen Einsatz der Chiffrierstellen ist die selbständige Arbeit,

ihrer Geheimhaltung und Mobilität wichtig für die Bewegung der Truppen.

Im Jahr 1939 von den USA gekauft 100 Fahrzeugen Studebaker

wurden

umgebaut zu Spezialfahrzeugen mit der Möglichkeit des Chiffrierens

und Dechiffrieren nicht nur im Stand sondern auch während der

Bewegung der Kolonne.

Die Chiffreure der unteren Dienststellen der Militärverwaltung mußten

unter extrem schwierigen Bedingungen arbeiten - unter Feuer in den

Schützengräben, in Zelten, Unterstände, in der Nacht mit Kerzen oder

Laternen. Nach den Anweisungen des Generalstabs wurde an der Front für

die Chiffrierstellen der Schutz erhöht. Es geschah auch daß der

Chiffreur auf einem Benzinkanister saß, die Schlüssel in der Tasche

ein paar Granaten und einer Pistole bewaffnet war. Auf Chiffreure

wurde verstärkt Jagd durch die Geheimdienste gemacht. Es war eine

Anordnung der Wehrmacht bekannt: Wer russische Chiffreure erobert

wird mit den Eisernen Kreuz ausgezeichnet und Urlaub belohnt sowie

nach Berlin versetzt

. Aber keine sowjetischen Chiffreure befanden

sich je in Kriegsgefangenschaft. Keine Verschlüsselungstechnologie

wurde durch den Feind erbeutet.

Im Jahre 1942 wurde eine spezielle Richtlinie ausgegeben in der die

Zerstörung der Chiffriermittel und Geräte, bei der Gefahr der Er-

beutung durch den Gegner, durchzuführen ist. In allen Fronten

hatten die Kommandeure, auch auf Transporten und Reisen, Chiffreure

mit persönlichen Funksendern dabei. Das die Sicherheit der

Kommunikation sicherstellt.

Die durchschnittliche Höhe der Chiffriertelegramme während des

Krieges erreichte 400 Fernschreiben pro Tag. Die Chiffreure haben

16 bis 18 Stunden am Tag gearbeitet, trotzdem wurde die Vertraulichkeit

von Informationen immer sichergestellt.

Die Sicherheit der sowjetischen Verschlüsselung von Nachrichten

erlaubt ein hohes Maß an Geheimhaltung. Es ist garantiert daß

keine chiffrierten Botschaften durch den Feind gelesen werden konnte.

Die Verhörten deutschen kriegsgefangenen Experten bezeugte die hohe

Sicherheit: Die Kryptogramme der sowjetischen Truppen können nicht

entschlüsselt werden. Und ab dem Jahr 1942 auch nicht mehr abfangen

werden. Dies ist nicht überraschend, das einzigartige System der

sowjetischen Verschlüsselung kann nur mit den Chiffrierschlüssel

dechiffriert werden.

Der Kriegsgefangene Bernhard Roberg, ehemalige Leiter der Dienststelle

der separaten speziellen Regiment zur Entschlüsselung der Kommunikation,

sagte: Wir überprüften und bearbeiteten nur zwei-, drei- und vier- Codes.

Er erklärte, daß der Fünfercode erhielten wir irgendwelche Schätzungen

.

Ein weiterer Mitarbeiter der Dechiffrierdienste Hans Schlub behauptete:

Die Fünfergruppentelegramme Rote Armee ist stabil und unterliegen nicht

der Auslegung, trotz der bekannten Prinzipien unserer Chiffre

.

General A. Jodel, Chef des Stabes operative Leitlinien Oberkommando

der Wehrmacht: … Wir haben nie geschafft die Meldungen abzufangen

und zu entschlüsseln.

Erkenntnisse der AFSA - NSA - CSS aus dem Jahr 1950.

TOP SECRET

DECLASSIFIED

Authority NW 48901

A R M E D F O R C E S S E C U R I T Y A G E N C Y

99/50/TOPSEC/AFSA-14

copy No. 33

From: AFSA-14

To:

NSA LI RY

S-4146 FHV Lop.Nr. 1

RECORD COPY

NO NOT DESTROY

Declassified by D. Janosek, NSA/CSS

Deputy Associate Director for Policy and Recodes

on 9.13.2011 and by RLF

DF 217 99/50/TOPSEC/AFSA-14

THE RUSSIAN CIPHER DEVICE K-37

1. The attached is an Armed Forces Security Agency translation of a

paper by Dr. Grimmsen entitled: Russisches Chiffriergerät K-37

recently forwarded by Headquarters, Army Security Agency, Europe.

2. Apparently Dr. Grimmsen made a carful study of this machine based

on one captured early in the war.

3. Attention is called to the study of the K-37 already translated

and issued as DF 74.

September 1950 35 copies

Translated: WJH 12 pages

Distribution: Normal

The Russian Cipher Device K-37

Time of Examination: 1942

Summary:

A. Cryptographic-Technical:

1) Hagelin patent, corresponding to the French machine

B-211 with certain changes.

2) Cryptographic security only conditionally sufficient.

B. Technical:

Well built throughout from the point of view of construc-

tion, mechanically such clean work that it is probable

that the device is not of Russian manufacture.

The contrary, however, cannot be proven.

Es stammt aus sowjetischer Produktion!

C. Operational:

The device is just being introduced and has been issued

to some offices of the Russian Army but not yet put into

use (report dated September 1941). The device is supposed

to replaced all other cryptographic systems. (Up to this

point the Russian Army probably used only hand systems).

The Russian Cipher Device K-37

The device is intended for enciphering plain and for con-

verting enciphered text into plain text. By striking the

keyboard, the enciphered or deciphered text is printed on

a narrow roll of paper.

Illustration 1 shows a complete view of the apparatus,

illustration 2 the inside view.

The keyboard (1) contains 30 letter keys and 1 space key.

The letter keys work together with 11 selector bars which

lie under the keys and which are divided into two groups of

5 and 6 selectors bar each. Let us designate the groups as

R and S. The keys are coordinated with the selectors bars in

such a way that the pressing of a key activates one R and

one S bar. Each bar is provided with a contact which when

closed excites a magnet (3). Correspondingly there are also

two groups of magnets, i. e., 5 + 6 = 11 magnets. An additional

magnet is assigned to the spacing function. Each magnet for

its part effects the adjustment of a selector ring in the

printer (4). The selector rings (not visible in the illustration)

have notches which are so arranged that with a movement of

one selector ring each from the R and S groups one of the 30

draw bars is released. It then snaps forward under the

influences of a spring and in doing so its front end arrives

in the path of a rotating stop. This stop is fastened to a

type wheel which is driven by means of a friction coupling

and thus at the forward snap of a draw bar is held at a certain

position. Like the 30 draws bars the type wheel (5) can be

held at 30 different position and for that reason it contains

30 characters.

Each time a key is pressed, then via the roundabout way of

magnet activation a character is printed. Which character is

printed depends upon the association of the selector bar to

the magnets. The encipherment is effected by the transposition

of the electrical connections between these two elements.

The transposition can therefore be undertaken only within

the two groups R and S, for only so is there a guarantee

that at each striking of a key an R and an S magnet will be

excited, which condition, as we have seen, must be fulfilled

for the printing of this character.

In order to carry out the transposition, there are two wheel

switched (6 and 7) with 5 and 6 current paths respectively.

They have 10 and 12 settings respectively so that there can

be 10 and 12 different associations respectively, e. g.

First group Second group

Key contacts A B C D E F A B C D E

\ \ / \ \ \ \ / | |

\ X \ \ \ X | |

/\ \ \ \ /\ \ | |

Magnets A B C D E F A B C D E

Fehler in der Darstellung "Fist group" F nach C fehlt!

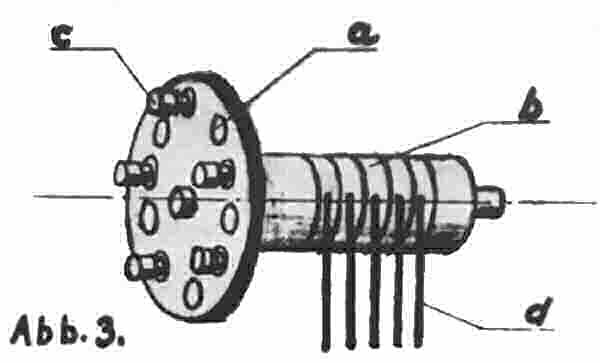

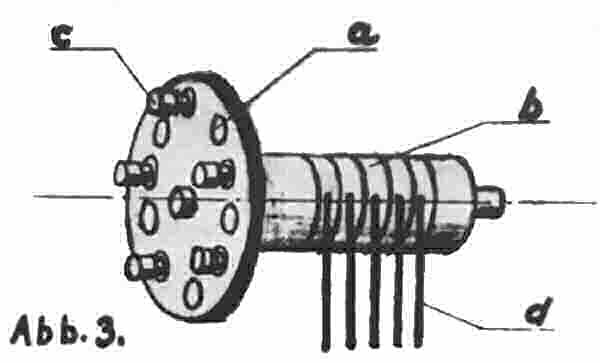

The external structure of the wheel switched can be seen in

illustration 3, the wiring in illustration 4. On its disc-

shaped part the wheel has 10 or 12 contacts a, as the case

may be, of which two are always connected one with the other

and with a collector ring b. Standing opposite the 10 or 12

contacts a are 5 or 6 spring contacts c (hereafter called

"brushes"). the lead to the collector rings proceeds via the

collector springs d.

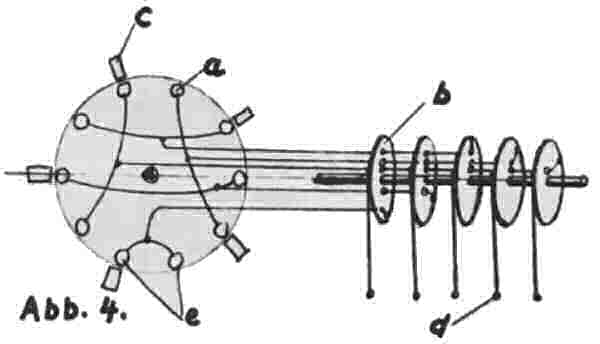

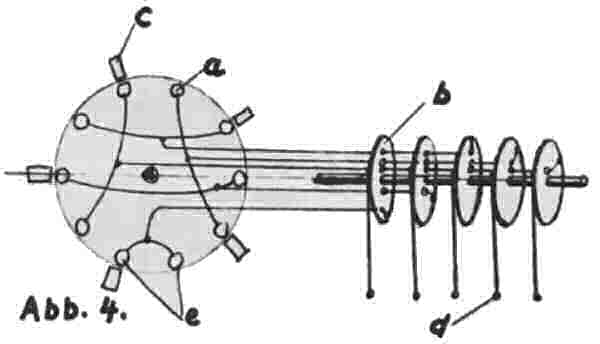

The two wheels are advanced independently of one another by

a set of wheels with adjustable pins, which is reproduced

schematically in illustration 5. For each wheel switch there

are 2 pin wheels a and b. These have 29,27, 23 and 19

adjustable pins. When the adjustable pins are in "+ position",

they engage a small intermediate wheel "c" and thereby advance

the switch wheel "d" by one position. This forward movement

therefore occurs when one of the two associated switch wheels,

or both simultaneously, engages a pin which is in "+ position".

The leads to the 11 selector bar contacts, to the 11 magnets

and to the 22 inlets and outlets of the wheel switches are

all gathered together in a cable which terminates in a multiple

plug. The matching plugbox "e"(which was missing in the machine

examined) is obviously connected to a switch system which

allows any desired association of the contacts, magnets and

switch wheel inlets within the R and S groups.

(Supplemental change of wiring!)

By means of mechanical switch the set of pin wheels can be

uncoupled so that the wheels can be reset independently of

one another. The switch has four positions and in addition

to coupling the set of wheels it also causes the following

changes:

1) Position Т

*, probably testing

.

The set of wheels is uncoupled. Key Й and the space key

can be activated. The latter always yield a space by

exciting the space magnet.

-> s. M105/M-125 Klartext bzw. nur Text.

2) Position З

,* probably encipherment

.

Key 1 is blocked. The space key yield a character according

to the encipherment. The enciphered text is divided into

groups of four.

-> s. M105/M-125 Tastenverriegelung Chiffrieren.

3) Position Р

,* probably decipherment

.

Key 1 is open. The space key is blocked. Continuous text

in printed. A space appears instead of the characters Й.

-> s. M105/M-125 Tastenverriegelung Dechiffrieren.

4) Position З-Р

.* Purpose unclear. The space key is blocked,

key 1 is open. Division into groups of four.

-> Wie T

s. M-125 mit zuschaltbarer Gruppenschaltung.

->Position 1 und 4 dient der Ausgabe auf Lochstreifengeräte.

The device is of slight weight and has small dimensions

(275 x 275 x 135 cm). It makes very little noise. The work-

manship of the parts is very neat, but many parts seem too

tiny for use under field conditions. The support of the switch

wheels is especially precarious. Power is furnished by a

24-volt direct current motor.

* Translator's note: In these four cases it is believed that

in the German text the characters in quotes were attempts to

represent the Cyrillic alphabets while using a typewriter with

only Latin letters. Consequently these letters appear in this

translation in their Cyrillic form. The original Latin and the

Cyrillic characters along with their probable expansions are as

follows, see details:

1) "T", "Т", ТЕКСТ = text [,plain];

2) "3", "З", ЗAШИФPOBAНИE = encipherment;

3) "P", "Р", РАСШИФРОВАНИЕ = decipherment;

and

4) the combination of 2) and 3) above. Support is lent to this

belief by the fact that in paragraphs describing 1) and 3) was

represented by a Latin N with a breve above it. In addition, at

least on some Russian typewriters the same characters is used

to represent both the digit 3 and the Cyrillic letter З.

Cryptographic-Technical Examination

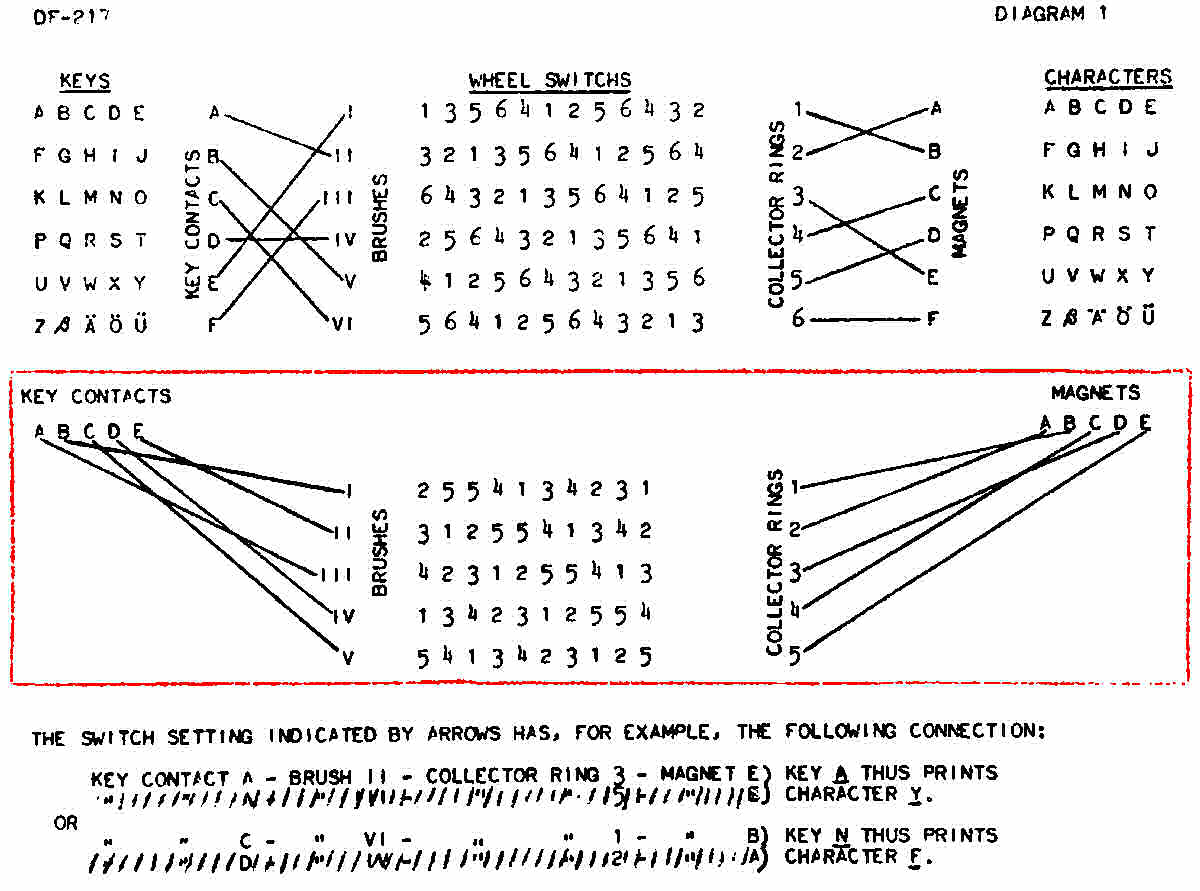

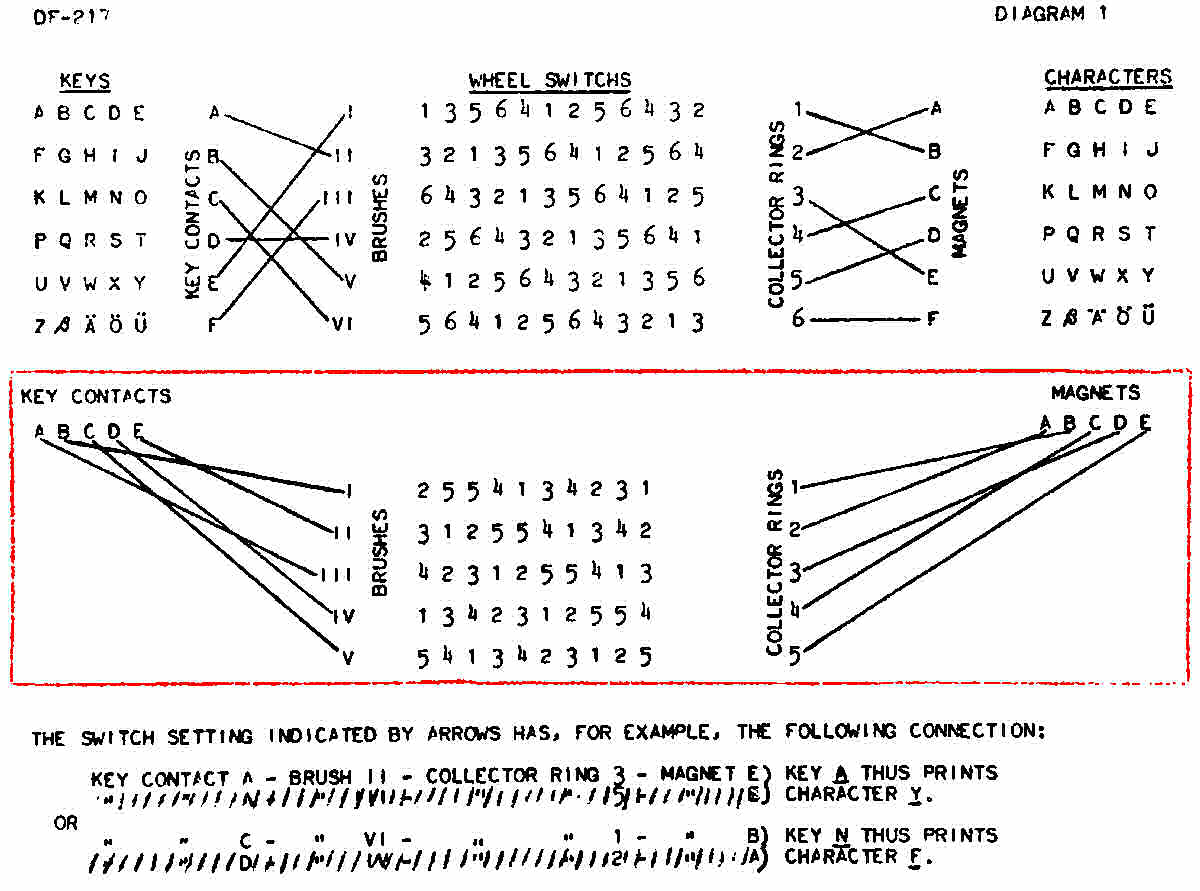

Diagram 1 shows the scheme of encipherment. On the left-hand

side the keyboard is represented, and here the Cyrillic letters

have been replaced by Latin letters. Next to it below are the

matching key contacts A to F (groups S in black) and A to E

(group R in red). From the central section of the diagram it

is possible to see the function of the two wheel switches. The

brushes

I to V and I to VI are always connected with the

collector rings

(1 to 5 and 1 to 6) which are inserted in a

vertical column.

The 10 and 12 vertical columns correspond to the 10 and 12

settings of the two switch wheels. The brushes

are linked

with the key magnets, likewise the collector rings

with the

magnets A to E and A to F. The right side of diagram 1 shows

the association of the characters to the magnets.

In deciphering the reverse holds true; the key contacts are

linked with the collector rings and the magnets with the brushes.

(Naturally it is also possible to encipher with this second

wiring and to decipher with the first).

From the diagram we can see that the sequence of the collector

rings is the same for each brush, only the start of the sequences

is different. Since the collector rings are associated with

certain magnets and the brushes with certain contact, we can

therefore substitute in the diagram for the numbers the letters

of the magnets and contacts. We then find in the following

example:

Contacts Magnets

E B E D F C B A D F C E A

A E A B E D F C B A D F C

F F C E A B E D F C B A D

D A D F C E A B E D F C B

B C B A D F C E A B E D F

C D F C B A D F C E A B E

From the diagram we can see that it suffices to obtain a vertical

and a horizontal line in order to determine the whole diagram,

i. e., the whole key. Because of the fact that the switch wheel

is not moved forward at every character struck, the switch sequence

is changed in such a way that the vertical columns are repeated,

e. g.

Contacts Magnets

E B E E D F F F F C B A D D D F F C E E E A

A E A A B E E E E D F C B B B A A D F E E C

F F C C E A A A A B E D F F F C C B A A A D

D A D D F C C C C E A B E E E D D F C C C B

B C B B A D D D D F C E A A A B B E D D D F

C D F F C B B B B A D F C C C E E A B B B E

If there is a compromised text

, i. e., if we have a piece of

plain text and the matching cipher text, then we also know the

sequence of the contacts and magnets, e. g.:

(Group S)

Contacts C A D B B E F E A C B F E E D

Magnets A C B F D F A D B A E B D D E

The underlined positions give the first clue. The arrangement

of the switch wheel of group S shows no position where the same

magnet acts twice in succession. The magnet sequence DD for the

contact sequence EE must therefore be due to standstill of the

switch wheel. Conversely at the position where the magnet

sequence FD appears for the contact sequence BB there must have

been a forward movement.

The number of teeth of the pin wheel are known (19 and 23).

Since a standstill occurs only when at this position both

wheels have a standstill position

, i. e., no advancing pin,

we know that standstill

is again produced after 19 steps by

the one wheel and after 23 steps by the other wheel. If despite

this fact at such a position an advance has occurred, then

this must be due to the other wheel. We have thus obtained an

advancing pin

. Taking into account the peculiarities of the

magnet sequences as given by the known wiring of the switch

wheel, it becomes easily possible with about 150 letters of

compromised text to obtain the pattern of the pin wheels and the

association of the magnets to the contacts. If by change we find

rather long sequences of identical contacts which hit on a rather

long standstill period, the text required can be much shorter.

To determine the group R is more difficult in that, because of

the particular wiring of the switch wheel, even where there is

stepping the same magnet is switched on twice in succession (see

illustration 4, contacts e). Despite this we do reach our goal

by experimentally associating in succession each of the five

magnets with the double contact. Here the false assumptions lead

to contradictions so that the correct association is left as the

only possible one.

Abb.: Bürsten - Schleifkontakte - Schleifringe einer B-211; (C)Cryptomuseum.org

Die durch Pfeile angezeigte Schalterstellung hat z. B. die folgende Verbindung:

Taste Kontakt A - Bürste II - Schleifring 3 - Magnet E) Taste A

A III 5 E) N gedruckt

oder c - VI - 1 - B) Taste N

d IV 2 A) F gedruckt

Übersetzung

STRENG GEHEIM

Deklassifiziert

Behörde NW 48901

ARMED FORCES SICHERHEITSABTEILUNG

99/50 / TOPSEC / AFSA-14

Kopie Nr. 33

Von: AFSA-14

An :

NSA LI RY

S-4146 FHV Lop.Nr. 1

Kopie Aufzeichnung

NICHT VERNICHTEN !

Freigegeben von D. Janosek, NSA/CSS

2. Stellvertretender Direktor für

Richtlinien und Aufzeichnungen

am 9.13.2011 und von RLF

DF 217 99/50 / TOPSEC / AFSA-14

DAS RUSSISCHE CHIFFERGERÄT K-37

1. Der Anhang enthält eine Übersetzung der Streitkräfte-

Sicherheitsabteilung einen Artikel von Dr. Grimmsen

mit dem Titel: Russisches Chiffriergerät K 37

überwacht vom Hauptquartier, Army Security Agency, Europa.

2. Anscheinend hat Dr. Grimmsen eine sorgfältige Untersuchung

dieser Maschine durchgeführt, die zu Beginn des Krieges

erbeutet wurde.

3. Auf das Studium der bereits übersetzten Beschreibung K-37

wird hingewiesen und ist ausgegeben als DF 74.

September 1950 35. Ausfertigung

Übersetzt: WJH 12 Seiten

Verteilung: Normal

Das russische Chiffriergerät K-37

Erstelldatum: 1942

Zusammenfassung:

A. Kryptografisch-technisch:

1) Hagelin-Patent, entsprechend der französischen

Maschine B-211 mit gewissen Änderungen.

2) Kryptografische Sicherheit nur bedingt ausreichend.

B. Technische:

Durchgehend gut gebaut, die Konstruktion ist mechanisch

sauber gearbeitet. Es ist wahrscheinlich das das Gerät

nicht von russischer Herstellung stammt.

Das Gegenteil ist jedoch nicht nachgewiesen.

Es stammt aus sowjetischer Produktion!

C. Betrieb:

Das Gerät wurde gerade produziert und der russischen

Armee übergeben, aber nicht genutzt worden.

(Bericht vom September 1941).

Das Gerät soll alle anderen kryptografische Systeme

ersetzen. (Bis zu dieser Zeit hat die russische Armee

wahrscheinlich nur manuelle Verfahren verwendet).

Das russische Chiffriergerät K-37

Das Gerät ist für die Chiffrierung von Klartext und der De-

chiffrierung vorgesehen. Durch das Betätigen der Tastatur wird

der chiffrierte oder dechiffrierte Text auf einen schmalen

Papierstreifen gedruckt.

Abbildung 1 zeigt eine Gesamtansicht des Gerätes,

Abbildung 2 die Innenansicht.

Die Tastatur (1) besteht aus 30 Buchstabentasten und 1 Leertaste.

Die Buchstabentasten sind mit 11 Auswahlstangen verbunden, die

unter der Tastatur liegt und in zwei Gruppen von je 5 und 6

Auswahlen unterteilt sind. Wir bezeichnen sie hier als Gruppe

R und S. Die Tasten sind mit den Auswahlhebel so verbunden, daß

beim drücken einer Taste je eine R- und S-Schiene betätigt

wird. Jede Leiste ist mit einem Kontakt verbunden, die beim

Schließen einen Magneten (3) anregt. Entsprechend gibt es auch

zwei Magnetgruppen, d. h. 5 + 6 = 11 Magnete. Ein zusätzlicher

Magnet dient der Zwischenraum-Funktion. Jeder Magnet bewirkt

seinerseits die Einstellung eines Auswahlrings des Drucker (4).

Die Auswahlringe (in den Abbildungen nicht sichtbar) haben

Kerben, die so angeordnet sind, dass mit einer Bewegung von je

einem Auswahlring die R- und S-Gruppen wird einer der 30

Zugstangen freigegeben. Es bewegt sich dann vorwärts, unter

den Einflüssen einer Feder, und kommt dabei an das vorderen

Endes in den Pfad einen rotierenden Anschlags. Dieser Anschlag

ist an einem Typenrad befestigt, das mittels einer Reibungskupplung

angetrieben wird und somit am Vorwärtsschalten einer Zugstange

an eine bestimmte Position gehalten wird. Die 30 Zeichenstäbe

kann das Typenrad (5) an 30 verschiedenen Positionen gehalten

werden und enthält 30 Zeichen.

Jedes Mal, wenn eine Taste gedrückt wird, wird über den Umweg

der Magnetaktivierung ein Zeichen gedruckt. Welches Zeichen

gedruckt wird, hängt von der Zuordnung der Auswahlschienen zu

den Magneten ab. Die Chiffrierung erfolgt durch die Transposition

der elektrischen Verbindungen zwischen diesen beiden Elementen.

Die Transposition kann dort nur innerhalb der beiden Gruppen R

und S vorgenommen werden, denn nur so ist gewährleistet, dass

bei jedem Anschlagen einer Taste ein R- und ein S-Magnet angeregt

wird, wie wir gesehen haben, welche Bedingung vorliegen für

den Druck eines Zeichens.

Zur Durchführung der Transposition gibt es zwei Radschaltungen

(6 und 7) mit 5 bzw. 6 Strompfaden. Sie haben 10 bzw. 12 Ein-

stellungen so dass es 10 bzw. 12 verschiedene Verbindungen geben

kann, z. B.:

Erste Gruppe Zweite Gruppe

Tastenkontakt A B C D E F A B C D E

\ \ / \ \ · \ \ / | |

\ X · \·\ \ X | |

/\ ·\ \ \ /\ \ | |

Magnet A B C D E F A B C D E

(a) = Kontakt an der Scheibe

(b) = Schleifring - Kollektorring

(c) = Federkontakte an der Scheibe

(d) = Bürsten, am Schleifring (b)

Die äußere Struktur des geschalteten Rades ist in Abbildung 3,

die Verdrahtung in Abbildung 4 zu sehen. Das Rad hat an seinem

scheibenförmigen Teil 10 oder 12 Kontakte (a), von denen immer

zwei untereinander und mit einem Schleifring (b) verbunden ist.

Gegenüber den 10 oder 12 Kontakten (a) stehen 5 oder 6 Feder-

kontakte (c) (nachfolgend Kontaktstift

genannt). Die Zuleitung

zu den Kollektorringen erfolgt über die Bürsten (d).

Die beiden Räder werden unabhängig voneinander um einen Satz

vorgeschoben. Räder mit verstellbaren Stiften, die in Abbildung 5

schematisch wiedergegeben sind. Für jeden Radschalter gibt es 2

Stifträder a

und b

. Diese haben 29, 27, 23 und 19 einstellbare

Stifte. Wenn sich die einstellbaren Stifte in der Position +

befinden, rasten sie ein kleines Zwischenrad c

und schieben

dadurch das Schaltrad d

um eine Position vor.

Diese Vorwärtsbewegung tritt dann auf, wenn eines der beiden

zugeordneten Schalträder oder beide gleichzeitig an einem Stift

einschalten, der sich in + Position

befindet. Die Zuleitungen

zu den 11 Schaltkontakten, zu den 11 Magneten sowie zu den 22 Ein-

und Ausgängen der Radschalter sind in einem Kabel zusammengefasst,

das in einem Mehrfachstecker - Steckbox - e

endet.

Die passende Steckdose (in der untersuchten Maschine fehlt) ist

offensichtlich mit einem Schaltsystem verbunden, das eine beliebige

Zuordnung der Kontakte, Magnete und Schaltradeingänge innerhalb

der R- und S-Gruppen ermöglicht. (Zusätzlicher Verdrahtungswechsel!)

Mittels mechanischer Schalter kann der Radsatz abgekoppelt werden.

Die Räder können unabhängig voneinander zurückgesetzt werden.

Der Schalter hat vier Positionen, zum Koppeln des Radsatzes

und führt zu folgenden Einstellungen:

1) Position T

, wahrscheinlich "Test".

Der Radsatz ist abgekoppelt. Die Taste Й und die Leertaste

können aktiviert werden.

Letztere ergeben immer einen Zwr, durch den Zwr-Magneten.

-> s. M105/M-125 Klartext bzw. nur Text.

2) Position 3

, wahrscheinlich Chiffrierung

.

Taste Й ist gesperrt. Die Leertaste ergibt ein Zeichen

nach der Chiffrierung. Der chiffrierte Text ist in Vierer-

gruppen unterteilt.

-> s. M105/M-125 Tastenverriegelung Chiffrieren.

3) Position P

, wahrscheinlich Dechiffrieren

.

Taste Й ist freigegeben. Die Leertaste ist gesperrt.

Fortlaufender Text wird gedruckt.

Anstelle der Zeichen Й wird ein Leerzeichen gedruckt.

-> s. M105/M-125 Tastenverriegelung Dechiffrieren.

4) Position 3-P

. Der Zweck ist unklar. Die Leertaste ist

gesperrt, Taste Й ist freigegeben, Einteilung in Vierer-

gruppen.

-> Wie T

s. M-125 mit zuschaltbarer Gruppenschaltung.

-> Position 1 und 4 dient der Ausgabe auf Lochstreifengeräte.

Das Gerät ist leicht und hat geringe Abmessungen (275 x 275 x

135 cm). Es macht sehr wenig Lärm. Die Verarbeitung der Teile

ist sehr ordentlich, aber viele Teile scheinen zu klein für

den Einsatz unter Feldbedingungen. Besonders prekär ist die

Arbeit der Schalträder. Die Stromversorgung erfolgt über ein

24-Volt Netzteil und der Antrieb ist ein Gleichstrommotor.

Kryptographisch-technische Untersuchung

Diagramm 1 zeigt das Schema der Chiffrierung. Auf der linken

Seite ist die Tastatur dargestellt, und hier wurden die kyril-

lischen Buchstaben durch lateinische Buchstaben ersetzt. Daneben

befinden sich unten die passenden Tastenkontakte A bis F

(Gruppen S in Schwarz) und darunter A bis E (Gruppe R in Rot).

Aus der mittleren Spalte des Diagramm ist es möglich die Funktion

der beiden Radschalter zu sehen. Das die Kontaktstift

I bis V

und I bis VI sind immer mit den Schleifringen

(1 bis 5 und

1 bis 6) verbunden, dargestellt in der vertikalen Spalte.

Die 10 und 12 vertikalen Spalten entsprechen den 10 und 12 Ein-

stellungen der zwei Schalträder, s. Abb. 5 a

und b

.

Die Kontaktstifte

sind mit den Tasten-Magneten verbunden,

ebenso die Schleifringe

mit den Magneten A bis E und A bis F.

Die rechte Seite von Diagramm 1 zeigt die Zuordnung der Zeichen

zu den Magneten.

Umgekehrt verläuft die Entschlüsselung, die Tasten-Kontakte sind

verknüpft mit den Schleifringen und die Magnete mit den Kontakt-

stift. (Natürlich ist es auch möglich, mit der zweiten Verdrahtung

zu verschlüsseln und mit der ersten zu entschlüsseln).

Die Kollektorringe sind mit bestimmten Magneten und die Kontakt-

stift mit bestimmten Kontakten verbunden, daher können wir im

Diagramm die Zahlen durch die Buchstaben der Magnete und Kontakte

ersetzen.

Im folgenden Beispiel finden wir dann:

Kont. Magnete

E B E D F C B A D F C E A

A E A B E D F C B A D F C

F F C E A B E D F C B A D

D A D F C E A B E D F C B

B C B A D F C E A B E D F

C D F C B A D F C E A B E

Aus dem Diagramm können wir sehen dass es genügt eine vertikale

und eine horizontale Linie zu erhalten, um den ganzen Schlüssel

zu bestimmen.

Aufgrund der Tatsache, dass das Schaltrad nicht bei jedem ge-

drückten Zeichen vorwärts bewegt wird, wird die Schaltsequenz

so geändert, dass die vertikalen Spalten wiederholt wird, z. B.:

Kont. Magnete

E B E E D F F F F C B A D D D F F C E E E A

A E A A B E E E E D F C B B B A A D F E E C

F F C C E A A A A B E D F F F C C B A A A D

D A D D F C C C C E A B E E E D D F C C C B

B C B B A D D D D F C E A A A B B E D D D F

C D F F C B B B B A D F C C C E E A B B B E

Wenn es einen kompromittierten Text

gibt, d.h. wenn wir einen

Klartext und den passenden Chiffretext haben, dann kennen wir

auch die Reihenfolge der Kontakte und Magnete, z.B.:

(Gruppe S)

Kontakte C A D B B E F E A C B F E E D

Magnete A C B F D F A D B A E B D D E

Die unterstrichenen Positionen geben den ersten Hinweis.

Die Anordnung des Schaltrades der Gruppe S zeigt keine Position,

in der der selbe Magnet zweimal hintereinander wirkt. Die Magnet-

folge DD für die Kontaktfolge EE muss daher auf Stillstand des

Schaltrades zurückzuführen sein. Umgekehrt muss an der Stelle,

an der die Magnetfolge FD für die Kontaktfolge BB erscheint,

eine Vorwärtsbewegung stattgefunden haben.

Die Anzahl der Stifte des Stiftrades ist bekannt (19 und 23).

Da ein Stillstand nur auftritt, wenn an dieser Position beide

Räder eine Stillstandsposition

haben, d. h. kein Vorlaufstift,

wissen wir, dass Stillstand

nach 19 Schritten durch das eine

Rad und nach 23 Schritten durch das andere Rad wieder hergestellt

wird. Wenn trotz dieser Tatsache an einer solchen Position

ein Vorstoß eingetreten ist, dann muss dies auf das andere Rad

zurückzuführen sein.

Wir haben so einen vorschaltenden Stift

ermittelt.

Unter Berücksichtigung der Besonderheiten der Magnetfolgen,

wie sie durch die bekannte Verdrahtung des Schaltrades gegeben

sind, wird es mit etwa 150 Buchstaben kompromittierten Textes

leicht möglich, das Muster der Stiftäder und die Zuordnung der

Magnete zu den Kontakten zu erhalten. Wenn wir durch Änderung

ziemlich lange Sequenzen identischer Kontakte finden, die auf

eine ziemlich lange Stillstandszeit stoßen, kann der erforder-

liche Text viel kürzer sein. Die Bestimmung der Gruppe R ist

insofern schwieriger, als aufgrund der besonderen Verdrahtung

des Schaltrades auch bei einem Schritt derselbe Magnet zweimal

hintereinander eingeschaltet wird (siehe Abbildung 4, Kontakte

e

). Trotzdem erreichen wir unser Ziel, indem wir jeden der

fünf Magnete nacheinander experimentell mit dem Doppelkontakt

verbinden. Hier führen die falschen Annahmen zu Widersprüchen,

so dass die richtige Zuordnung als einzig mögliche übrig bleibt.

Weitere Details, ersichtlich aus der Abbildung: Details.

Mechanische Schlüsselscheiben (a, b)

29 А … Я

27 А … Ь

23 А … Ч

19 А … Т

Transpositionsräder (6, 7)

10 А … Й

12 А … Л

Tastatur

1 2 3 4 5 6 7 8 9 0

Й Ц У К Е Н Г Ш Щ З Х

Ф Ы В А П Р О Л Д Ж

Я Ч С М И Т Ь Б Ю

Links unten der Ein- und Ausschalter.

Abb.: K-37 Schema

5. Mai, Tag der Chiffriergeräte

K-37, sowjetische Chiffriergertäte