Kurzanleitung und Dienstvorschrift KOBRA

BArch*29

Handbücher zu KOBRA Sammler*16

KOBRA Gebrauchsanweisung (Kurzfassung)

(3. Fassung)

1. Chiffrierung 2. Dechiffrierung

Bei individuellen und zirkularen Verkehren zur Anhand des Absenders benutztes Wurmtabellen-

Chiffrierung Exemplar 1 verwenden. heft bzw. benutzte Wurmtabellen feststellen.

Bei allgemeinen Verkehren nur zugewiesene Kenngruppe steht als erste und letzte Fünfergruppe

Wurmtabellen bzw. Zeilen von Wurmtabellen im Spruch.

zur Chiffrierung benutzen; rechtzeitig vor voll- Falls nicht anders festgelegt, Kenngruppe unter

ständigen Verbrauch neue Wurmtabelle bzw. Zeilen Fünfergruppen der ersten Spalte noch nicht benutzter

von Wurmtabellen von Leitstelle anfordern. Wurmtabellen bzw. Zeilen aufsuchen.

Kenngruppe ist erste Fünfergruppe der nächsten Gruppen des Chiffretextes, beginnend mit erster

noch nicht zur Chiffrierung verwendeten Zeile, Fünfergruppe nach der Kenngruppe, ziffernweise

wenn durch Benutzung von Formularcodes nicht über Ziffern der Wurmgruppe schreiben und mod

anders festgelegt. 10 subtrahieren. Ergebnis ist Zwischentext.

Als Kenngruppe verwendete Fünfergruppe nicht zur Falls die Wurmtabelle bzw. die Zeilen der Wurm-

Chiffrierung des Zwischentextes benutzen. tabelle nicht ausreichen, so nächstfolgende dem

Chiffrierung des Zwischentextes: Ziffern des Absender zugewiesene Wurmtabelle bzw. Zeile in

Zwischentextes, beginnend mit erster Fünfergruppe gleicher Weise benutzen.

nach der Kenngruppe schreiben und mod 10 addieren. Benutzte Fünfergruppe streichen.

Ergebnis ist Chiffretext.

Kenngruppe vor und nach Chiffretext schreiben. 3. Vernichtung - Kompromittierung

Von letzter Wurmgruppe einer zugewiesenen Wurm- Spätestens 48 Stunden nach vollständiger Aus-

tabelle bzw. der zugewiesenen Zeile einer Wurm- nutzung benutzter Wurmtabellen vernichten.

tabelle zur ersten der nächstfolgenden dem Korre- Chiffrierung mit kompromittierten Wurmtabellen-

spondenten zugewiesenen Wurmtabelle bzw. Zeile heften einstellen

übergehen. Jede Wurmgruppe nur einmal verwenden; Sofortige Meldung an vorgesetzte Dienststelle er-

benutzte Fünfergruppen streichen. statten

Verwendung des Chiffriermittels KOBRA durch das MfS HA VI

BArch*101

Die Anweisung zur Nutzung von TAPIR, KOBRA und CODE 490 wurde im Februar 1989 an die

HA VI /OPD, /ZA, /1 und HA VII/3/ZAH ausgegeben.

Es wurde zur telefonischen Überprüfung von Daten über Personen, Wohnort, Fahrzeugen und

dergleichen die Kodiertabelle TAPIR und die Chiffrierunterlagen KOBRA oder auch Typ 350

ausgegeben. Alternativ bei fehlerhafter Chiffrierung oder Übertragung muß die Information

mittels CODE 490 übermittelt werden.

Chi 5350 Geheime Verschlußsache!

30.11.65 GVS-2470/65

2 Blatt / Ex.: 0766 *

Bl. 01

Gebrauchsanweisung

KOBRA

1. Zweckbestimmung

Das Verfahren KOBRA soll im wesentlichen zur Chiffrierung von

Sprüchen geringer Gruppenanzahl dienen. Der Zwischentext muß

als Ziffernzwischentext vorliegen.

Das Verfahren gewährleistet bei ordnungsgemäßer Anwendung

absolute Sicherheit für die chiffrierte Nachricht.

Mit dem Verfahren können individuelle, zirkulare und allge-

meine Verkehre aufrechterhalten werden.

Bei der Anwendung von Formularcodes sind die zugehörigen

speziellen Gebrauchsanweisungen zu berücksichtigen.

2. Schlüsselunterlagen

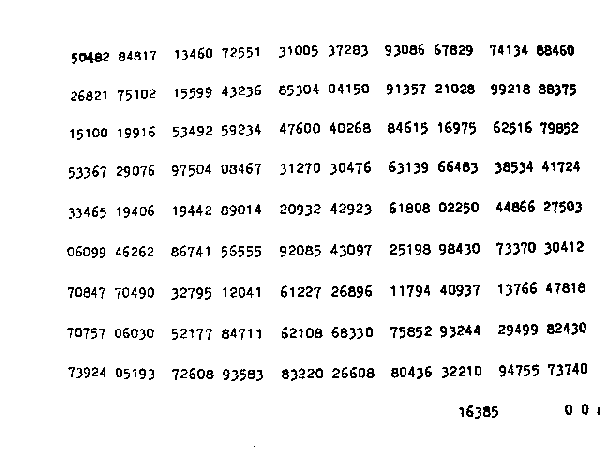

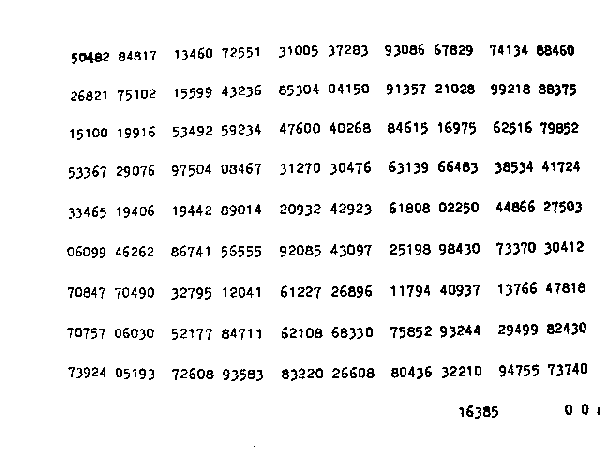

Die Schlüsselunterlagen sind im Wurmtabellenheft (Abb.) zusammenge-

faßt. Wenn nicht anders angewiesen, dienen bei individuellen

und zirkularen Verkehren die Exemplare 1 zum Chiffrieren, die

übrigen Exemplare zum Dechiffrieren.

Bei Anwendung des Verfahrens im allgemeinen Verkehr werden

den Korrespondenten die zur Chiffrierung zu benutzenden Wurm-

tabellen bzw. Zeilen der Wurmtabellen zugewiesen. In jedem

Exemplar wird eingetragen, welchem Korrespondenten welche

Wurmtabelle bzw. Zeilen zugewiesen wurden. Jeder Korre-

spondent darf nur die ihm zugewiesenen Wurmta-

bellen bzw. Zeilen zur Chiffrierung verwenden.

3. Chiffrierung

3.1. Einsetzung der Kenngruppe

In der Regel wird die erste Fünfergruppe der nächsten noch

nicht zur Chiffrierung verwendeten Zeile der Wurmtabelle als

Kenngruppe verwendet, Sie wird dem Chiffretext als erste und

letzte Gruppe angefügt. Als Kenngruppe verwendete

Fünfergruppe dürfen nicht zur Chiffrierung

des Zwischentextes benutzt werden und sind in

der Wurmtabelle zu streichen.

3.2 Chiffrierung des Zwischentextes

Die der Kenngruppe folgenden Fünfergruppe in der Wurm-

tabelle werden zur Chiffrierung des Zwischentextes verwendet.

Die Bearbeitung erfolgt gemäß Vorschrift für Ziffernadditions-

verfahren

.

Reicht die Anzahl der Fünfergruppen einer zugewiesenen

Wurmtabelle bzw. der zugewiesenen Zeilen einer Wurmtabelle

nicht aus, so werden die folgenden dem Korresponden-

ten zugewiesenen Wurmtabellen bzw. Zeilen

in gleicher Wiese verwendet.

Sind bei individuellen und zirkularen Verkehren

die Wurmtabellen verbraucht, so wird das nächstfolgende für

diesen Verkehr vorgesehene Wurmtabellenheft benutzt.

Bei allgemeinen Verkehren hat der Korrespondent vor

dem vollständigen Verbrauch der ihm zugewiesenen Wurmtab-

bellen bzw. Zeilen von Wurmtabellen bei der Leitstelle recht-

zeitig die Zuweisung neuer Wurmtabellen bzw. Zeilen von

Wurmtabellen zu beantragen, damit ein kontinuierlicher Chif-

frierverkehr gewährleistet ist.

Die Fünfergruppen der Wurmtabellen dürfen

nur einmal zur Chiffrierung des Zwischentex-

tes verwendet werden und sind unmittelbar nach

Benutzung in der Wurmtabelle zu streichen.

4. Dechiffrierung

Anhand des Absenders ist das benutzte Wurmtabellenheft bzw.

sind die benutzten Wurmtabellen festzustellen.

In der Regel ist die Kenngruppe unter den Fünfergruppen der

ersten Spalte der noch nicht benutzten Wurmtabellen aufzusuchen

und zu Streichen. Beginnend mit der ersten Fünfergruppe der Wurm-

tabelle nach der aufgefundenen Kenngruppe wird die Dechiffrie-

rung des Chiffretextes vorgenommen. Die Dechiffrierung erfolgt

gemäß der Vorschrift für Ziffernadditionsverfahren

.

Reichen die Fünfergruppen der Wurmtabelle bzw. der Zeilen

der Wurmtabelle zur Dechiffrierung nicht aus, so sind die nächst-

folgenden dem Absender zugewiesenen Wurmtabellen bzw. Zeilen

von Wurmtabellen in gleicher Wiese zu benutzen.

Alle Fünfergruppen, die zur Dechiffrierung verwendet wurden,

sind zu streichen.

5. Registratur und Vernichtung

Spätestens 48 Stunden nach vollständiger Ausnutzung ist die je-

weilige Wurmtabelle, wenn nicht anders angewiesen, zu vernich-

ten. Vernichtete Wurmtabellen sind zu registrieren.

3

KOBRA BArch*40

Gebrauchsanweisung siehe DV A 040/1/312 KOBRA

Zur Nutzung typisierter Meldungen/Informationen

im einheitlichen System der KCB-Aufklärung sowie ihre siehe Formblatt 0120 KCB-Aufklärung

Chiffrierung/Dechiffrierung nach dem Verfahren KOBRA

1. Das Verfahren dient der Chiffrierung/Dechiffrierung geheimzuhaltender

Meldungen/Informationen und gewährleistet bei ordnungsgemäßer Anwen-

dung eine garantierte Sicherheit.

2. Die im Formularblock 44444 zusammengefaßten Formblätter enthalten typi-

sierte Meldungen/Informationen. Alle Meldungen/Informationen werden

durch Voranstellen der Fünfergruppe 44444 (unverschlüsselt) gekennzeichnet.

Die zu übermittelnden Angaben sind durch Zifferngruppen zu ersetzen. Für

alle unbekannten oder nicht bestimmten Angaben sind Nullen einzusetzen.

Der auf diese Weise entstandene Zifferntext wird als Zwischentext bezeichnet

und muß vor der Übermittlung chiffriert werden. Das Senden von Zwischen-

text ist verboten.

3. Zum Chiffrieren werden die Schlüsselhefte KOBRA

zusammengefaßten

Wurmtabellen verwendet. Die Tabellenzuweisung erfolgt durch den Chef/

Leiter Chemische Dienste in Zusammenarbeit mit dem Chef/Leiter Nach-

richten.

Beachte!

(1) In jedem Exemplar eines Schlüsselhefte dürfen nur die zugewiesenen

Tabellen zur Chiffrierung verwendet werden.

(2) Gleiche Tabellen dürfen nicht zweimal zur Chiffrierung von Informationen

verwendet werden.

(3) jede Wurmgruppe/-reihe darf nur einmal zur Chiffrierung benutzt wer-

den und ist nach dem Verbrauch zu streichen.

Nicht benutzte Wurmgruppen einer Wurmreihe sind ebenfalls zu streichen.

(4) bei Verbrauch einer Tabelle ist auf die nächstfolgende zugewiesen Ta-

belle (auch innerhalb einer Meldung/Information) überzugehen.

(5) Eine vollständig genutzte Wurmtabelle ist spätestens nach 48 Stunden

zur Vernichtung auf der VS-Stelle abzugeben.

4. Chiffrierung Anm.

4.1. Bildung der Kenngruppe (KG)

Die erste Wurmgruppe der Wurmreihe, mit welcher die Chiffrierung eines

Spruches begonnen wird, ist als Kenngruppe zu verwenden. Sie wird unver-

ändert als zweite und letzte Gruppe eines Spruches übermittelt. Bei anderen

Arten der gedeckten Übermittlung sind für diese Gruppen Fünfergruppen

00000 einzusetzen.

4.2. Bildung des Zwischentextes

Der in Zahlenform umgesetzte Klartext der Meldung/Information wird durch

Zusammensetzung der Spaltennummer mit den Klartextangaben fünfstellig

gebildet. Mit Hilfe der Spaltennummerierung ist die Auswahl sowie Wieder-

holung (Mehrfachverwendung) bestimmter Formblatteile möglich.

4.3. Uhrzeiten

Die Uhrzeit bezieht sich auf die in der jeweiligen Führungsebene verwendete

einheitliche Uhrzeit.

4.4. Koordinaten

Für Geländepunkte werden achtstellige Koordinaten entsprechend

der Kartencodierung nach dem Verfahren SAPAD-71 bestimmt.

Zur Punktbestimmung wird das doppelte Neunersystem verwendet. Ist keine

Punktbestimmmung möglich, wir die Zahl 9 als Mittelpunkt festgelegt.

4.5. Chiffrierung des Zwischentextes

Die Chiffrierung wird durch die Addition modulo 10 des Zwischentextes mit

den Ziffern der Wurmgruppe gebildet.

Modulo 10 heißt, daß die Zehner bei der Addition nicht berücksichtigt

werden.

4.6. Chiffrierbeispiel

Zwischentext KG 11125 12001 00502 11376 41839

Wurmreihe 41096 37432 56342 71004 12796 79525

Geheimtext 44444 41096 48557 68434 71506 23062 10354 41096

4.7. Dechiffrierbeispiel

Geheimtext 44444 41096 48557 68434 71506 23062 10354 41096

Wurmreihe 41096 37432 56342 71004 12796 79525

Zwischentext KG 11125 12001 00502 11376 41839

5. Übermittlung, Rückfragen, Berichtigungen

Die Übermittlung des Geheimtextes kann direkt aus dem Schlüsselheft

durch den Bearbeiter erfolgen. Bei der Übergabe des Geheimtextes an das

Nachrichtenpersonal zur Übermittlung ist ein entsprechender NVA-Vordruck

auszufüllen. Es ist verboten, Klar- und Geheimtext bzw. das Schlüsselheft

zur Übermittlung zu übergeben. Rückfragen werden zum Geheimtext unter

Angabe der Spruchnummer und der Stellenanzahl der betreffenden Gruppe

des Spruches gehalten.

Beispiel:

Vom Spruch Nr. 713 die 5. Gruppe wiederholen

Antwort: 71506

Inhaltliche Fehler, bei denen eine Veränderung des Klartextes vorgenommen

wird, müssen durch erneute Chiffrierung mit einer neuen Wurmtabelle kor-

rigiert werden. Bei der Weiterleitung eines unveränderten Spruches an einen

weiteren Nutzungsberechtigten wird nicht neu chiffriert. Es wird der ur-

sprüngliche Geheimtext mit Angabe des Tarnnamens des Stabes, der die

Nachricht chiffriert hat, übermittelt.

6. Kompromittierung

Bei Verlust oder Kompromittierung sind

a) Meldungen als besonderes Vorkommnis entsprechend der Melde- und

Untersuchungsordnung abzusetzen,

b) die kompromittierten Mittel nicht mehr anzuwenden und dem Heraus-

geber zu melden,

c) durch den für die Herausgabe verantwortlichen Reserveunterlagen in

Kraft zu setzen,

d) eine Untersuchung einzuleiten die Ursache feststellen und Maßnah-

men zur Verhinderung weiterer Vorkommnisse zu treffen.

Anmerkung des Autors:

Die Chiffrierung und Dechiffrierung konnte auch mit der M-130 KORALLE M-130,

der FIALKA M-125 3MN oder MALACHIT-B erfolgen.

Abbildungen:

Abb.1: Wurmtabellenblatt KOBRA