nummer

nummer

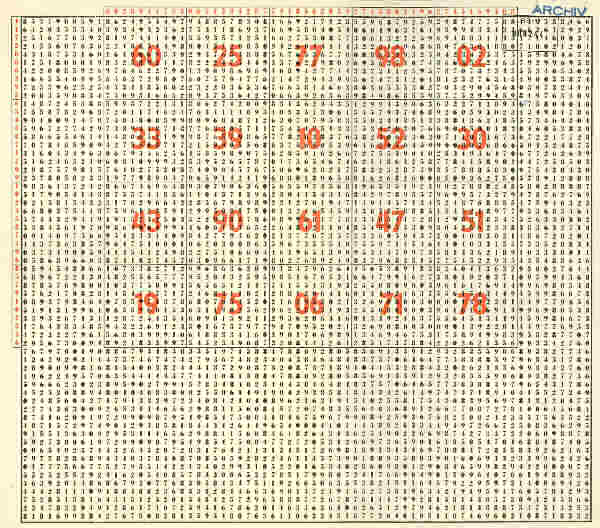

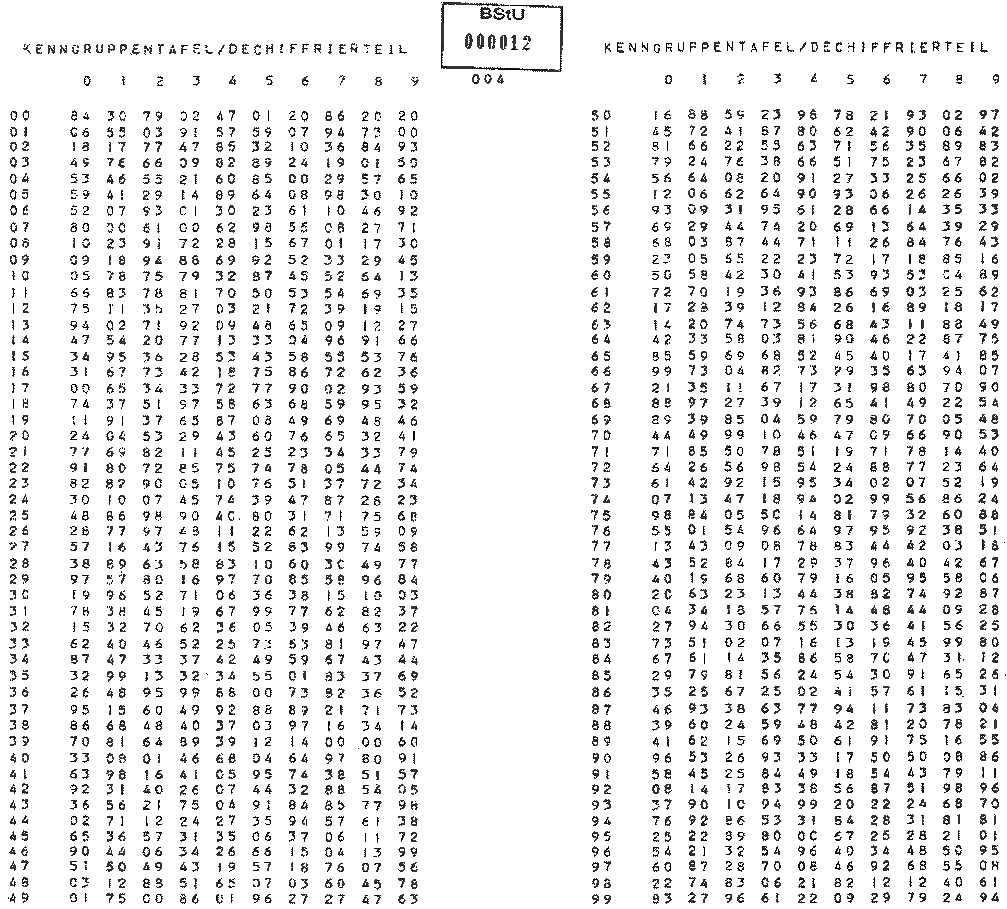

Abb.: Schlüsselblatt

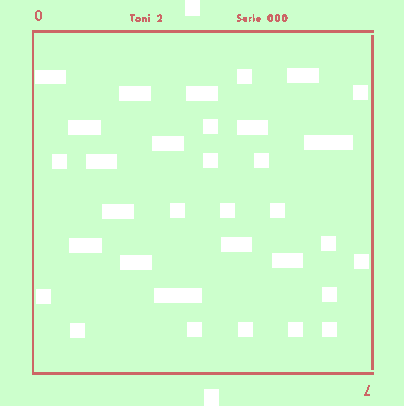

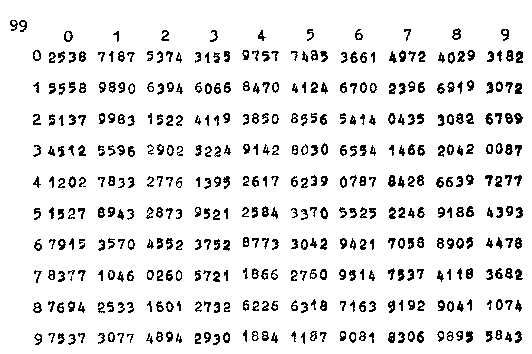

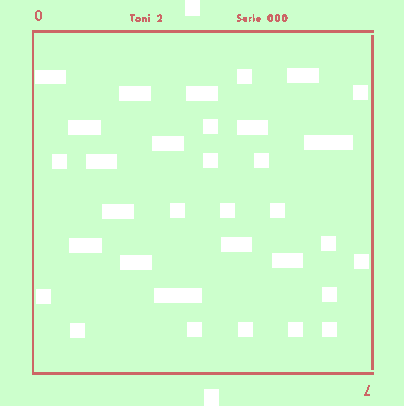

Abb.: Gitter

Codes: Codier- und Verschleierungsmittel wie Sprech- Phrasen und Zahlentafeln und SAPAD-71 sind in den DV 040/0/014 und in der A 040/1/312 ausführlich erläutert. Grundlagen bilden die DV-14/1, DV-40/10 sowie der Entwurf zur Überarbeitung der DV-14/1 und /10. Die Nutzung von SAPAD-71 und Code 44444 wurden auch im MfS und in der Zivilverteidigung genutzt. Wobei die Zivilverteidigung eine Sonderrolle spielt. Die letzten (1989) Dienstvorschriften verweisen darauf, daß die Dienstvorschriften der NVA auch bei der Zivilverteidigung gelten. Im Militärwesen wird die Zivilverteidigung seit 1978 mit behandelt. In diesen Ausführungen gibt es eine Abhandlung, aus dem Jahr 1975, über die zwingende Nutzung der Codiermittel.

FL; 1953

ALPHA; 1963

EBezeichnungen

Zu den Phrasen- und Codebücher zählen auch die Translatorcodes. (DELPHIN-5 und DELTA-3) Die Translatorcodes dienen der Verständigung der Armeen des Warschauer Vertrages und kann als multilinguales Wörterbuch angesehen werden, werden aber hier nicht weiter beschrieben. In der DV 040/0/010 ist im Aufbau der Verbindungsnummer mit63 = Code DELPHIN mit Überschlüsselungbenannt. Sowie im Abschnitt Codebücher: DELPHIN

Am 12. Januar 1952 erlassener Funkschlüssel für Notmeldungen der Seepolizei.

Die Notmeldung ist eine codierte Schnellmeldung die Beinhaltet:

- Uhrzeit

- Grund des Sinkens

- Standort

- den verschlossenen Funknamen des Schiffes.

Die Uhrzeit ist der Zeitpunkt des Treffers

Der Grund des Sinkens wird codiert:

- Angriff von Überwasserstreitkräften = G G G

- U-Bootangriff = U U U

- S-Bootangriff = S S S

- Flugzeugangriff = F F F

- Artillerietreffer = A A A

- Torpedotreffer = T T T

- Minentreffer = M M M

- Bombentreffer = B B B

Der Standort wird offen gesendet, nach der Planquadratmeldekarte.

(Siehe auch SAPAD-71)

Diese Meldung darf höchstens 5 mal gegeben werden.

Beispiel: 10.27

T T T

A G 1, a, 6, ol

A B A

Erläuterung des Beispiels:

10.27 = Uhrzeit des Treffers

T T T = Torpedotreffer

A G = Meldequadrat A G

1 = Großquadrat 1

a = Mittelquadrat a

6 = Kleinquadrat 6

ol = Kleinstquadrat oben links

A B A = verschlossener Funkname von 111

Flugzeugmeldeschlüssel BArch*224

Ch.Dv.-Nr. 5

----

Stab der Volkspolizei-See Berlin, den 23. 1. 1953

Chiffrier-Abteilung Tsch./SZ.

vVS-Nr.V-115/53 500 Ausfertigungen

500. Ausfertigung

Bestätigt xxxxxxxxxxxxx

8 Blatt

(Verner)

Vizeadmiral

Flugzeugmeldeschlüssel

„FL“

Der Flugzeugmeldeschlüssel ist eine vertrauliche Verschlußsache und unter-

liegt somit den bestehenden Bestimmungen über die Behandlung vertrau-

licher Verschlußsachen.

Zuwiderhandlungen werden disziplinarisch und strafrechtlich verfolgt.

Einsichtnahme ist nur dem dafür bestätigten Personenkreis gestattet.

Konteradmiral gez. Neukirchen

Korvettenkapitän gez. Tscharntke

Teil A

1. Zahlen

e i n - ein

z w o - zwei

d r i - drei

m h r - mehrere (4-25)

z h l - zahlreiche (26-100)

s v l - sehr viel (100 und mehr)

2. Nationalität

e i g - eigenes(r)

f d l - feindliche(r)(s)

a m i - amerikanisches(r)

f r a - französisches(r)

e n g - englisches(r)

h o l - holländisches(r)

b e l - belgisches(r)

w e s - westdeutsches(r)

i t a - italienisches(r)

d a n - dänische(r)

s e w - schwedisches(r)

n o g - norwegisches(r)

f i n - finnisches(r)

b e f - befreundetes(r)

3. Verwendungszweck

v e r - Verband

k l v - kleiner Verband

m l v - mittlerer Verband

s t v - starker Verband

a u f - Aufklärer

b o m - Bomber

s k b - Sturzkampfbomber

j a g - Jäger (Jagdflugzeug)

k a p - Kampfflugzeug

s l f - Schlachtflugzeug

t o r - Torpedoträger

z e r - Zerstörer

t r a - Transportflugzeug

s e g - Segelflugzeug

l a s - Lastensegler

s l z - Schulflugzeug

h u b - Hubschrauber

4. Kursangabe

k u s - neuer Kurs (rechtsweisend)

o s t - Ost

o s o - Ost Süd Ost

s o t - Süd Ost

s s o - Süd Süd Ost

s u d - Süd

s s w - Süd Süd West

s u W - Süd West

w s w - West Süd West

w e t - West

w n w - West Nord West

n o w - Nord West

n n w - Nord Nord West

n o d - Nord

n n o - Nord Nord Ost

n o s - Nord Ost

o n o - Ost Nord Ost

5. Höhenangabe

t i f - tief (unter 100 m Höhe)

m h o - mittlere Höhe (100-200 m Höhe)

h o c - hoch (2000-5000 m Höhe)

s h o - sehr hoch (5000 und mehr m Höhe)

6. Gefechtssignale

b a w - Bombenabwurf

b a n - Bombenangriff

b o a - Bordwaffenangriff

m i a - Minenabwurf

l m a - Luftminenangriff

l a w - Lastenabwurf (Fallschirm)

l u l - Luftlandung

t i a - Tiefangriff

r a k - Raketenbombenangriff

r w u - Reihenwurf

f l w - Flächenwurf

s t u - Stuka-Angriff

n a f - neuer Anflug

s t f - Sturzflug

k u m - Kreist(en) über mir

g r a - greif(en) an

d r a - dreht ab

f a n - fliegt an

f a r - fliegt außer Richtweite der Geschütze

u f l - überfliegt

h s a - hängt sich an

k u v - kurvt

l u k - (im) Luftkampf

b r e - brennt

s t a - stürzt ab

a b g - abgeschossen

f m r - fliegt mit Rauchfahne ab

i b g - in Brand geschossen

w f t - wirft

7. Antriebsarten

e m o - einmotorig

z m o - zweimotorig

d m o - dreimotorig

v m o - viermotorig

s m o - sechsmotorig

d a t - Düsenantrieb

t u b - Turbinenantrieb

t a m - Tandemmotor

p r o - Propellerantrieb

8. Bauarten

e n d - Eindecker

h o d - Hochdecker

d o d - Doppeldecker

e e h - Eineinhalbdecker

t i d - Tiefdecker

l d f - Landflugzeug

w f l - Wasserflugzeug

9. Verfügungsgruppen

o r t - Ort

p l g - Peilung

n a m - Nachmeldung

m o g - Motorengeräusch

q l b - ES-Austausch hat stattgefunden

g s b - das (die)(der) gemeldete(n) Flugzeug(e)

(Verband) ist ein …

x p f - das (die)(der) gemeldete(n) Flugzeug(e)

(Verband)

b o b - Bomben (ab)

m i n - Minen (ab)

l m i - Luftminen (ab)

t r p - Torpedo(ab)

l a t - Last(ab)

m j s - (mit) Jagdschutz

Teil B

A a b g - abgeschossen

a m i - amerikanisches(r)

a u f - Aufklärer

B b a n - Bombenangriff

b a w - Bombenabwurf

b e l - belgisches(r)

b e f - befreundetes(r)

b o a - Bordwaffenangriff

b o b - Bomben (ab)

b o m - Bomber

b r e - brennt

C

D d a n - dänische(r)

d a t - Düsenantrieb

d m o - dreimotorig

d o d - Doppeldecker

d r a - dreht ab

d r i - drei

E e e h - Eineinhalbdecker

e i g - eigenes(r)

e i n - ein

e m o - einmotorig

e n d - Eindecker

e n g - englisches(r)

F f a n - fliegt an

f a r - fliegt außer Richtweite der Geschütze

f d l - feindliche(r)(s)

f i n - finnisches(r)

f l w - Flächenwurf

f m r - fliegt mit Rauchfahne ab

f r a - französisches(r)

G g r a - greif(en) an

g s b - das (die)(der) gemeldete(n) Flugzeug(e)

(Verband) ist ein …

H h o c - hoch (2000-5000 m Höhe)

h o d - Hochdecker

h o l - holländisches(r)

h s a - hängt sich an

h u b - Hubschrauber

I i b g - in Brand geschossen

i t a - italienisches(r)

J j a g - Jäger (Jagdflugzeug)

K k a p - Kampfflugzeug

k l v - kleiner Verband

k u m - Kreist(en) über mir

k u s - neuer Kurs (rechtsweisend)

k u v - kurvt

L l a s - Lastensegler

l a t - Last(ab)

l a w - Lastenabwurf (Fallschirm)

l d f - Landflugzeug

l m a - Luftminenangriff

l m i - Luftminen (ab)

l u k - (im) Luftkampf

l u l - Luftlandung

M m h o - mittlere Höhe (100-200 m Höhe)

m h r - mehrere (4-25)

m i a - Minenabwurf

m i n - Minen (ab)

m j s - (mit) Jagdschutz

m l v - mittlerer Verband

m o g - Motorengeräusch

N n a f - neuer Anflug

n a m - Nachmeldung

n n o - Nord Nord Ost

n n w - Nord Nord West

n o d - Nord

n o g - norwegisches(r)

n o s - Nord Ost

n o w - Nord West

O o n o - Ost Nord Ost

o r t - Ort

o s o - Ost Süd Ost

o s t - Ost

P p l g - Peilung

p r o - Propellerantrieb

Q q l b - ES-Austausch hat stattgefunden

R r a k - Raketenbombenangriff

r w u - Reihenwurf

S s e g - Segelflugzeug

s e w - schwedisches(r)

s h o - sehr hoch (5000 und mehr m Höhe)

s k b - Sturzkampfbomber

s l f - Schlachtflugzeug

s l z - Schulflugzeug

s m o - sechsmotorig

s o t - Süd Ost

s s o - Süd Süd Ost

s s w - Süd Süd West

s t a - stürzt ab

s t f - Sturzflug

s t u - Stuka-Angriff

s t v - starker Verband

s u d - Süd

s u W - Süd West

s v l - sehr viel (100 und mehr)

T t a m - Tandemmotor

t i a - Tiefangriff

t i d - Tiefdecker

t i f - tief (unter 100 m Höhe)

t o r - Torpedoträger

t r a - Transportflugzeug

t r p - Torpedo(ab)

t u b - Turbinenantrieb

U u f l - überfliegt

V v e r - Verband

v m o - viermotorig

W w e s - westdeutsches(r)

w e t - West

w f l - Wasserflugzeug

w f t - wirft

w n w - west Nord West

w s w - West Süd West

X x p f - das (die)(der) gemeldete(n) Flugzeug(e)

(Verband)

Z z e r - Zerstörer

z h l - zahlreiche (26-100)

z m o - zweimotorig

z w o - zwei

Anweisung für den Flugzeugmeldeschlüssel „FL“

Der Flugzeugmeldeschlüssel ist in Teil A und Teil B untergliedert.

Im Teil A sind die Bedeutungen entsprechend dem Aufbau einer Flugzeug-

meldung aufgebaut, dagegen sind im Teil B die Gruppen alphabetisch

geordnet, damit die Bedeutung schneller entschlüsselt werden können.

Die gebräuchlichsten Signalgruppen müssen vom Brücken- und Nach-

richtenpersonal ohne Schlüsselheft beherrscht werden, damit keine größere

Verzögerung beim Absetzen der Meldung entsteht und bei Eingängen

sofort entsprechende Abwehrmaßnahmen eingeleitet werden können. Jede

eingehende Flugzeugmeldung ist ohne jegliche Zeitverlust vom Funker

mündlich an die Brücke durchzugeben. (Die Registrierung der Meldung

erfolgt später.) Das Gleiche trifft für das Nachrichtenpersonal in den

Stäben zu.

Flugzeugmeldungen werden grundsätzlich mündlich weitergegeben, die

schriftliche Meldung wird anschließend an die Durchgabe zugestellt.

Boote geben bei Sicherung von Flugzeugen grundsätzlich eine Flugzeug-

meldung ab. Werden eigene Flugzeuge vom Land aus vorgemeldet, so

entfällt für die Boote die Abgabe der Flugzeugmeldung.

Alle nicht gemeldeten eigenen Flugzeuge sind zu melden. An Hand des

Flugzeugerkennungsdienstes sind die gesichteten Flugzeuge nach Möglich-

keit mit ihrer entsprechenden Nationalität, zumindestens aber als eigenes

(bzw. befreundetes) oder als feindliches Flugzeug zu melden. Die Signal-

gruppe „unbekanntes“ Flugzeug ist so selten wie nur irgend möglich zu

verwenden, da dadurch die Abwehrmaßnahmen erschwert oder gar eigene

(havarierte) Flugzeuge beschossen werden.

Konnte z. Z. der Meldung keine genaue Angabe erfolgen oder wurde eine

falsche Nationalität angegeben, so muß eine Nachmeldung abgesetzt werden.

Das hat unbedingt dann zu geschehen, wenn erst eigene Flugzeuge gemeldet

werden, sich aber dann herausstellt, daß es feindliche sind und umgekehrt.

Nachmeldungen müssen auch abgesetzt werden, wenn das Flugzeug oder

der Verband seinen Kurs ändert oder nach der Sichtmeldung einen Angriff

durchführt usw. Alle Veränderungen der Lage nach der Sichtmeldung sind

durch Nachmeldungen zu ergänzen.

Nachmeldungen entfallen stets bei der Sichtung von eigenen bzw. be-

freundeten Flugzeugen. Ist das Absetzen einer Meldung aus irgendwelchen

Gründen erforderlich, so geschieht das durch FT.

Aufbau einer Flugzeugmeldung

a) Warnmeldung

Eine Warnmeldung muß enthalten:

1. fl fl - Einleitungszeichen

2. 1045/3/36 - Uhrzeit/Datum/Leitnummer

3. 15 ost 24 - Zusatzzahl mit Meldequadrat

4. ß l g ä - Unterschrift

Eine Warnmeldung kann nur von einer Landdienststelle, in der Regel vom

Stab/Op. des Stabsquartiers abgesetzt werden, niemals aber von einem Boot.

Sie dient als Luftwarnung für alle in See befindlichen Boote. Die Auf-

hebung der Luftwarnung für alle in See befindlichen Boote. Die Auf-

hebung der Luftwarnung erfolgt durch nochmalige Abgabe der Warn-

meldung (s. Muster).

fl fl

10 45/3/36

qxp

ß l g ä

b) Flugzeugmeldung (Sichtmeldung)

1. fl fl - Einleitungszeichen

2. 1045/3 - Uhrzeit/Datum

3. 6 - Gruppenzahl

4. 15 Ost 34 3 h - Standortangabe

5. z w o - Verschlossene Signalgruppe

f d l aus der Flugzeugmeldetafel

j a g

s s w

m h o

ß p g h - Unterschrift des Bootes

Jed Meldung muß enthalten:

1. Einleitungszeichen (fl fl)

2. Uhrzeitgruppen/Datum (taktische Uhrzeitangabe)

3. Gruppenzahl

4. Standortangabe (nach der Gradnetzmeldekarte)

5. Anzahl der Flugzeuge

6. Nationalität (Freund - Feind)

7. Art und Verwendungszweck der Flugzeuge

8. Kursangabe

9. Sonstige Angaben (Angriff usw.)

10. Unterschrift (verschlossener Funkname des Bootes, bei Landsignal-

stellen - Morsenamen)

Zu 1. Das Einleitungszeichen wird betont langsam gegeben, jede Empf-

angsstelle wird auf die sofort folgende Flugzeugmeldung auf-

merksam gemacht. Bei allen Flugzeugmeldungen, unabhängig, ob

es sich um eine Sicht-, Warn- oder Nachmeldung handelt, wird

das Einleitungszeichen eingesetzt und gesendet. Das Einleitungs-

zeichen wird zweimal hintereinander gegeben. Der sonst übliche

Abstand zwischen der Uhrzeit und den folgenden Gruppen entfällt,

damit die Weiterleitung so schnell wie möglich gewährleistet ist.

Zu 2. Als Uhrzeitgruppe ist stets die taktische Uhrzeit einzusetzen. Also

immer die Uhrzeit, zu der die Flugzeuge gesichtet wurden. Wird

die Abgabe durch irgendwelche Störungen verzögert, so muß die

Uhrzeit beibehalten werden. Eine Änderung der Uhrzeit ist unter-

sagt, da es nachteilige Folge für die Abwehrmaßnahmen haben

kann.

Zu 3. Die Gruppenzahl gibt die zu sendenden Signalgruppen des Flug-

zeugmeldeschlüssels, einschließlich der Standortangabe, an.

Die Unterschrift wird in diesem Falle nicht als Gruppe gezählt

(s. Muster).

Die Signalgruppen werden dem Flugzeugschlüssel - Teil A

- entnommen.

Zu 4. Die Standortangabe erfolgt nach der Planquadratmeldekarte (s. An-

weisung für die Planquadratmeldekarte).

Auf jedem Kriegsmarsch, beim Vorpostendienst usw. ist der Stand-

ort nach der Planquadratmeldekarte laufend zu ergänzen, damit

bei Flugsichtung sofort der Standort eingesetzt werden kann

und nicht erst ermittelt werden muß.

Zu 5. Die gesamte Anzahl der gesichteten Flugzeuge wird nur dann

gegeben, wenn es sich um 1 - 3 Flugzeuge handelt. Werden mehr

Flugzeuge gesichtet, so werden die zutreffenden nachstehend auf-

geführten Gruppen wie:

Mehrere (4-25)

zahlreiche (25-100)

sehr viel (100 und mehr)

oder: kleiner Verband (4-25)

mittlerer Verband (25-100)

starker Verband (100 und mehr)

eingesetzt.

Die Bezeichnung Verband wird zweckentsprechend dann ver-

wendet, wenn es sich um Flugzeuge handelt, die im Verband

fliegen (Bomber, Transportflugzeuge usw.). Die Bezeichnung

„mehrere“, „zahlreiche“ und „sehr viel“ werden hauptsächlich bei

Jagdflugzeugen, Schlachtflugzeugen und anderen einzeln operie-

renden bzw. einen Verband schützenden Flugzeugen benutzt.

Zu 6. Ist die Nationalität auf Grund des Flugzeugerkennungsdienstes

auszumachen, so ist diese unbedingt einzusetzen. Kann jedoch nur

festgestellt werden, daß es sich um ein „feindliches“ Flugzeug

handelt, so ist diese Gruppe einzusetzen.

Die Gruppe „unbekannt“ ist so selten als möglich zu benutzen und,

wenn möglich, in einer Nachmeldung, sei es als Freund oder Feind,

zu ergänzen.

Zu 7. Wichtig ist, daß die Einsatzleitung weiß, welche Art von Flug-

zeugen gesichtet bzw. im Anflug ist. Bereits daraus kann sie schluß-

folgern, welchen Zweck der Gegner verfolgt.

Hierfür werden die Gruppen Aufklärer, Bomberflugzeuge, Tor-

pedoflugzeuge, Jagdflugzeuge usw. eingesetzt.

Zu 8. Eine weitere wichtige Angabe ist die Kursangabe. Als Kurs wird

stets die Richtung angegeben, die das Flugzeug oder der Verband

zur Zeit der Sichtung fliegt. Es wird nicht gemeldet von Nord nach

Süd, sondern nur Süd.

Zu 9. Unter sonstige Angaben zählen alle Signalgruppen, die zur

Ergänzung der Meldung beitragen. Sie sind enthalten in den

Rubriken:

Antriebsarten,

Bauarten,

Verteidigungsarten und

Verfügungsgruppen.

Hierzu können Angaben gemacht werden, sie sind jedoch nicht

unbedingt notwendig.

Zu 10. Als Unterschrift einer Flugzeugmeldung wird der verschlossene

Funkname des betreffenden Bootes unter Voransetzen des grie-

chischen Buchstaben „Beta“ verwendet. Der Buchstabe „Beta“

zeigt an, daß der Funkname nicht verschlüsselt ist.

Jede Flugzeugmeldung muß eine Unterschrift tragen, desgleichen

jede Nachmeldung.

Bei einer Warnmeldung wird als Unterschrift der Name der

absetzenden Landfunkstelle eingesetzt.

c) Nachmeldung

Eine Nachmeldung dient zur Ergänzung einer vorausgegangenen Flugzeug-

meldung. Sie ist stets dann abzusetzen, wenn sich eine Änderung der

gemeldeten Lage ergeben hat.

Aufbau:

fl fl - Einleitungszeichen

1053/3 - Uhrzeit/Datum

3 - Gruppenzahl

n a m - Nachmeldung

k u s - neuer Kurs

s o t - Süd Ost

ß p s h - Unterschrift des Bootes

Die Standortangabe entfällt bei dieser Meldung. Jede Funkgruppe, ein-

schließlich Einleitungszeichen, Uhrzeit/Datum und Gruppenzahl werden

bei einer Nachmeldung nur ein mal gegeben.

Anweisung für die Gradnetzkarte

Alle Angaben nach der Gradnetzmeldekarte müssen den Standort des Flug-

zeugs z. Z. der Sichtung ergeben. Die Standortangabe erfolgt offen.

Damit sofort festgestellt werden kann, in welchen Gradnetz sich das

gemeldete Flugzeug befindet, erhält jedes Gradnetz eine Zusatzzahl mit

der Bezeichnung „Ost“ oder „West“. Ausgangspunkt ist der Null-Meridian.

Alles, was östlich liegt, erhält „ost“ und westlich „west“.

Aufbau der Gradnetzmeldekarte

a) Ein Gradnetz umfaßt ein Gebiet von 10° Kantenlänge (Länge und Breite)

b) Ein Meldequadrat hat 1° Kantenlänge (Länge und Breite)

c) Ein Kleinquadrat hat eine Kantenlänge von:

Länge = 30 Minuten

Breite = 15 Minuten

d) Ein Kleinstquadrat hat eine Kantenlänge von:

Länge = 10 Minuten

Breite = 5 Minuten

1. Zusatzzahl = 15 Ost

2. Meldequadrat = 24

3. Kleinquadrat = 3

4. Kleinstquadrat = h

Abgabe der Meldung

1027/5 - Uhrzeit und Datum

6 - Gruppenzahl

1. Gruppe) 15oost 24 3 h - Standort

2. Gruppe) z w o - verschlossene

3. Gruppe) f d l - Funkgruppen

4. Gruppe) a u f

5. Gruppe) s h o

6. Gruppe) s s 0

ß l p g - Unterschrift

Ag 4/53 DDR/I

Ministerium des Innern Rostock, den 12.1.1955 BArch*60

der Regierung der

Deutschen Demokratischen Republik Geheime Verschlußsache !

Kasernierte Volkspolizei Ausfertigungen

Verwaltung Volkspolizei-See 2. Ausfertigung = 4 Bl.

Stab/8.Abteilung

gVS-Nr. XV/134/55 33/F150

A r b e i t s i n s t r u k t i o n

-.-.-.-.-.-.-.-.-.-.-.-.-.-.-.-.-.-.-.-.-

Schlüssel " R "

F.d.R.

Leutnant

(Weder)

Der Schlüssel " R " ist ein Zahlenschlüssel zum Verschlüsseln

von Codesignalen, welche per Funk ausgestrahlt werden.

Zur Arbeit mit diesem Schlüssel gehören :

a) die Parole

b) das Leitheft

Zu a) Die Parole enthält zweimal eine Zahlenreihe von 1 - 0

willkürlich zusammengesetzt, sowie ein fünfstellige

Zahl als Tagesschlüssel.

Zu b) Das Leitheft enthält 10 Tafeln mit Zahlenquadraten.

Auf dem Deckblatt oben und an der Seite sind Schreib-

platten angebracht, auf welche die Zahlenangaben der

Parole eingetragen werden.

Im Heftrücken ist ebenfalls eine Schreibplatte der Tages-

schlüsselangabe aus der Parole.

Beim Wechsel der Parole werden also die waagerechte und

die senkrechte Zahlenreihe, sowie der Tagesschlüssel

der Parole entsprechend geändert.

Verschlüsselt werden die Kenngruppen und Codegruppen.

Zusammensetzung der Kenngruppen

1. Zahlen Füllzahlen

2. Buchstabe Tabellenangabe

3. Buchstabe Einsatzzahl der senkrechten Reihe

4. Buchstabe Einsatzzahl der waagerechten Reihe

5. Zahl Füllzahl

Verschlüsseln der Kenngruppe:

Es soll die Tafel 3 benutzt werden und der Schnittpunkt aus

der senkrechten Reihe 7 und der waagerechten Reihe 4 gezogen

werden.

Also: Füllzahl Tabelle senkr. waager. Füllzahl

2 3 7 4 1

Füllzahlen können willkürlich verwendet werden.

Diese Gruppe 2 3 7 4 1 wird jetzt mit der 5 stelligen Zahl des

Tagesschlüssels

z.B. 0 3 4 5 6 addiert.

Also 2 3 7 4 1

+ 0 3 4 5 6

2 6 1 9 7 = das ist die verschlüsselte Kenngruppe,

welche in die erste Funkgruppe des Funkspruchzettels ge-

schrieben wird.

Beim Addieren aller im Funkspruch vorkommenden Zahlengruppen,

gleich ob Kenn- oder Codegruppen werden bei "Summenzahlen"

die Restsumme nicht mitgerechnet.

Also 5 + 5 ist nicht 10 sondern 0

6 + 6 ist nicht 12 sondern 2

oder 4 + 7 ist nicht 11 sondern 1

Der Zehner wird also immer unterschlagen und somit nicht

auf die folgende Zahl mitaddiert.

Das Addieren der Codezahlen:

Die aus dem Signalbuch entnommenen vierstelligen Codezahlen

werden mit einer willkürlich gewählten Zahl zu fünfstelligen

Zahlen erweitert.

z.B. Codegruppe Füllzahl

1637 4

1824 0

1323 5

2832 6

Diese Zahlen werden jetzt mit etwas Zwischenraum in die

Schlüsselgruppe des Funkspruchzettels gruppenweise einge-

tragen.

In dem Leitheft wird jetzt (Nach dem Beispiel der Kenngruppe)

die Tafel 3 aufgeschlagen und der Schnittpunkt 7 und 4

gesucht.

Der Schnittpunkt gibt uns eine Zahl an und in der weiteren

Waagerechten noch 4 Zahlen dazu, so daß eine fünfstellige

Zahlengruppe entsteht.

Diese fünfstellige Zahl wird jetzt mit dem ersten Codegruppen

zusammengezählt.

Dann wird aus dem Leitheft die nächste fünfstellige Zahl unter

dem Schnittpunkt mit der nächsten Codezahlengruppe zusamenge-

zählt usw., bis alle Codegruppen überrechnet sind, die Ergeb-

nisse werden dann in 5-stelligen Gruppen in die Funkgruppen

eingesetzt.

Es wird nochmals darauf hingewiesen, daß als Summe immer nur

der Einer hingeschrieben und der Zehner unterschlagen wird.

Ehe der Funker die abzusetzenden Gruppen auszuhändigen sind,

muß die rechte Seite des Funkspruchzettels mit den Schlüssel-

gruppen abgetrennt werden. Nur ein Durchstreichen der Gruppen

ist unzulänglich, da diese Maßnahme gegen die Geheimhaltung

und Übermittlungssicherheit verstößt.

Das Entschlüsseln :

Beim Entschlüsseln geht der Vorgang in der gleichen Reihen-

folge wie beim Verschlüsseln.

Erst Kenngruppe und dann Codegruppen lösen. Dabei werden die

Gruppen nicht zusammengezählt, sondern diesmal voneinander

abgezogen.

Also Funkspruchgruppe minus Gruppe aus dem Leitheft. Oder

bei Kenngruppe : Funkspruchgruppe minus Tagesschlüssel.

Dabei muß wieder berücksichtigt werden, daß beim Abziehen

die Zehner unterschlagen werden.

Zusammenzählen und Abziehen ist die leichteste Rechenweise.

Es können also keine Fehler entstehen und machen diesen

Schlüssel zu einem schnellen, sicheren Schlüsselmittel.

Oberleutnant ( R i e b e )

Muster Leitheft, Tagesschlüssel " R " 1304

| Datum 11.1.55 | 2 | 6 | 4 | 1 | 7 | 9 | 3 | 8 | 0 | 5 | Tagesschlüssel 13405 | |

| 3 | 4 | 8 | 0 | 3 | 7 | 9 | 5 | 6 | 2 | 1 | 1 = | 1 + 5 |

| 5 | 7 | 1 | 3 | 6 | 0 | 2 | 8 | 9 | 5 | 4 | 2 = | 3 + 4 |

| 2 | 2 | 6 | 8 | 1 | 5 | 7 | 3 | 4 | 0 | 9 | 3 = | 2 + 4 |

| 0 | 0 | 4 | 6 | 9 | 3 | 5 | 1 | 2 | 8 | 7 | 4 = | 1 + 3 |

| 4 | 1 | 5 | 7 | 0 | 4 | 6 | 2 | 3 | 9 | 8 | 5 = | 2 + 3 |

| 8 | 9 | 3 | 5 | 8 | 2 | 4 | 0 | 1 | 7 | 6 | 6 = | 4 + 5 |

| 1 | 6 | 0 | 2 | 5 | 9 | 1 | 7 | 8 | 4 | 3 | 7 = | 1 + 2 |

| 9 | 3 | 7 | 9 | 2 | 6 | 8 | 4 | 5 | 1 | 0 | 8 = | 2 + 5 |

| 6 | 5 | 9 | 1 | 4 | 8 | 0 | 6 | 7 | 3 | 2 | 9 = | 3 + 5 |

| 7 | 8 | 2 | 4 | 7 | 1 | 3 | 9 | 0 | 6 | 5 | 0 = | 1 + 4 |

Nationale Volksarmee O. U., den 30. 08. 1960

Kommando der

Luftstreitkräfte und Luftverteidigung

- Unterabteilung Chiffrierdienst -

Vertrauliche Verschlußsache

VVS-Tgb.-Nr.: B1543/60 … Ausfertigungen

2 Ausfertigung = 3 Blatt

% Anlagen = % Blatt

Insgesamt = 3 Blatt

G e b r a u c h s a n w e i s u n g

für die Benutzung der Dispatchertabelle "DT 67502"

1. Die Tabelle dient zur Übermittlung von Anforderungen, Anfragen

und Meldungen über Flüge einzelner Flugzeuge und kleiner Flug-

zeuggruppen (bis zu 10 Flugzeuge) über Drahtnachrichtenmittel.

In Ausnahmefällen, wenn keine Drahtverbindung vorhanden ist,

kann über Funk übermittelt werden.

2. Die Tabelle besteht aus vier Seiten. Jede dieser Seiten unter-

teilt sich in zwei waagerechte Abschnitte. Jeder Abschnitt baut

sich aus zehn waagerechten Zeilen auf.

Sämtliche vier Seiten werden zu je 5 senkrechten Spalten aufge-

teilt.

3. Bei der Übermittlung von Sprüchen bzw. Fernschreiben über Draht-

nachrichtenmittel muß der gesamte Text kodiert werden. Ausgenom-

men sind nur:

Daten,

Zeit,

Name der Flugzeugführer,

Flughöhe,

Rufzeichen der Flugzeugführer,

Landeminimum.

Diese Faktoren werden offen durchgegeben.

In Sprüchen bzw. Fernschreiben, die über Funk übermittelt

werden, wird der Name des Flugzeugführers nicht angegeben.

4. In den Anforderungen für die Sicherstellung von Flügen

außerhalb der Flugplätze wird angegeben:

Datum und Zeit,

Anzahl und Typ der Flugzeuge,

Staatsangehörigkeit,

Familienname des Flugzeugführers

(Kommandeur der Gruppe),

Minimum,

Rufzeichen,

Flugstrecke,

Flughöhe.

In den Meldungen über Start, das Überfliegen der Kon-

trollpunkte und die Landung wird angegeben:

Familienname des Flugzeugführers

(oder sein Rufzeichen),

Zeit,

Flughöhe,

Punkt.

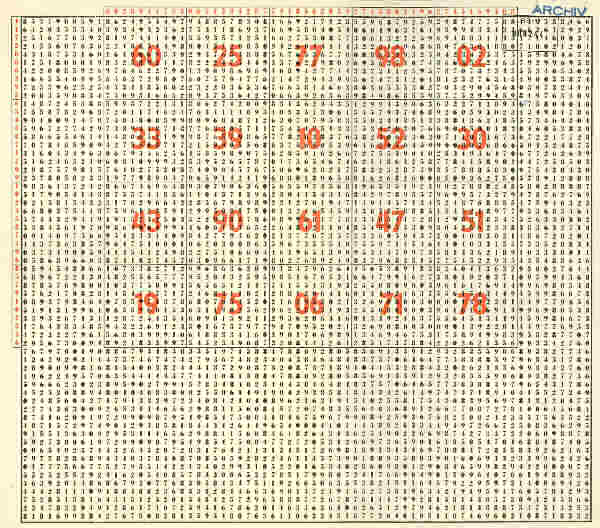

5. Mit der Tabelle werden dreistellige Kodegruppen gebildet.

Die erste Ziffer gibt den waagerechten Abschnitt, die

zweite die Zeile des entsprechenden Abschnittes und die

dritte die senkrechte Spalte der Tabelle an.

Die Verteilung der Schlüssel in der Tabelle wird wie folgt

durchgeführt:

Schlüssel Nr 01 (Lehrschlüssel):

für die waagerechten Abschnitte

3, 6, 23, 8, 10, 7, 4, 9.

für die Zeilen der waagerechten Abschnitte

5, 2, 8, 3, 6, 1, 0, 9, 7, 4, 2, 0, 9, 4, 5, 8,

3, 1, 7, 6, 4, 1, 9, 6, 5, 3, 2, 0, 8, 7, 5, 1,

8, 7, 3, 4, 2, 6, 9, 0, 7, 1, 7, 9, 2, 1, 8, 4,

5, 3, 0, 6.

für die senkrechte Spalten

15, 26, 43, 87, 90, 63, 52, 74, 81, 09, 34, 20,

97, 81, 65, 91, 40, 62, 78, 35.

Die Ziffern des Schlüssels der waagerechten Abschnitte

3, 6, 25, 8 usw. werden nacheinander von den nach unten

in die Zellen der Abschnitte eingetragen, die auf dem

linken Abschnitt jeder Tabellenseite untergebracht sind.

Die Ziffern des Schlüssels der waagerechten Zeilen

5, 2, 8, 3, 6, 1, 0 usw. werden nacheinander von oben

nach unten in die Zellen jeder waagerechten Zeile der

Tabellenseiten eingetragen.

Die Ziffern des Schlüssels der senkrechten Spalten 15,

26, 43, 87 usw. werden nacheinander von links nach rechts

in die Zellen auf dem oberen Abschnitt der Tabelle einge-

tragen.

Das Schlüsselsystem sieht die Möglichkeit der Kodierung

jeder Wortgruppe mit zwei verschiedenen dreistelligen

Kennziffern vor. Für einige Wortgruppen, deren waagerech-

tem Abschnitt ein zweistelliger Schlüssel vorsteht, ist

die Kodierung mit 4 dreistelligen Kennziffern gegeben.

Beispiele:

a) die Wortgruppe

"Start für Flugzeuge verboten"

kann mit den Kennziffern 817 oder 814 kodiert werden.

b) die Wortgruppe

"beabsichtige Flüge im Quadrat"

kann mit den Kennziffern 243, 543, 546 und 543 kodiert

werden.

Die Schlüsselwechsel erfolgen periodisch nach Anweisung der

Unterabteilung Chiffrierdienst.

6. Für das Kodieren müssen die Sätze, Worte und Ziffern im

Text in der Tabelle gefunden bzw. den Phrasen der Tabelle

angepaßt und gegen dreistellige Kennziffern ausgetauscht

werden.

Punkt der Marschroute werden von der kodierten Flugmelde-

karte unter Verwendung des dazu gültigen Schlüssels entnom-

men.

Als Beispiel verschlüsseln wir folgende Texte:

"Für den 20. Januar 1960 sind Flüge nach folgender Marsch-

route geplant":

8.00 Uhr Leipzig-Dresden, MiG - 15, LSK,

Reimann, Rufzeichen "21 - 33".

Minimum für das Durchstoßen der Wolken am

Tage für die Flugzeugführer 100 x 1 000,

bestätigen Sie "Übernahmebereitschaft".

Nach Auswechseln der Wortgruppen durch die Kennziffern er-

halten wir das endgültige Fernschreiben bzw. Spruch (für

das Beispiel wurde die Kodierung der Flugmeldekarte = 9245

angenommen).

Die Tabelle muß genau nach der Gebrauchsanweisung "DT-

67502" gehandhabt werden. Es ist verboten, mit dieser Ta-

belle Meldungen über Flugvorkommnisse und Ergebnisse von

Schul- und Trainingsflüge abzusetzen sowie in den Anfor-

derungen und Meldungen Nummern und Bezeichnungen von Ver-

bänden, Truppenteilen, Einheiten und Flugzeugen durchzugeben.

8. Die Tabelle und Gebrauchsanweisungen sind auf den Gefechts-

ständen in Panzerschränken entsprechend der DV 10/9 aufzu-

bewahren.

Es sind alle Maßnahmen zu treffen, um einen Verlust oder das

Bekanntwerden unmöglich zu machen.

9. Bei Verlust oder Bekanntwerden der Tabelle, der Nutzungsregeln

oder der Schlüssel zur Tabelle ist dem Leiter der Unterab-

teilung Chiffrierdienst sofort Mitteilung durch chiffrier-

tes Fernschreiben zu geben.

Leiter der U.-Abtlg. Chiffrierdienst

- Hauptmann - / H E R I N G /

Vertrauliche Verschlußsache!

Lit.Tgb.-Nr. 04/60

Inhalt 4 Druckseiten

Ausf. № 102

DT-67502

| Flugzeugtypen, Flugorganisationen (-gesellschaften), Ziffern | Anmeldungen Meldungen | |||||

|---|---|---|---|---|---|---|

| 15 | 26 | 43 | 87 | 90 | ||

| 3 | 5 | AN- | Jak- | Luftfahrzeuge (insgesamt) | Grad | Platzflug |

| 2 | Fesselballon | La- | Luftlande- truppen | Koordinaten | Flugzeuge | |

| 8 | BE- | Seefliegerkräfte | Jägerleitpunkt | kg | mit Sicht | |

| 3 | WM- | Flughafen- dispatcher | Segelflugzeug | km | Führender der Gruppe | |

| 7 | KA- | LSK | m | in den Wolken | ||

| 1 | Il- | Transport- kräfte der LSK | außerplanmäßig | |||

| 0 | Il-12 | Ziv. Luftfahrt | Start | |||

| 9 | Il-14 | Staatliches Komitee für Flugtechnik | 0 (Null) | Flughöhe Staffelungshöhe) | ||

| 7 | Il-18 | Fernluftflotte | 00 | Start genehmigt | ||

| 4 | Li-2 | DOSAAF (GST) | 000 | Geben Sie Auf- nahmebereitschaft für Flugzeuge | ||

| 6 | 2 | M- | Jagdfliegerkräfte der LV | 1 | Minuten | über den Wolken |

| 0 | Mi- | Komitee des SSD | 2 | Flugzeug | Stellvertreter d. Gruppenführers | |

| 9 | MiG- | MdI | 3 | Zeit (Std.) | Ausweich- flugplatz | |

| 4 | Radiosonde | Wissenschaftl. Forschungs- institut | 4 | Besatzung | an LV nicht melden | |

| 5 | S | 5 | Versuchsflug | |||

| 8 | SU | Polar-Luftflotte | 6 | |||

| 3 | Super-Aero-45 | RDS-Bezirks- dispatcher | 7 | Kontrollflug | ||

| 1 | T- | URDS-Leitung d. Bezirksdispat- cherdienstes | 8 | Minimum d. Flgz. Führers f. Durch- stoßen d. Wolken am Tage | ||

| 7 | TU- | Übung/Übungs | 9 | Minimum d. Flgz. Führers f. Durch- stoßen d. Wolken i. d. Nacht | ||

| 6 | TU-104 | ZFÜ | 10 | Minimum für Flüge mit Sicht | ||

| Anmeldungen Anforderungen | Antwort auf Anforderungen | |||||

| 63 | 52 | 74 | 81 | 09 | ||

| 23 | 4 | beabsichtigte Flüge im Quadrat … | Landung | angeforderte Mittel sind sichergestellt | Flgz. mit Ken- nungsgerät Kremnij I | |

| 1 | Weisen Sie an … | Flugplan | angeforderte Mittel sind nicht sichergestellt | Flgz. mit Ken- nungsgerät Kremnij II | ||

| 9 | beabsichtige Flüge (Überland- flüge) auf Strecken …… | bestätigen Sie (bestätige) kla- ren Empfang | Mittelanforde- rung von Bord des Flugzeuges | |||

| 6 | Stellen Sie Nacht- start(s) sicher im Quadrat … | avio-chemische Flüge | Flugplatz(e) wegen Wetter geschlossen | Nachtstart im Planquadrat sichergestellt | ||

| 5 | Stellen Sie Auf- tanken mit Treib- und Schmierstoffen sicher | höchste zulässige Flughöhe | Flugplatz(e) ge- schlossen wegen nicht einsatz- bereiter Rollbahn | Nachtstart im Planquadr. nicht sichergestellt | ||

| 3 | Stellen Sie die Ar- beit mit Mitteln sicher | verlängern Sie die Arbeitszeit der Funkmittel | Flugplatz(2) ist sind überlastet | nicht sicher- gestellt | ||

| 2 | Stellen Sie Ein- satzbereitschaft der Mittel sicher | durchstoßen (stößt) Wolken im Quadrat … | Seitenwind bei Landung … m/sec | Mittel z. Betan- ken d. Typen … nicht vorhanden | ||

| 0 | Gewährleisten Sie Flugsicherheit bei Überflug Ihres Territoriums | Fortsetzung des Fluges | Wegen zu später Anmeldung wird d. Anmelde-Nr. … nicht sichergestellt | Flüge sind beendet | ||

| 8 | Gewährleisten Sie Flugsicherheit bei Überflug Ihres Territoriums | Fortsetzung des Fluges | Wegen zu später Anmeldung wird d. Anmelde-Nr. … nicht sichergestellt | Flüge sind beendet | ||

| 7 | Kennzeichen des Flugzeuges | Wetteraufklärer | Startzeit für Flgz. wird auf … verschoben | Flugplan ist nicht bestätigt (nischt sichergest.) | ||

| 8 | 5 | sehr wichtig | Start auf Ihre Erlaubnis | Zwischenlan- dung verboten | ||

| 1 | Fallschirm- sprung | Eisaufklärer | Start für Flug- zeuge verboten | Zwischenlandung durchgeführt | ||

| 8 | genehmigen Sie Start | Start mit unserer Genehmigung | Flüge haben be- gonnen | |||

| 7 | Überflug der Staatsgrenze in Trasse Nr. … | Die Sicherstellung der Aufnahme melde ich zusätz- lich | Orientierungsverlust | |||

| 3 | Überflug der Staatsgrenze außerhalb der Trasse | Sonderauftrag (-aufgabe) | Einsatzbereitschaft d. Mittel sichergest. Einschalt. erfolgt auf Ihre Anweisg. | Flugzeuge wer- den am Tage angenommen | ||

| 4 | Überflug der Staatsgrenze ohne Funkverbindung | Bestätige Auf- nahmebereitsch. (Typen) … | Flugzeuge wer- den in der Nacht angenommen | |||

| 2 | im Quadr. … ist ein Fesselballon aufgestiegen | Minimum d. Flug- platzes f. Durch- stoßen der Wolken am Tage | Bestätige Bereit- schaft zur Lei- tung der Flüge | Flugplatz arbeitet | ||

| 6 | Bestätigen Sie Bereitschaft zur Leitung d. Flüge | Minimum d. Flug- platzes f. Durch- stoßen der Wolken in der Nacht | z. b. V. | Notlandung im Quadrat … | ||

| 9 | Bestätigen Sie Aufnahmebereit- schaft für die Typen … | Auftanken (zu-) wird sichergest. für die Typen … | Arbeitszeit der Mittel bis … Uhr verlängert | |||

| 0 | Rufzeichen | Auftanken (zu-) wird nicht sicher- gestellt für die Typen … | Flugzeug hat kein Kennungs- gerät | |||

| Anfragen auf Anforderungen | Antworten auf Anfragen und Anforderungen | Verschiedenes | ||||

| 34 | 20 | 97 | 81 | 65 | ||

| 10 | 7 | Auf einen Strei- fen von 100 km Breite | Flüge sind ver- boten in den Höhen | Flugplatz zum Nachttanken im Quadrat … | annullieren Sie | gibt falsche Kennung |

| 1 | Einschalten, schalten Sie ein | Wiederholen Sie | Landeplatz im Quadrat … | Flugplatz | Triebwerk(e) | |

| 7 | Auf Kommando einschalten, schal- ten Sie auf Kom- mando ein | warum wird der Start verzögert? | Platz ist mit Landesystem … ausgerüstet | Fotoflüge, Luftbild- aufnahme | Bewegung | |

| 9 | Geben Sie Ihren Flugplätzen (Flug- häfen) die Anwei- sungen | Flugzeug ist in Ihre Zone ein- geflogen | Standort unbe- kannt | Flughafen | Delegation | |

| 2 | Melden Sie | teilen Sie mit, wo befinden sich | Besatzung zum Start nicht bereit | ohne Voranmeldung | DN | |

| 1 | Ich warte (war- ten Sie) auf An- weisungen | teile mit, teilen Sie mit | Defekt an der Technik | günstig | zu | |

| 8 | Verboten | geben Sie Start- zeit | Flugzeug ist zur Reparatur | Ihr Funktele- gramm ist verdreht (unverständlich), wiederholen Nr. … | bis | |

| 4 | Die Voranmeldung für Nachtstart ist zu ändern | weisen Sie Landeplatz an | Flugzeug kommt aus der Reparatur | in, auf | Länge | |

| 5 | Flugzeug zurückhalten | weisen Sie Platz zum Nachtanken an | schlagen Sie die Startzeit vor | kehren Sie zurück | Lieferung | |

| 3 | Ist zu ändern, ist geändert, ändern | Wetterprognose für … | ist, wird zurück kehren | mit Last, Belastung | ||

| 7 | 0 | Kommandant des Flugzeuges | Zeit | ersetzen | ||

| 6 | Höheneinnahme ist durch- zuführen | das taktische Wetter für … | abgestellt, abtrennen | ausweich … | ||

| Landen Sie auf Platz im Quadrat … | Stafette | weglassen | Anmeldungs- Nr. … | |||

| Flugzeug muß un- bedingt zum Quadrat … zurück | Zone | |||||

| Sichern Sie die Leitung des Flugzeuges | geologische Aufklärung | und | ||||

| Orientieren Sie sich auf Not- landeplatz | brauchbar | Ausländer | ||||

| Organisieren Sie das Suchen | Last | Abstand, Zwischenraum | ||||

| Leisten Sie dem in Not geratenden Hilfe | Grund | zur, zum | ||||

| Planen Sie die Flüge zu … ein | Gruppe(n) | Kanal-Nr. … | ||||

| Flüge im Qua- drat … verboten | geben, gegeben | Quadrat … | ||||

| Verschiedenes | ||||||

| 91 | 40 | 62 | 78 | 35 | ||

| 4 | Quarz | kein | bereiten Sie vor, habe vorbereitet (bestellen Sie, habe bestellt) | Plan- Aufstellung | Frequenz in MHz | |

| Fahrwerk | Übernachtung | auf ab Nr. … | Vorschrift | durch | ||

| Korridor Nr. … | gewähr- leistet(en) | Flug, Flüge | Reserve | Breite | ||

| ZGS der LV | Vereisung | SLB | Reise, Flug | Chiffre, des Auftrages | ||

| GF des Militär- bezirks | zurück | Schießplatz | Flugleiter | Kap (z. B. Kap Arkona) | ||

| Gleit- Kurswegbake | Verspätung | lt. Tabelle | RSP | Rundfunksender | ||

| Führender | Haupt… | in der Trasse | mit | |||

| Kufen | Verantwort- licher Dienst- habender | Post | es folgt, folgen | |||

| Strecke | abgesagt | überprüfen Sie | Einverständnis | |||

| Öl, Schmierstoff | abgeändert | nehmen Sie an, auf | Navigations- bodenmittel | |||

| 9 | OSP-48 | durchführen | eilig | |||

| Standort | Passagier | Überflug | SP-50 | |||

| Wetterbedingung | Passagiers… | überfliegen, überflog | Bucht | |||

| in | Fliegen Sie ins Quadrat … | Punkt | Flugzeugtypen | |||

| leiten | Verzeichnis, Register | Arbeit | Kraftstoff B-91, B-95 | |||

| verletzte die Flugregeln | auf, durch gemäß | Funkstation | Kraftstoff T-1, TS-1 | |||

| Leiter | nach (zeitlich) | Rayon, Gebiet | Leitung | |||

| nein | beschädigt | Flugplatz aufgeweicht | Heck-Nr. … | |||

| unversehrt | ich bestätige | ist erlaubt | Ziel | |||

| ungünstig | fliegt an, nähert sich | gestatten Sie | Frequenz in kHz | |||

| ELBE | ||||||||||

| 00 Ank. 05 | 08 Ank. 55 | 06 Anf. 10 | 04 Ank. 35 | 12 Ank. 15 | 15 Ank. 40 | 15 Ank. 25 | 01 Ank. 20 | 08 Ank. 15 | 21 Ank. 50 | |

| 23 Ank. 50 | 04 Abf. 40 | 20 Ank. 00 | 13 Ank. 30 | 12 Abf. 15 | 07 Ank. 25 | 08 Abf. 20 | 17 Ank. 45 | 11 Abf. 55 | 09 Abf. 00 | |

| 06 Ank. 20 | 10 Ank. 45 | 15 Ank. 50 | 22 Abf. 20 | 07 Abf. 55 | 12 Ank. 10 | 11 Abf. 35 | 09 Ank. 30 | 02 Abf. 40 | 20 Abf. 50 | |

| 03 Ank. 45 | 12 Abf. 30 | 13 Ank. 20 | 10 Abf. 10 | 00 Abf. 20 | 16 Abf. 35 | 09 Ank. 55 | 13 Abf. 25 | 11 Abf. 50 | 08 Ank. 15 | |

| 15 Abf. 55 | 08 Abf. 00 | 06 Ank. 50 | 07 Ank. 25 | 16 Abf. 35 | 08 Abf. 05 | 14 Abf. 30 | 07 Ank. 15 | 14 Abf. 00 | 11 Ank. 45 | |

| 12 Abf. 25 | 23 Abf. 25 | 16 Ank. 15 | 09 Abf. 45 | 07 Abf. 45 | 11 Ank. 55 | 16 Ank. 00 | 10 Ank. 05 | 05 Ank. 10 | 11 Abf. 10 | |

| 13 Ank. 40 | 13 Abf. 15 | 19 Abf. 40 | 08 Abf. 40 | 09 Ank. 25 | 09 Abf. 20 | 14 Ank. 05 | 02 Ank. 10 | 18 Abf. 00 | 12 Ank. 30 | |

| 01 Abf. 10 | 09 Ank. 30 | 13 Abf. 00 | 10 Abf. 40 | 22 Ank. 05 | 17 Abf. 45 | 06 Abf. 00 | 14 Abf. 15 | 10 Abf. 35 | 15 Abf. 55 | |

| 15 Ank. 35 | 06 Abf. 05 | 09 Abf. 35 | 03 Abf. 50 | 06 Ank. 30 | 19 Ank. 15 | 11 Ank. 10 | 21 Abf. 40 | 07 Abf. 45 | 10 Abf. 25 | |

| 08 Ank. 30 | 14 Ank. 35 | 10 Ank. 30 | 16 Abf. 05 | 14 Ank. 40 | 05 Ank. 55 | 10 Ank. 00 | 11 Ank. 50 | 15 Ank. 20 | 18 Ank. 05 |

E 158

GVS 645/58 18. Exemplar 2 Blatt

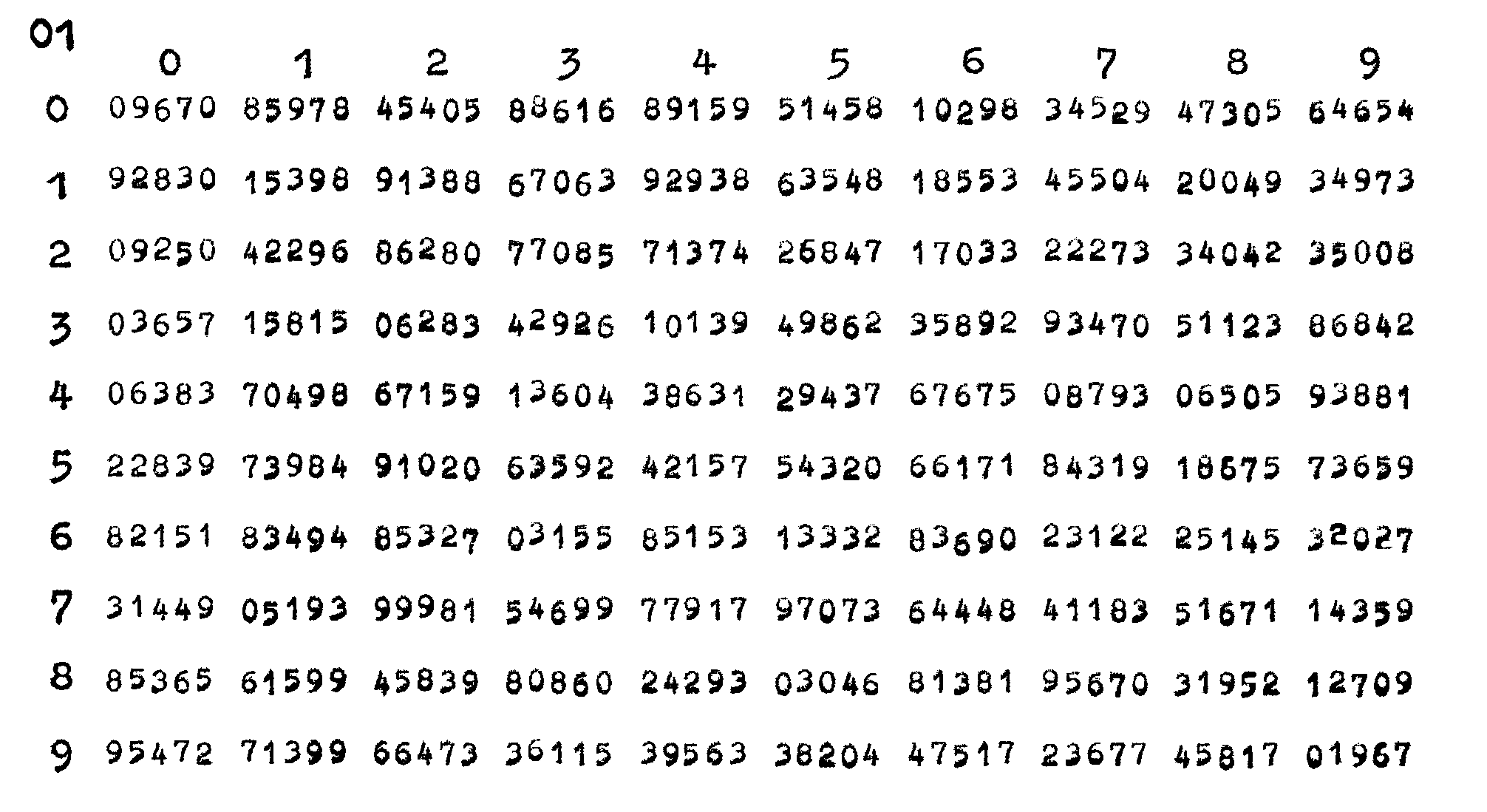

Gebrauchsanweisung für das Chiffrierverfahren ELBE

1. Chiffriermittel :

Als Chiffriermittel wird eine zweistufige Chiffretafel ver-

wendet. In der ersten Stufe stehen die Stundenangaben kombi-

niert mit „Ankunft“ oder „Abfahrt“, und in der zweiten Stufe

stehen die Minutenangaben. Jede Zeile und jeder Spalte wird

eine Ziffer zugeordnet. Diese Ziffern (0-9) stehen in will-

kürlicher, für Zeilen und Spalten unterschiedlicher Reihen-

folge.

Auf der Chiffretafel sind alle Stundenangaben einmal, die

meist benötigten Stunden (6-16 Uhr) zusätzlich 2mal und

die Stunden 8, 9, 10 und 11 Uhr ein weiteres Mal, jeweils

kombiniert mit „Ankunft“ oder „Abfahrt“, eingetragen. Alle

benötigten Minutenangaben 00, 15, 30 und 45 ein weiteres Mal

in die Chiffretafel aufgenommen. Alle oben stehend aufge-

führten Angaben sind in willkürlicher Reihenfolge in die

Chiffretafel eingetragen.

2 Chiffrierung :

Der zu chiffrierende Klartext besteht in jedem Falle aus

2 Klareinheiten (Stundenangabe mit „Ankunft“ bzw. mit „Ab-

fahrt“ und Minutenangabe). Die Stundenangabe mit der ent-

sprechenden Bemerkung über Ankunft oder Abfahrt wird in der

Chiffretafel aufgesucht und durch ihre Zeilen- und Spalten-

nummer ersetzt. Dasselbe wird mit der Minutenangabe durchge-

führt. Diese ist nicht an die Bemerkung „Ankunft“ oder „Ab-

fahrt“ gebunden. Um den Chiffretext zu einer Fünfergruppe

auffüllen zu können, wird eine beliebige Ziffer an einer

beliebigen, vorher vereinbarten Stelle des Chiffretextes

als Füllelement in den Chiffretext eingesetzt. Diese Ziffer

muß von Kryptogramm zu Kryptogramm willkürlich geändert

werden. Das Kryptogramm setzt sich folglich aus folgenden

Ziffern zusammen:

1.) Aus der Zeilen- und Spaltenkomponente der Stunde mit

Ankunft oder Abfahrt.

2.) Aus der Zeilen und Spaltenkomponente der Minuten.

3.) Aus dem willkürlich ausgewählten Füllelement.

Ein Übergangssignal wird nicht gesetzt, da es nur die o.a.

Reihenfolge gibt.

Die in der Chiffretafel mehrmals vorhandenen Klareinheiten

müssen gleichmäßig in unsystematischer Reihenfolge verwen-

det werde.

Beispiel: Klartext: Ankunft 10,40 Uhr

Stelle des Füllelements im Kryptogramm: 4.

Hergerichteter Klartext: 10 Ankunft 40

Chiffretext: 94 36

Kryptogramm: 94396

3 Dechiffrierung :

Die Bedeutung der Ziffern des Chiffretextes ist dieselbe,

wie schon unter 2 angegeben wurde. Das Füllelement wird im

Kryptogramm an der vereinbarten Stelle aufgesucht und ge-

strichen. Die vier übrigen Ziffern des Chiffretextes haben

in ihrer Reihenfolge folgende Bedeutung:

Mit Hilfe der ersten und zweiten Ziffer als Zeilen- und

Spaltenkomponente wird die Stunde der Ankunft oder Abfahrt,

und mit Hilfe der dritten und vierten Ziffer als Zeilen- und

Spaltenkomponente werden die Minuten ermittelt.

Beispiel: Kryptogramm: 24199

Stelle des Füllelements im Kryptogramm: 1.

Hergerichteter Klartext: 12 Ankunft 20

Klartext: Ankunft 12.20 Uhr

BArch *729

Arbeitsgebiet 21 Vertrauliche Verschlußsache

E 363 MfS 076 Nr. 2323/63

2. Ausfertigung 1 Blatt

G e b r a u c h s a n w e i s u n g

für das Verfahren ALPHA

1. Schlüsseleinstellung

Nach dem unter dem Tagesdatum (Rückseite des Schiebers)

stehenden Buchstaben wird die rote Markierung am Schlüssel-

streifen (Vorderseite des Schiebers) so eingestellt, daß

der Buchstabe des 1. Alphabets und die rote Markierung

übereinstimmen.

2. Chiffrierung

Die Buchstaben des Klartextes werden in der oberen Skala

(alphabetisch geordnete Buchstaben) aufgesucht und durch

das unmittelbar darunterstehende Element (Buchstabe oder

Ziffer) des Schlüsselstreifens ersetzt.

Die Ziffern des Klartextes werden in der unteren Skala

(numerisch geordnete Ziffern) aufgesucht und durch das

unmittelbar darüberstehende Element ersetzt.

Die Null wird vom Buchstaben O durch einen zusätzlichen

Schrägstrich unterschieden.

Die Umlaute werden als einfacher Grundbuchstabe übermit-

telt (ü = u, ö = o, ä = a).

3. Dechiffrierung

Nach der Schlüsseleinstellung werden die Geheimelemente

im Schlüsselstreifen (beweglicher Schieber) aufgesucht und

a) die Buchstaben der oberen Skala zugeordnet, wenn die

Geheimelemente am oberen Rand des Schlüsselstreifens

stehen,

b) Die Ziffern der unteren Skala zugeordnet, wenn die

Geheimelemente am unteren Rand des Schlüsselstreifens

stehen.

Beispiele:

| Alpha E 363 | |||||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| T | 9 | W | A | 2 | M | D | C | H | Q | 8 | U | R | I | Z | Ø | B | K | S | P | O | L | 3 | V | 1 | 6 | 4 | Y | X | 5 | F | J | G | N | E | 7 |

Schlüsselstreifen:

| alpha/002 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 | |||||

| ex. | d | r | g | x | m | p | n | l | j | u | i | k | b | w | d | c | v | p | q | n | h | o | j | s | y | z | f | t | z | e | a | |||||

| alpha/002 | w | 3 | m | e | y | 1 | k | v | a | f | Ø | n | g | 9 | x | s | r | 5 | t | h | i | d | b | 6 | l | 4 | ||||||||||

| ex. | 2 | j | o | u | 7 | q | c | 8 | p | z | ||||||||||||||||||||||||||

| alpha/003 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 10 | 11 | 12 | 13 | 14 | 15 | 16 | 17 | 18 | 19 | 20 | 21 | 22 | 23 | 24 | 25 | 26 | 27 | 28 | 29 | 30 | 31 | |||||

| ex. | t | v | p | s | d | u | j | a | l | h | b | a | o | c | r | z | w | i | g | s | r | n | f | x | u | e | k | e | q | y | m | |||||

| alpha/003 | a | j | 6 | v | z | r | y | 3 | u | 2 | n | s | b | 5 | p | 9 | t | q | 4 | i | d | h | l | f | 1 | g | ||||||||||

| ex. | x | o | w | e | m | 7 | 8 | Ø | c | k | ||||||||||||||||||||||||||

| … | ||||||||||||||||||||||||||||||||||||

An die Vertrauliche Verschlußsache

Arbeitsgruppe Paßkontrolle und MfS 076 Nr. 2326/63

Fahndung

Abschnitt Verbindungswege

- im Hause -

Betr.: Verfahren ALPHA

1. Mit sofortiger Wirkung wird das Verfahren ALPHA im Bereich

"Abschnitt Verbindungswege" der APF nur zur Übermittlung

polizeilicher Kennzeichen von Kraftfahrzeugen eingeführt.

2. Mit Einführung des Verfahrens ALPHA wird der Code WINTER

außer Kraft gesetzt.

3. Die mit dem Verfahren ALPHA bearbeiteten Nachrichten dürfen

nicht über Funk übermittelt werden.

4. Schlüssel

a) Schlüsselwechsel

Der Schlüsselwechsel erfolgt täglich, indem die rote

Markierung des Schlüsselstreifens (Vorderseite des

Schiebers) unter den Buchstaben des darüberstehenden

Alphabets geschoben wird, der unter dem Tagesdatum

(Rückseite des Schiebers) steht.

b) Schlüsselserienwechsel

Die Schlüsselserie wird monatlich gewechselt. Und zwar

werden die beiden Streifen vom Schieber gelöst und die

nächste Serie (die Serien sind fortlaufend numeriert)

wird mit Duosan Rapid aufgeklebt und mit Prenaband

überklebt.

5. Neue Schlüsselserien sind mindestens 1 Monat vor dem

Liefertermin bei uns zu bestellen.

6. Bis zum 30.11.1963 bitten wir um einen Auswertungsbericht

über die Anwendung des Verfahrens ALPHA. Dieser Bericht

soll enthalten, wieviele Kennzeichen mit welcher Länge

täglich übermittelt wurden und ob bestimmte Schwierigkeiten

bei der Anwendung des Verfahrens aufgetreten sind.

Anlage:

1 Gebrauchsanweisung, Leiter der Abteilung

VVS 2323/63, 1. Ex.

i. V. (B a r u t h)

Verfahren ALPHA, Major

VVS 2182/63, 2.-8. Ex.

Schlüsselserien

002 bis 012, 7 Ex.

…Aktennotiz Berlin, den 20.9.1963 … Die Benutzung ist für die Übermittlung von Personen- und in seltenen Fällen Ortsnamen, zu den polizeilichen Kennzeichen, gestattet. … Es war zur gleichen Zeit parallel zu dem Verfahren "ALPHA" noch das Verfahren "Schlüssel für Sofortmeldungen" im Einsatz. Es war ähnlich der Sprechtafel "E 357". Siehe Typ 307. Dabei handelt es sich um eine Sprechtafel der NVA/GT. Das Mittel beinhaltet als Klarelemente die Buchstaben a - Z, SCH und Ä, Ö, Ü, denen die Ziffern 01 - 80 wie folgt zugeordnet sind: Bigramme als Zifferngruppen; A, E vier Bigramme, J, O, P, Q, SCH, V, Y, X, Z, Ä, Ö, Ü zwei Bigramme, die restlichen Buchstaben als drei Bigramme. Es verfügt über einen Codier- und Decodierteil. Antrag auf Verlängerung des Verfahrens "ALPHA" … Mängel in der Übertragung folgender Zeichen: - "Ȗ" ist auf der Fernschreibmaschine nicht vorhanden und wird durch das Zeichen "O" und nachträglich "/" gebildet. Vorschlag ersetzen durch "+" - Verwechslungen "1", "i", "l", das zu Entstellungen führt. Vorschlag das "l" durch das "?" und die "1" durch das "=" zu ersetzen. ……

Für das Jahr 1964 wurde noch ein Satz der Schlüsselunterlagen für das Verfahren "ALPHA" erstellt. Das Verfahren wurde spätestens mit ihrer Löschung am 29.11. 1968 außer Kraft gesetzt. Anmerkung des Autors: Das Zeichen "Ø" ist natürlich nicht auf den Fernschreibmaschinen vorhanden. Aber es handelt sich dabei nicht um ein Sonderzeichen sondern um die Null "0" das zur Kenntlichmachung als solche mit einem Querstrich versehen wurde. Die Unterscheidung "1", "i" und "l" ist durch die Kleinschrei- bung des Zeichens "L" problematisch.ALPHAwird nicht überschlüsselt, daher darf die Nachricht nicht über Funk übertragen werden"

Funkbetriebsvorschrift BArch*224

für

KOMET

Funkbetriebsvorschrift

1. Rundspruch der Zentrale:

Entsprechend dem Rundspruchplan sendet die Zentrale

jeweils 5 Minuten Anruf, der die Mitteilung enthält,

ob Telegramme vorliegen oder nicht.

Für den Fall, daß der Rundspruch nur von bestimmten

Gruppen aufgenommen werden soll, werden Kennzahlen

verwendet, die jeder Gruppe zugeteilt sind und je-

weils für ein Quartal Gültigkeit haben.

Beispiel des Anrufs:

vvv xpl xpl xpl = qru qru qru sk

vvv xpl xpl xpl = qtc qtc qtc

vvv xpl xpl xpl = qtc qtc qtc = 25/36/65

Nach dem Anruf folgt der Spruch:

nr 1 gr 20 ii nr 1 gr 20 = text =

qtr … ______ sk

10 Minuten nach dem „sk“ wir die gesamte Sendung

auf der zu dieser Planzeit angegebenen 2. Frequenz

wiederholt.

2. Planmäßige Verbindungen:

Gearbeitet wird nach Plan auf gemeinsamer Arbeits-

welle im Simplexverkehr.

Die Gruppen erhalten die Möglichkeit, die Zentrale

zu rufen und Verbindungen aufzunehmen.

Bei gleichzeitigem Anruf mehrerer Gruppen entschei-

det die Zentrale die Reihenfolge der Verbindungs-

aufnahme.

Bei jeder Verbindung wird das Rufzeichen der jewei-

ligen Gruppe lt. Rufzeichenplan verwendet.

3. Außerplanmäßige Verbindungen:

Korrespondent und Zentrale arbeiten auf verschie-

denen Frequenzen im Duplexverkehr.

Die Aufforderung zur Verbindungsaufnahme erfolgt

über das Kommandosystem, Tabelle „Taifun C“,

Zeile 4. Die dafür festgelegten Spalten zur Ver-

bindungsaufnahme mit einer bzw. mehreren Gruppen

sind dem Plan „Kennzahlen zur Aufforderung“ zu

entnehmen.

13 Minuten nachdem das Kommando gegeben wurde,

sendet die Zentrale auf der Rundspruchfrequenz

ein Telegramm, in dem die Zeit enthalten ist,

wann die außerplanmäßige Verbindung stattfinden

soll.

Die Gruppen verfolgen den Verkehr der Zentrale

und melden sich nach Aufforderung durch die

Zentrale auf ihrer im Plan festgelegten Arbeits-

frequenz.

Kommt keine Verbindung mit einer Gruppe zustande,

fordert die Zentrale durch die Phrase „qsy“ die

Gruppe auf, für den folgenden Verkehr die im Plan

festgelegte Ausweichfrequenz zu benutzen.

Ein erneutes „qsy“ wird nach der Wurmtabelle

„Komet“ verschlüsselt.

Für den gesamten Funkverkehr mit der Zentrale

dürfen nur die im Anhang festgelegten q-Gruppen

und Verkehrsabkürzungen verwendet werden.

Der Spruchkopf lautet:

nr … gr … ii nr … gr …

Nach der Übermittlung des Spruches wird mit der

Phrase „qsl ?“ die Quittung angefordert. Die

Empfangsbestätigung erfolgt in der Form, daß nach

der Phrase „qsl“ die Nummer und die Gruppenanzahl

des Spruches ohne die Abkürzungen nr und gr

gesendet werden.

Codephrasen, qrx und qsy werden mit „r“ quittiert.

Rückfragen werden nur durch die Phrase „rpt“ an-

gefordert.

z.B. Frage Antwort

rpt gr 7 k gr 7 = …

rpt aa gr 7 k aa gr 7 = …

rpt pbl k pbl = nr .. gr ..

Der Verkehr wird mit der Phrase „sk“ beendet.

Q-Gruppen und Verkehrsabkürzungen:

qcm Ihr Sender arbeitet nicht einwandfrei

qcz Funkvorschrift beachten

qem Funker wechseln

qjb Spruch nachprüfen

qlc kommen Sie über Fernsprecher

qlh falsch

qlk schneller antworten

qlz nicht dazwischen funken

qpu besser aufpassen

qrh Ihre Frequenz schwankt

qri der Ton ihrer Aussendung ist 1 = gut

2 = veränderlich, 3 = schlecht

qrj Ihre Zeichen sind schwach, ich kann Sie

kaum verstehen.

qrm Fremdstörer

qrn atmosphärische Störungen

qrq geben sie schneller

qrs geben sie langsamer

qrt stellen Sie Übermittlung ein/ich

stelle Übermittlung ein

qru ich habe nichts für Sie

qrv ich bin bereit

qrx ich werde Sie um … auf … kc rufen

qsa die Stärke Ihrer Zeichen ist 1 = kaum

hörbar, 2 = schwach, 3 = ziemlich gut,

4 = gut, 5 = sehr gut

qsd Ihr Geben ist mangelhaft

qsl Empfangsbestätigung

qsm wiederholen Sie das letzte Telegramm,

das sie mir übermittelten

qsv geben Sie eine Reihe V auf dieser

Frequenz

qsy geben Sie zum Senden auf eine andere

Frequenz (auf … kc)

qsz geben Sie jede Gruppe 2mal (oder …mal)

qtc ich habe Telegramm für Sie

qtr die genaue Uhrzeit ist … Uhr

qwa Gruppenabstände einhalten

qwo Empfang ist schlecht

qxf Sender abstimmen

qyl unmöglich

qze Senden Sie um … kc tiefer

qzf Senden sie um … kc höher

qzl Spruch hat keinen Sinn

qzp ich hatte Senderstörung

qzz Gewitter, ich schalte ab.

aa alles ab

ab alles bis

as warten

bk Unterbrechung

bn alle zwischen

c ja

ga beginnen Sie wieder zu senden

gr Gruppe

k senden Sie

n nein

nil nichts

nr Nummer

ok in Ordnung

pbl Spruchkopf

r richtig

rpt wiederholen Sie

sk Schluß der Sendung

Geheime Verschlußsache

E 378 GVS Nr. 1247/64

Exemplar 000

| KOMET |

| Gebrauchsanweisung |

1. Rufzeichenplan

Die Rufzeichen dienen zum Anruf des Korresponden-

ten durch die Zentrale und umgekehrt. Jeweils 10 Ruf-

zeichen sind einen Tag gültig (Tagesdatum beachten!).

Nach Ablauf der Geltungsdauer ist das Blatt zu ver-

nichten. Jedes Rufzeichen darf nur für eine Verbindung

verwendet werden und ist nach Benutzung zu streichen.

Die Rufzeichen sind entsprechend den angegebenen

Zeiten von oben nach unten fortlaufend zu verwenden.

Findet während einer Verbindung ein Frequenzwechsel

statt, so ist auf der neuen Frequenz der nächstfolgende

Rufzeichen zu wählen.

Wird eine Verbindungsaufnahme noch nach dem letz-

ten verbrauchten Rufzeichen notwendig, so ist das vor-

stehende nichtbenutzte Rufzeichen zu verwenden.

2. Wurmtabelle

2.1. Die QRX-Gruppe wird mit der fünfstelligen Ziffern-

gruppe, die QSY-Gruppe mit der vierstelligen Ziffern-

gruppe chiffriert. Für jede Tag steht eine Wurm-

gruppe für QRX und QSY zur Verfügung. Jede Wurm-

gruppe für QRX und QSY darf nur einmal zur Chif-

frierung verwendet werden und ist nach Benutzung zu

streichen.

Wird am gleichen Tage eine weitere Gruppe benötigt,

so ist die vorstehende noch nicht benutzte Gruppe zu

verwenden.

2.2. Tagesdatum und Uhrzeit (im Abstand von 10 Min.)

werden als fünfstellige Zifferngruppe (QRX-Gruppe)

unter die Wurmgruppe für QRX, die Frequenz wird als

vierstellige Zifferngruppe (QSY-Gruppe) unter die

Wurmgruppe für QSY geschrieben und mod 10(d. h.

ohne Berücksichtigung der Zehner) addiert. Das Er-

gebnis ist der Chiffretext.

Beispiel: Datum mit Uhrzeit: 10. 2. 13.40 Uhr

Wurmgruppe: 81156

QRX-Gruppe: 10134

Chiffretext: 91280

Frequenz: 4200 kHz

Wurmgruppe: 9554

QRX-Gruppe: 4200

Chiffretext: 3754

2.3. Bei der Dechiffrierung wird der Chiffretext über die

Wurmgruppe für QRX und QSY geschrieben und mod

10 subtrahiert. Das Ergebnis ist die QRX- bzw. QSY-

Gruppe

Beispiel: Chiffretext: 91280

Wurmgruppe: 81156

QRX-Gruppe: 10134

Datum mit Uhrzeit: 10. 2. 13.40 Uhr

Chiffretext: 3754

Wurmgruppe: 9554

QRX-Gruppe: 4200

Frequenz 4200 kHz

3. Kompromittierung

Bei der Kompromittierung bereits eines Teils einer Serie

ist die Bearbeitung mit dieser sofort einzustellen und

Meldung an die vorgesetzte Dienststelle zu geben.

Rufzeichenplan

Block | 21 |

Blatt (Tagesdatum) | 01. |

| |

ab 0.00 Uhr | tvg |

| sbq |

| |

ab 6.00 Uhr | xax |

| ihf |

| |

ab 10.00 Uhr | xho |

| qji |

| |

ab 14.00 Uhr | zkc |

| syi |

| nac |

| mgc |

KOMET

Wurmtabelle Geheime Verschlußsache

für Q R X und Q S Y Serie: ……………

Exemplar: …………

Blatt: ……………

Gruppe: …………

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Dat. Jan. Febr. März April Mai Juni

_____________________________________________________________________________

01 98182 5912 19266 4190 27944 4864 57738 1411 12094 5953 45854 5331

02 41391 9844 17538 4554 88475 6323 94954 4823 88384 7919 08874 7507

03 83784 5239 56736 2934 35688 0325 06339 9046 41985 4467 68120 5660

04 75847 6855 55942 1951 69207 2101 27506 9073 99022 2621 98837 9461

05 51705 9081 90663 9907 13841 4327 46472 2728 74647 7959 17091 6398

06 56944 6273 01708 2225 01786 4429 85047 2071 34799 6621 42524 1630

07 07852 9760 91742 2827 37647 7265 43630 2887 37879 4620 13104 2538

08 87242 8334 06645 6624 25178 1941 80158 1716 75340 7656 57735 2059

09 05165 0726 09407 6606 34968 6930 69461 2973 98952 4831 23153 6425

10 95218 0240 42646 9242 25017 7248 19728 9340 68922 8495 33937 2723

11 79828 4337 69987 9227 06906 2647 12950 3555 84639 6468 69493 2831

12 59394 0890 22672 9550 49816 4851 83933 7990 81156 9554 80801 8753

13 49494 4366 67036 0217 30440 4904 40658 3745 92114 5283 42032 2466

14 39887 8238 50691 8666 71496 4190 85257 6006 66098 2057 78216 5805

15 95810 7681 46474 7634 44466 4656 82530 3354 74615 8585 78293 6197

16 53886 6596 46580 4659 11448 6062 63858 6396 11526 0298 71642 7029

17 72603 6197 27605 5049 19503 6403 07436 0784 35551 4836 88660 8245

18 84684 0036 70541 0240 40690 6742 42142 1653 45240 3465 13197 5699

19 07988 5632 99856 6521 46724 3691 50595 2760 18782 4235 90186 7094

20 59659 6729 64920 8517 51175 8076 67328 4159 28097 6028 38902 8395

21 12622 2224 29057 6042 56502 2482 40892 1811 63476 1855 60247 2779

22 07129 6155 89283 9896 45647 5792 56124 2737 04083 4879 83676 6633

23 22937 4401 83404 8035 38996 6997 48577 8385 81014 2452 31749 8978

24 52169 0048 56765 5374 27421 0175 91247 9719 66776 4952 51564 9741

25 51044 0713 45383 3096 58053 3019 77726 2809 67592 5925 70223 4680

26 87792 6086 11589 6546 11896 2928 85109 4514 93080 0536 99454 4728

27 74689 5691 44947 0073 41204 2224 08425 6879 43520 6756 34830 4942

28 15328 4386 67613 3495 09771 6830 42272 5099 79561 7672 66453 7781

29 58123 3267 17386 8333 64621 3973 44991 0447 16532 7487 69948 2270

30 35626 9775 98156 5300 79566 8764 26758 1992 79462 0262 40967 9998

31 89418 2984 80384 6834 82901 9611 17882 4499 89157 0554 45252 5933

E 378

| Planzeiten | |

| qtr | qoa |

| cq-qtr | cq-qoa |

wurden in den 1960.er Jahren zur Verschleierung der Nachrichten, von den oben genannten Bereichen, der NVA verwendet. Die Sprechtafel war als 4 seitige Klappmappe aufgebaut. Die Phrasen und Schlüsseltabellen wurden regelmäßig gewechselt. Dies erfolgte durch einschieben der 12 Papierstreifen in die ent- sprechende Spalte der Mappe.

Alle hier aufgelisteten Verfahren sind nach der Codierung zu chiffrieren!

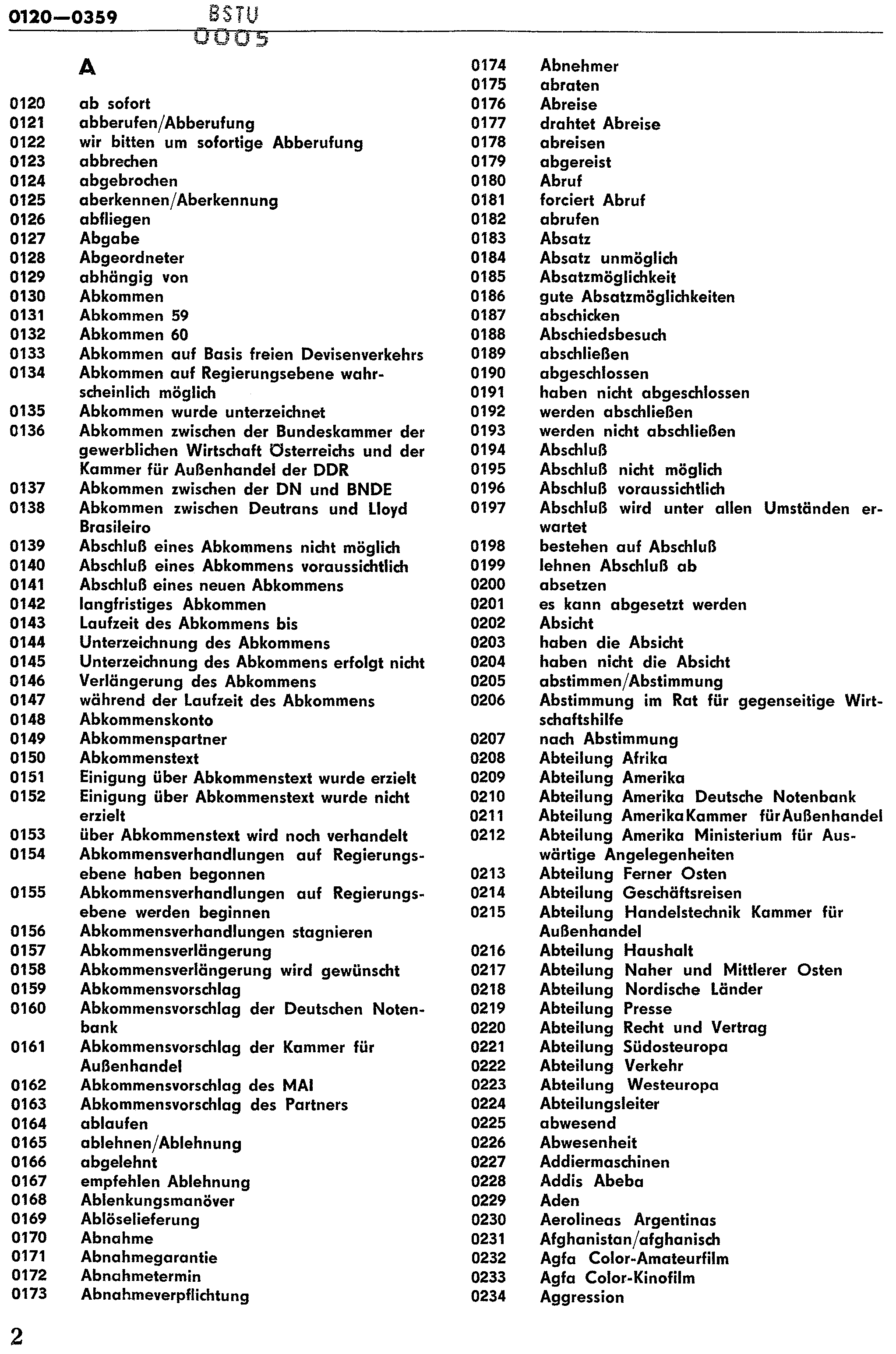

Das Codebuch ATLAS ist für den Außenhandel konzipiert worden. Es wurde weltweit durch die Außenhandelsvertreter der DDR verwendet. Es umfaßt 4800 Phrasen und 200 Freistellen. Das Codebuches, für die Überschlüsselung, ist ein Auszug aus dem international verwendeten CodebuchACME. Die Codegruppen sind in Fünfergruppen aufgebaut. Die Chiffrierung erfolgte nach Gebrauchsanweisung A mit dem Verfahren 001 oder nach der Gebrauchsanweisung B, entsprechend nachfolgender Beschreibung.

Abb.: Codebuch Atlas BArch*114

Abb.: ACME Substitutionstabelle BArch*114 für das Verfahren ATLAS. Das vollständige Codebuch sowie die Substitutionsgruppen ist unter ACME dargestellt. Mit der ACME-Software können entsprechende Listen erstellt werden.

Vertrauliche Verschlußsache BArch*324

RB I/1 - 40/77

Ausf. 0095 *

65 Blatt

CODE

SCHIFFAHRT - 2

1977

Inhaltsübersicht

Seite

Allgemeiner Teil 5

Unterschriften 115

Zahlen 117

Bezeichnungen 119

Gebrauchsanweisung 122

Codegruppentafel 129

00011 A 6 A 00011

00033 a/je/pro B 08371

00121 ab sofort C 17215

00143 Abdeckung/abdecken D 18887

00165 Abdichtung/abdichten E 23859

00187 aber F 29117

00209 Abfahrt/abfahren G 32659

00231 Abfertigung/abfertigen H 38357

00253 Abflug/abfliegen I 41855

00275 Abgabe/abgeben J 43461

00297 Abgang K 44759

00341 abgebrochen:: L 48565

00363 abgedeckt:: M 52019

00385 abgedichtet:: N 57211

O 59169

00407 000 P 60481

Q 65043

00429 abgefahren:: R 65505

S 67133

• T 76131

U 77539

• V 82863

W 88693

• Y 93005

Z 92367

96635 Maul - Generaldirektor des

VEB Deutfracht/Seereederei

•

•

•

00407 000 21219 31 38665 64

00737 00 21505 32 39259 65

•

•

•

44363 Januar 46497 Kilogramm (kg)

31075 Februar 46585 Kisten

54175 März 47179 Kolli

•

•

•

Gebrauchsanweisung

1. Allgemeine Bestimmungen

1.1. In den Code dürfen nur die ausdrücklich dafür be-

stimmten Personen Einblick erhalten. Vor und nach

dem unmittelbaren Gebrauch ist der Code im ver-

schlossenen Stahlfach bzw. in verschlossener Stahl-

kassette aufzubewahren.

Für die Überwachung und Einhaltung der Sicherheit

der Chiffriermaterialien an Bord sind der Kapitän bzw.

in seiner Abwesenheit die von ihm beauftragten chif-

frierberechtigten Personen verantwortlich. Es ist ver-

boten, den Code ganz oder auszugsweise in irgend-

einer Form zu kopieren.

1.2. Verlust oder Dekonspiration des Codes ist sofort der

zuständigen Dienststelle (IB-Stelle des KSH) zu mel-

den. Dekonspiration liegt vor, wenn unbefugte Per-

sonen Einblick erhalten haben oder begründeter Ver-

dacht dafür besteht.

1.3. Änderungen, Streichungen oder Zusätze werden nur

durch die Leitstelle angewiesen.

2. Erläuterungen zum Code

2.1. Die Wortphrasen des Codes sind lexikographisch ge-

ordnet. Wortfolgen wurden nach ihrem ersten, dann

zweiten Wort usw., ß wie ss und Umlaute wie ein-

fache Vokale geordnet.

Ziffern und Zahlen stehen in numerischer Reihenfolge

unsystematisch zwischen den Wortphrasen.

Zahlen und solche Begriffe, die häufig mit Zahlen in

Verbindung stehen, wurden auf den Seiten 117 und 119

als Erleichterung beim Codieren nochmals zusammen-

gefaßt.

2.2. Substantive wurden, bis auf wenige Ausnahmen, im

Singular aufgenommen und zum größten Teil mit dem

Infinitiv des Verbs auf einer Phrasenstelle erfaßt,

wobei das Substantiv immer an 1. Stelle steht.

Das Perfektpartizip des Verbs wurde gesondert aufge-

nommen.

2.3. Zweifacher Doppelpunkt hinter bestimmten Wörtern

ersetzt alle möglichen Beugungsendungen.

Beispiel: erforderlich:: bedeutet je nach Textzusam-

menhang

erforderlich, erforderliche, erforderlichem,

erforderlichen, erforderlicher oder erforder-

liches

2.4. Schrägstrich zwischen den Phrasen bedeutet, daß je

nach dem Textzusammenhang die Phrase vor oder

nach dem Schrägstrich zu lesen ist.

Beispiel: Dock/docken bedeutet:

Dock oder docken

2.5. Einklammerung von Phrasenteilen bedeutet, daß je

nach dem Textzusammenhang der eingeklammerte

Teil mitzulesen oder wegzulassen ist.

Beispiel: Riß (in) bedeutet:

Riß oder Riß in

2.6. Ein Kreuz (+) hinter geographischen Phrasen be-

deutet, daß je nach Textzusammenhang-zum

Beispiel Dänemark + - Dänemark, Däne oder dä-

nisch

zu lesen ist.

3. Codierung

3.1. Der Klartext ist den im Code enthaltenen Phrasen so

anzupassen, daß er mit der geringstmöglichen Anzahl

Codegruppen wiedergegeben werden kann. Die Text-

teile, die als Phrasen im Code enthalten sind, werden

der Reihe nach durch die entsprechenden Codegruppen

ersetzt.

Vor jede Codegruppe ist das Signal Code

der zuge-

wiesenen Substitutionstafel zu setzen.

Direkte Absender und Empfänger sind zu chiffrieren.

3.2. Textteile, die nicht durch Codegruppen ersetzt werden

können, werden mit Hilfe der zugewiesenen Substitu-

tionstafel (entsprechend Vorschrift zur Benutzung der

Substitutionstafel) in Zwischentext (Zifferntext) um-

gewandelt.

3.3. Der Zwischentext ist in Fünfergruppen einzuteilen.

Endet der Spruch mit einer unvollständigen Gruppe,

so ist diese mit beliebigen Ziffern zufallsmäßig zu

einer vollen Fünfergruppe aufzufüllen.

4. Überschlüsselung

Jeder mittels Code und Substitutionstafel hergestellte

Zwischentext ist vor Absendung mit dem zugewiesenen

Schlüsselverfahren zu Überschlüsseln.

Die Übermittlung von nicht überschlüsselten Code-

gruppen und Substitutionstafeltext ist streng verboten.

5. Decodierung

Nach Abhebung der Überschlüsselung wird der Zwischentext

unter Beachtung des Codiersignals mit Hilfe des Codes

und der Substitutionstafel in Klartext umgewandelt.

Verstümmelte Codegruppen sind mittels der Codegruppen-

tafel zu berichtigen. Siehe dazu Hinweise zur

Berichtigung von Codegruppen

, Seite 125 bis 127.

Können Sprüche nicht decodiert werden oder gibt es

Zwischenfälle, ist die Wiederholung des Spruches zu

fordern.

Die Wiederholung eines Spruches kann offen angefordert

werden. Bei Rückfragen jedoch darf niemals offen auf

den Inhalt des Spruches Bezug genommen werden.

6. Hinweise zur Berichtigung von Codegruppen

6.1. Allgemeines

Mit Hilfe der Codegruppentafel können einfache Ver-

stümmelungen aller im Code verwendeten Codegruppen

berichtigt werden.

Als einfache Verstümmelungen gelten:

- Ausfall einer Ziffer bzw.

Übermittlung einer falschen Ziffer

- Vertauschung zweier benachbarter Ziffern.

6.2. Anwendung der Codegruppentafel

6.2.1. Erläuterung

6.2.1.1. Die Codegruppentafel besteht aus 5 Teilen: I, II, III,

IV und V. Die Ziffern der Codegruppen werden der

Reihe nach mit z1, z2, z3, z4 und z5 bezeichnet.

Beispiel: 63723

6=z1, 3=z2, 7=z3, 2=z4 und 3=z5

6.2.1.2. Die Codegruppe ist auf zwei Arten aus der Codegrup-

pentafel ablesbar:

Entweder vorwärts:

z1 aus I,

z2 aus II in derselben Zeile wie z1,

z3 aus III in derselben Spalte wie z2,

z4 aus IV in derselben Zeile wie z3,

z5 aus V in derselben Spalte wie z4.

Oder rückwärts:

z5 aus V,

z4 aus IV in derselben Spalte wie z5,

z3 aus III in derselben Zeile wie z4,

z2 aus II in derselben Spalte wie z3,

z2 aus I in derselben Zeile wie z2,

6.2.1.3. Vier richtig übermittelte Ziffern einer Codegruppe ge-

statten die eindeutige Rekonstruktion einer falschen

oder fehlenden Ziffer, wenn deren Stellung in der

Codegruppe bekannt ist.

Um sie zu finden, werden beide Ablesevorschriften

(vgl. Pkt. 6.2.1.2.) miteinander kombiniert.

Beispiel: z1, z2, z4, z5 bekannt, z3 wird gesucht.

z1 aus I, z2 aus II in derselben Zeile wie z1,

z5 aus V, z4 aus IV in derselben Spalte

wie z5.

z3 aus III im Schnittpunkt der durch z2 be-

stimmten Spalte und der durch z4 bestimm-

ten Zeile.

6.2.1.4. Die Vertauschung zweier benachbarter Ziffern in einer

Codegruppe ergibt in keinem Fall wieder eine Code-

gruppe.

Beispiel: Codegruppe 64581 - die Gruppen 46581,

65481, 64851 und 64518 sind keine Code-

gruppen.

6.2.2. Anwendung

6.2.2.1. Tritt bei der Decodierung eine nicht im Code enthal-

tene Gruppe auf, so muß zunächst angenommen werden,

daß sie eine falsche Ziffer enthält. es wird jeweils

eine der Ziffern z1, z2, z3, z4 und z5 als falsch ange-

sehen und aus der Codegruppentafel die berichtigte

Codegruppe herausgelesen (vergl. Pkt. 6.2.1.3.).

Beispiel: Übermittelte Gruppe sei 17051

-7051 - 07051 Aufstellung/aufstellen

1-051 - 18051 nicht belegt

17-51 - 17-51 keine Codegruppe

170-1 - 17061 Bombay

1705- - 17050 nicht belegt

Paßt eine und nur eine der Codegruppen in den Text-

zusammenhang, so ist sie als die richtige anzusehen.

Passen mehrere Codegruppen in den Textzusammenhang,

muß eine Rückfrage erfolgen.

Ebenso ist zu verfahren, wenn in einer übermittelten

Gruppe eine Ziffer fehlt, deren Stellung in der Code-

gruppe nicht bekannt ist.

6.2.2.2. Paßt keine der entsprechend Pkt. 6.2.2.1. ermittelten

Codegruppen in den Textzusammenhang, so ist zu prüfen,

ob in der verstümmelten Gruppe zwei benachbarte

Ziffern vertauscht sind.

Beispiel: Übermittelte Gruppe sei 28159

Vertauschung z1 und z2: 82159 Unterwasser

Vertauschung z2 und z3: 21859 keine Codegruppe

Vertauschung z3 und z4: 28519 keine Codegruppe

Vertauschung z4 und z5: 21895 keine Codegruppe

Paßt eine und nur eine der Codegruppen in den Text-

zusammenhang, so ist sie als die richtige anzusehen.

Ist das nicht der Fall, muß eine Rückfrage erfolgen.

Das Codebuch wurde weiter genutzt mit der Maßgabe diese mit AMETHYST/KORALLE zu chiffrieren. Transport Das Codebuch Transport enthält alle für den Bereich des Transport entsprechende Phrasen. Diese werden durch fünfstelligen Code substituiert. Die Codes waren im Bereich von 00000 bis 99999. 01018 Code der FuAR-2, Phrasen werden in einen fünfstelligen Code dargestellt. 1003 Die Phrasen werden in einen fünfstelligen Code dargestellt. Besonderheit: Additionsreihen liegen dem Verfahren bei. 01010 Code des operativen Polit., Phrasen werden in einen fünfstelligen Code dargestellt. 06140 Code des militärtopographischen und seehydrologischen Dienstes. Die Phrasen werden in einen fünfstelligen Code dargestellt. 01212 Code der Einsatzleitungen, Phrasen werden in einen fünfstelligen Code dargestellt. 05130 Code der Rückwärtigen Dienste, Phrasen werden in einen fünfstelligen Code dargestellt. 08180 Code der Organisation NVA, Phrasen werden in einen fünfstelligen Code dargestellt.

BArch*210

| Vertrauliche Verschlußsache! |

VVS-Lit.-Nr. XV/ 431/612

3. Ausfertigung = 20 Blatt

| Instruktion |

| zur Herstellung und Anwendung |

| von Tarntafeln innerhalb der NVA |

I N H A L T S V E R Z E I C H N I S

1. Allgemeines

1.1. Begriffe

1.2. Beschaffenheit

1.3. Güte

2. Herstellung

2.1. Analyse des Nachrichtenverkehrs

2.1.1. Anwendungsbereich

2.1.1.1. Struktur des Nachrichtenverkehrs, Anzahl

der Benutzer

2.1.1.2. Nachrichtenmittel, Übermittlungs-

bedingungen

2.1.1.3. Arbeitsbedingungen

2.1.1.4. Besonderheiten

2.1.2. Nachrichtendichte

2.1.3. Beschaffenheit der Nachrichten

2.1.3.1. Wichtigkeitsgrad

2.1.3.2. Wortreichtum

2.1.3.3. Gleichförmigkeit

2.1.4. Qualifikation der Benutzer

2.1.5. Gefährdungsgrad

2.2. Bedingungen für die Anwendung von Tarntafeln

2.3. Anwendungsarten der Tarntafel

a) Tarntafeln für ständigen Gebrauch

b) Tarntafeln für Übungen

c) Tarntafeln für Gefechtsbereitschaft

2.4. Herstellung des Phrasenverzeichnisses

2.4.1. Umfang und Aufbau des Phrasenverzeichnisses

2.4.2. Auswahl der Phrasen ohne Spruchmaterial

2.4.3. Auswahl der Phrasen anhand von Spruchmaterial

2.4.3.0. Allgemeines

2.4.3.1. Herrichtung des Klartextes

2.4.3.2. Kartierung und Frequenzzählung

2.4.3.3. Festlegung des Phrasenbestandes

2.4.4. Formulierung der Phrasen

2.4.5. Anordnung der Phrasen

2.5. Maßnahmen zur Verbesserung der Güte

2.5.1. Frequenzverschleierung

2.5.2. Mehrstufigkeit

2.5.3. Überschlüsselung

2.6. Herstellung von Tarnserien

2.7. Technische Fertigstellung von Tarnserien

3. Anwendung

3.0. Einweisung der Benutzer

3.1. Allgemeine Bestimmungen für den Einsatz von Tarntafeln

3.2. Geheimhaltungsbestimmungen

3.3. Gebrauchsanweisung

3.3.1. Kenntnis der Gebrauchsanweisung

3.3.2. Bildung der Tarngruppen

3.4. Kenntnis des Phrasenverzeichnisses

3.5. Schlüssel

3.5.1. Schlüssel- und Tarnserienwechsel

3.5.2. Schlüsselgruppe und Kenngruppe

3.5.3. Geltungsarten der Schlüssel

3.5.3.1. Textschlüssel

3.5.3.2. Zeitschlüssel

3.5.4. Tarnserie

3.5.4.1. Allgemeines

3.5.4.2. Geltungsarten der Tarnserie

3.5.4.3. Tarnserienwechsel

3.6. Vermeidung von Fehlern bei der Anwendung

3.6.1. Übermittlung von Nachrichten mit höherem Geheim-

haltungsgrad

3.6.2. Übermittlung unnötiger Nachrichten

3.6.3. Herstellung von Mischtexten

3.6.4. Berichtigung von Verstümmelungen

3.7. Tarnmischtext

3.8. Kartenkoordinaten

3.8.1. Allgemeines

3.8.2. Einsetzung codierter Kartenkoordinaten

3.9. Ausnutzung vorhandener Möglichkeiten

3.9.1. Anpassung des Klartextes an die Tarntafeln

3.9.2. Ausnutzung der Mehrfachbelegung

3.9.3. Ausnutzung der Mehrfachbuchstabierung

3.10. Probeweise Tarnung

4. Schlüsselbereiche und Leitstelle

4.1. Schlüsselbereich

4.2. Leitstelle

5. Kontrolle und Auswertung

5.1. Kontrolle

5.2. Auswertung

1. ALLGEMEINES

1.1. Begriffe

Tarntafeln sind Codetafeln, die zur Tarnung dienen. Sie

weisen im allgemeinen eine vereinfachte Zuordnung der

Codegruppen zu den Phrasen auf.

Die Codegruppen werden in diesem Fall speziell als

Tarngruppen, der Codetext als Tarntext, das Codieren

als Tarnen, das Decodieren als Enttarnen, die Schlüssel-

serie als Tarnserie, die Chiffriermittel allgemein als Tarn-

mittel bezeichnet.

1.2. Beschaffenheit

Tarntafeln bestehen im allgemeinen aus einer Hülle,

in der das Phrasenverzeichnis (in Tafeln- oder Heftform),

eine Tarnserie mit Kenngruppentafeln und die Gebrauchs-

anweisung untergebracht sind.